Bạn đã bao giờ tự hỏi làm thế nào để kiểm tra thông tin DNS nhanh chóng và chi tiết trên Linux chưa? Đối với các quản trị viên hệ thống, nhà phát triển web hay bất kỳ ai làm việc với mạng, việc phân giải tên miền (DNS) là một quy trình nền tảng nhưng lại thường ẩn sau các giao diện đồ họa. Nhiều người dùng Linux, kể cả những người đã có kinh nghiệm, vẫn chưa tận dụng hết sức mạnh của dig – một công cụ dòng lệnh chuyên dụng cho việc truy vấn DNS. Vấn đề nằm ở chỗ, khi gặp sự cố mạng liên quan đến tên miền, việc thiếu một công cụ chẩn đoán mạnh mẽ có thể khiến bạn mất hàng giờ để tìm ra nguyên nhân. Lệnh dig chính là giải pháp cho vấn đề này. Nó không chỉ giúp bạn tra cứu các bản ghi DNS mà còn cung cấp một cái nhìn sâu sắc, chi tiết và chính xác về cách hệ thống DNS đang hoạt động. Bài viết này sẽ là kim chỉ nam của bạn, hướng dẫn từ A-Z về lệnh dig: từ giới thiệu, cách cài đặt, cú pháp cơ bản đến các ví dụ thực tế và ứng dụng trong việc điều tra sự cố mạng.

Giới thiệu và chức năng chính của lệnh dig

Lệnh dig là một công cụ không thể thiếu trong bộ công cụ của bất kỳ ai làm việc chuyên sâu với hệ điều hành Linux và mạng máy tính. Nó cung cấp một giao diện mạnh mẽ để tương tác trực tiếp với hệ thống DNS toàn cầu.

Lệnh dig là gì và vai trò trong Linux

dig là viết tắt của “Domain Information Groper”, một tiện ích dòng lệnh linh hoạt dùng để truy vấn các máy chủ DNS. Được phát triển như một phần của gói phần mềm BIND, dig đã trở thành công cụ tiêu chuẩn trên hầu hết các hệ điều hành dựa trên Unix/Linux. Vai trò chính của nó là cho phép người dùng gửi các truy vấn DNS tùy chỉnh và nhận về kết quả chi tiết, giúp phân tích và gỡ lỗi các vấn đề liên quan đến tên miền một cách hiệu quả.

So với các công cụ tra cứu DNS khác như nslookup hay host, dig có nhiều ưu điểm vượt trội. nslookup đã cũ và đôi khi trả về kết quả không nhất quán, trong khi host lại quá đơn giản cho các nhu cầu phân tích sâu. Ngược lại, dig cung cấp đầu ra mặc định rất chi tiết, dễ đọc và dễ phân tích bằng script, khiến nó trở thành lựa chọn hàng đầu của các chuyên gia mạng. Bạn có thể kiểm soát hoàn toàn truy vấn của mình, từ việc chọn máy chủ DNS để hỏi đến loại bản ghi cần tra cứu.

Chức năng chính của lệnh dig

Sức mạnh của dig nằm ở khả năng thực hiện đa dạng các tác vụ liên quan đến DNS, giúp người dùng có cái nhìn toàn diện về cấu hình của một tên miền.

Chức năng quan trọng nhất của dig là tra cứu tất cả các loại bản ghi DNS. Bạn có thể dễ dàng truy vấn bản ghi A (ánh xạ tên miền tới địa chỉ IPv4), AAAA (IPv6), MX (máy chủ mail), NS (máy chủ tên miền), TXT (dữ liệu văn bản), SOA (Start of Authority), và nhiều loại khác. Điều này cung cấp thông tin đầy đủ về cơ sở hạ tầng đằng sau một website hay dịch vụ.

Ngoài ra, dig còn cho phép kiểm tra phản hồi trực tiếp từ một máy chủ DNS cụ thể. Bạn có thể chỉ định chính xác máy chủ nào cần truy vấn, giúp so sánh kết quả giữa các DNS server khác nhau (ví dụ: DNS của nhà cung cấp dịch vụ so với DNS công cộng của Google). Chức năng này cực kỳ hữu ích trong việc chẩn đoán các sự cố như DNS cache không đồng bộ hoặc lỗi cấu hình trên một máy chủ cụ thể. Cuối cùng, dig là công cụ hỗ trợ chẩn đoán và xử lý sự cố mạng liên quan đến DNS không thể thiếu. Từ việc xác định lý do tại sao một trang web không thể truy cập đến việc theo dõi toàn bộ quá trình phân giải tên miền, dig cung cấp đủ dữ liệu thô để bạn tìm ra gốc rễ của vấn đề.

Cách cài đặt và sử dụng lệnh dig trên Linux

Mặc dù là một công cụ mạnh mẽ, dig không phải lúc nào cũng được cài đặt sẵn trên mọi bản phân phối Linux. Tuy nhiên, việc cài đặt và bắt đầu sử dụng nó lại vô cùng đơn giản.

Hướng dẫn cài đặt dig trên các bản phân phối phổ biến

dig thường đi kèm trong một gói tiện ích DNS. Tên gói này có thể khác nhau tùy thuộc vào hệ điều hành bạn đang sử dụng. Dưới đây là cách cài đặt trên hai họ bản phân phối phổ biến nhất.

Đối với các hệ thống dựa trên Debian như Ubuntu, Linux Mint, bạn có thể cài đặt dig bằng cách sử dụng trình quản lý gói apt. Gói chứa dig có tên là dnsutils. Chỉ cần mở terminal và chạy lệnh sau:sudo apt update && sudo apt install dnsutils

Lệnh này sẽ cập nhật danh sách gói của bạn và sau đó cài đặt bộ công cụ dnsutils, bao gồm cả dig.

Đối với các hệ thống dựa trên Red Hat như CentOS, Fedora, hoặc RHEL, bạn sẽ sử dụng trình quản lý gói yum hoặc dnf. Gói cần thiết có tên là bind-utils. Lệnh cài đặt như sau:sudo yum install bind-utils

Hoặc trên các phiên bản mới hơn:sudo dnf install bind-utils

Sau khi quá trình cài đặt hoàn tất, bạn có thể kiểm tra bằng cách gõ dig -v trong terminal để xem phiên bản của nó.

Cách sử dụng lệnh dig cơ bản

Sau khi cài đặt thành công, bạn đã sẵn sàng thực hiện các truy vấn DNS đầu tiên. Cú pháp của lệnh dig rất trực quan và dễ nhớ.

Tổng quan cú pháp cơ bản của lệnh như sau:dig [tùy chọn] tên_miền [loại_bản_ghi]

Trong đó:

[tùy chọn]là các tham số để tùy chỉnh hành vi của lệnh (ví dụ: máy chủ DNS để truy vấn).tên_miềnlà domain bạn muốn tra cứu thông tin (ví dụ:google.com).[loại_bản_ghi]là loại record DNS bạn muốn xem (ví dụ: A, MX, NS). Nếu không chỉ định,digsẽ mặc định tra cứu bản ghi A.

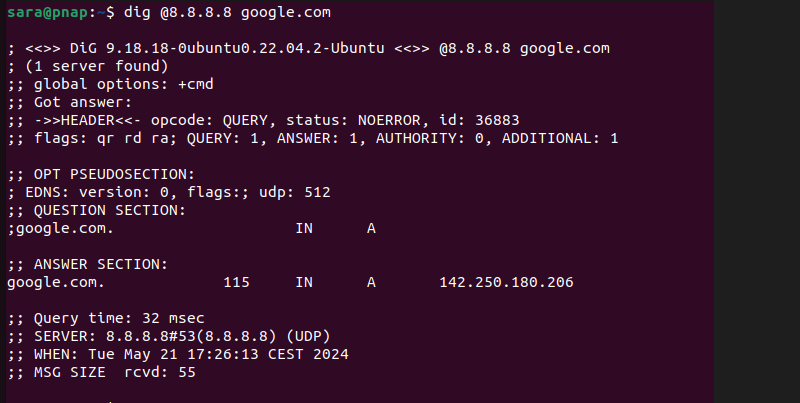

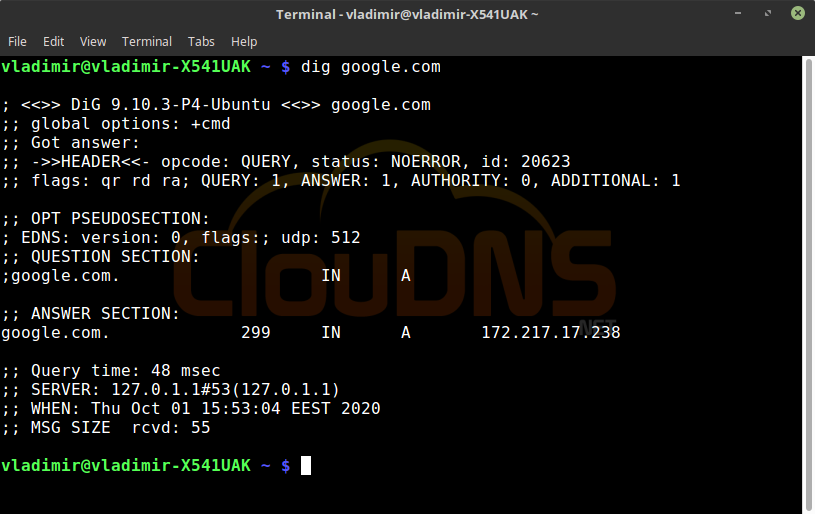

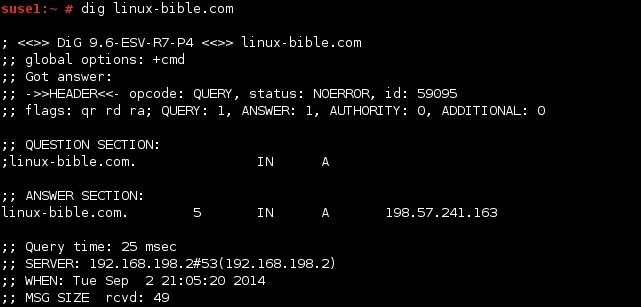

Để bắt đầu, hãy thử một câu lệnh đơn giản nhất để tra cứu địa chỉ IP (bản ghi A) của google.com. Bạn chỉ cần gõ:dig google.com

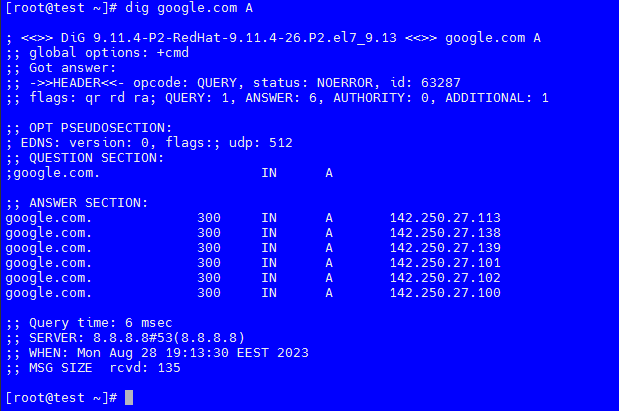

Hoặc để chỉ định rõ ràng loại bản ghi:dig google.com A

Kết quả trả về sẽ chứa rất nhiều thông tin chi tiết, bao gồm phần câu hỏi, câu trả lời, thông tin về máy chủ DNS đã phản hồi và thời gian truy vấn. Đây là bước đầu tiên để bạn làm quen với sức mạnh của dig.

Cú pháp cơ bản và các tham số thường dùng của lệnh dig

Để khai thác tối đa tiềm năng của dig, bạn cần hiểu rõ cú pháp và các tham số của nó. Việc kết hợp các tùy chọn này cho phép bạn tinh chỉnh truy vấn để nhận được chính xác thông tin mình cần.

Phân tích cú pháp dig

Một câu lệnh dig đầy đủ có thể trông phức tạp, nhưng nó tuân theo một cấu trúc logic. Cú pháp tổng quát là dig [@server] [tên_miền] [loại_bản_ghi] [tùy_chọn]. Mỗi thành phần đều có vai trò riêng, cho phép bạn kiểm soát mọi khía cạnh của truy vấn.

Các tùy chọn phổ biến thường bắt đầu bằng dấu cộng (+) và dùng để kiểm soát định dạng đầu ra. Một số tùy chọn hữu ích nhất bao gồm:

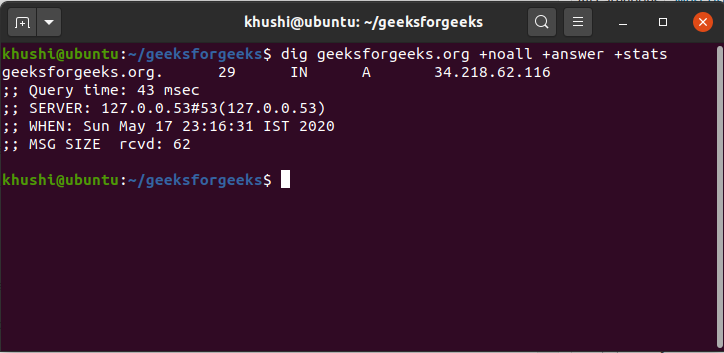

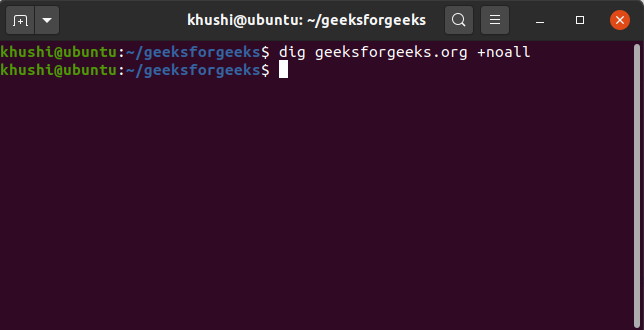

+short: Đây là tham số cực kỳ tiện dụng khi bạn chỉ cần câu trả lời ngắn gọn. Nó sẽ chỉ hiển thị kết quả chính (ví dụ: địa chỉ IP) mà không có các thông tin phụ trợ.+noall +answer: Sự kết hợp này giúp làm sạch kết quả đầu ra.+noallsẽ tắt tất cả các phần mặc định, và+answersẽ chỉ hiển thị lại phầnANSWER SECTION. Kết quả sẽ gọn gàng hơn so với mặc định nhưng vẫn đầy đủ thông tin hơn+short.+trace: Tham số này cho phép bạn theo dõi toàn bộ đường đi của truy vấn DNS, từ các máy chủ root DNS xuống đến máy chủ có thẩm quyền (authoritative server) của tên miền. Đây là công cụ chẩn đoán lỗi tuyệt vời.

Các tham số quan trọng và cách sử dụng

Ngoài việc kiểm soát định dạng đầu ra, dig còn cho phép bạn chỉ định chính xác những gì bạn muốn hỏi và hỏi ai.

Tham số quan trọng nhất là chỉ định loại bản ghi. Bạn có thể yêu cầu bất kỳ loại bản ghi nào bằng cách thêm tên của nó vào cuối lệnh. Ví dụ:

dig azweb.vn A: Tra cứu địa chỉ IPv4.dig azweb.vn AAAA: Tra cứu địa chỉ IPv6.dig azweb.vn MX: Tìm máy chủ email của tên miền.dig azweb.vn NS: Tìm các máy chủ tên miền quản lý tên miền này.dig azweb.vn TXT: Xem các bản ghi văn bản, thường dùng cho việc xác thực (SPF, DKIM).dig azweb.vn SOA: Xem bản ghi Start of Authority, chứa thông tin quản trị về zone.

Một tham số mạnh mẽ khác là khả năng thay đổi máy chủ DNS tra cứu. Bằng cách sử dụng cú pháp @dns_server, bạn có thể yêu cầu một máy chủ cụ thể thay vì máy chủ mặc định của hệ thống. Ví dụ, để truy vấn qua máy chủ DNS của Google:dig @8.8.8.8 azweb.vn

Điều này rất hữu ích để kiểm tra xem một vấn đề DNS có phải là do máy chủ DNS cục bộ của bạn hay không. Bằng cách kết hợp các tham số này, bạn có thể tạo ra những truy vấn rất cụ thể, giúp việc phân tích trở nên dễ dàng và chính xác hơn rất nhiều.

Ví dụ minh họa thực tế trong việc tra cứu bản ghi DNS

Lý thuyết sẽ trở nên dễ hiểu hơn rất nhiều khi đi kèm với các ví dụ thực tế. Dưới đây là cách bạn có thể sử dụng dig để thực hiện các tác vụ tra cứu DNS phổ biến hàng ngày.

Tra cứu bản ghi A, MX, NS cơ bản

Đây là những truy vấn nền tảng nhất mà bạn sẽ thường xuyên sử dụng. Giả sử chúng ta muốn kiểm tra thông tin DNS của tên miền azweb.vn.

Để lấy địa chỉ IP (bản ghi A) của website, bạn chạy lệnh:dig azweb.vn A +short

Lệnh này sẽ trả về một hoặc nhiều địa chỉ IPv4 mà tên miền đang trỏ tới. Việc sử dụng +short giúp kết quả hiển thị gọn gàng, chỉ bao gồm địa chỉ IP.

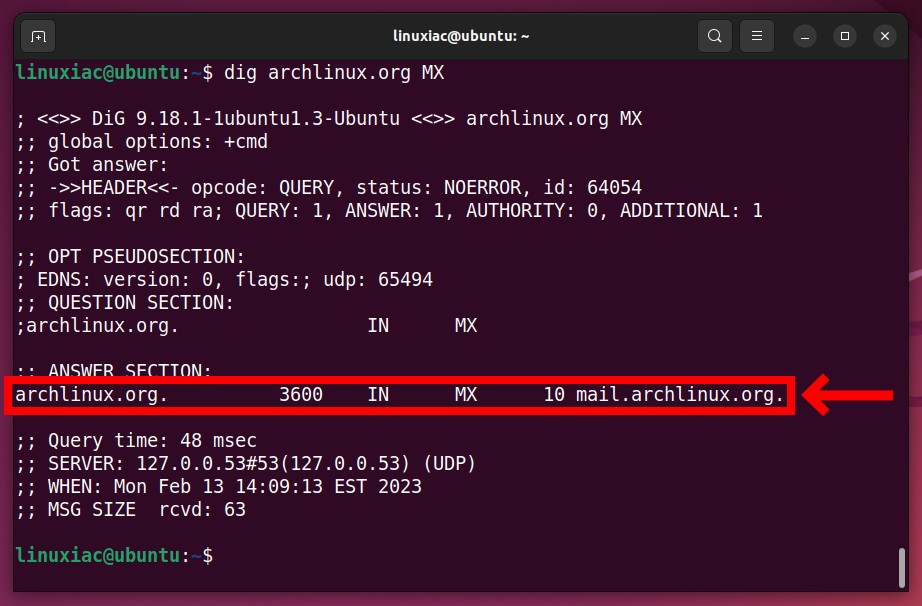

Tiếp theo, để tìm hiểu máy chủ nào chịu trách nhiệm nhận email cho azweb.vn, bạn cần tra cứu bản ghi MX (Mail Exchange):dig azweb.vn MX

Kết quả sẽ liệt kê các máy chủ mail cùng với một con số ưu tiên. Số ưu tiên càng thấp, máy chủ đó sẽ được ưu tiên sử dụng trước.

Cuối cùng, để biết những máy chủ tên miền (Name Server) nào đang quản lý azweb.vn, bạn truy vấn bản ghi NS:dig azweb.vn NS

Lệnh này sẽ hiển thị danh sách các máy chủ có thẩm quyền cho tên miền này. Đây là những máy chủ chứa thông tin gốc về tất cả các bản ghi DNS của azweb.vn.

Sử dụng dig để kiểm tra DNSSEC hoặc theo dõi đường đi truy vấn DNS (trace)

Ngoài các truy vấn cơ bản, dig còn cung cấp các công cụ nâng cao để phân tích sâu hơn về bảo mật và quá trình phân giải DNS.

DNSSEC (Domain Name System Security Extensions) là một công nghệ giúp xác thực tính toàn vẹn của dữ liệu DNS. Để kiểm tra xem một tên miền có được kích hoạt DNSSEC hay không và nhận các bản ghi liên quan, bạn có thể sử dụng tùy chọn +dnssec:dig azweb.vn +dnssec

Kết quả sẽ bao gồm thêm các bản ghi như RRSIG nếu DNSSEC được cấu hình, cung cấp bằng chứng mật mã rằng các bản ghi DNS không bị giả mạo.

Một trong những tính năng mạnh mẽ nhất của dig là khả năng theo dõi toàn bộ quá trình phân giải tên miền với tùy chọn +trace. Lệnh này sẽ mô phỏng cách một resolver DNS tìm kiếm thông tin, bắt đầu từ các máy chủ root của Internet:dig azweb.vn +trace

Kết quả sẽ hiển thị từng bước của cuộc “hành trình”: đầu tiên dig hỏi máy chủ root, sau đó máy chủ root chỉ đến máy chủ TLD (.vn), rồi máy chủ TLD lại chỉ đến máy chủ NS của azweb.vn. Cuối cùng, dig hỏi máy chủ NS của azweb.vn để lấy câu trả lời cuối cùng. Đây là một công cụ vô giá để chẩn đoán các vấn đề phân giải phức tạp.

Ứng dụng lệnh dig trong kiểm tra và khắc phục sự cố mạng

Khi một trang web không thể truy cập hoặc email không được gửi đi, DNS thường là một trong những “nghi phạm” đầu tiên. Lệnh dig chính là công cụ điều tra hiệu quả nhất để bạn xác định và giải quyết các sự cố này.

Kiểm tra DNS để xác định nguyên nhân lỗi truy cập web

Giả sử người dùng báo rằng họ không thể truy cập vào website của bạn. Bước đầu tiên là sử dụng dig để kiểm tra xem tên miền có đang được phân giải ra đúng địa chỉ IP hay không.

Bạn có thể bắt đầu bằng một truy vấn đơn giản từ máy của mình:dig tenmien-cuaban.com

Hãy chú ý đến phần ANSWER SECTION. Nếu nó trống rỗng hoặc trả về một trạng thái lỗi như NXDOMAIN (tên miền không tồn tại), vấn đề có thể nằm ở cấu hình DNS của tên miền. Nếu nó trả về một địa chỉ IP không chính xác, có thể cấu hình DNS đã bị thay đổi sai hoặc có vấn đề với DNS cache.

Nếu truy vấn bị timeout (không nhận được phản hồi), vấn đề có thể do kết nối mạng của bạn hoặc do máy chủ DNS bạn đang sử dụng gặp sự cố. Để kiểm tra điều này, hãy thử truy vấn qua một máy chủ DNS công cộng đáng tin cậy:dig @8.8.8.8 tenmien-cuaban.com

Nếu lệnh này trả về kết quả đúng, thì sự cố nằm ở máy chủ DNS mặc định của bạn hoặc mạng cục bộ. Ngược lại, nếu cả hai đều thất bại, khả năng cao là có vấn đề với máy chủ tên miền (NS) của chính domain đó.

Phân tích luồng truy vấn và xác định vấn đề DNS cache hoặc lỗi cấu hình

Đôi khi, vấn đề không nằm ở bản ghi cuối cùng mà ở quá trình phân giải. Đây là lúc tùy chọn +trace phát huy tác dụng.

Giả sử website của bạn vừa chuyển sang một máy chủ mới với địa chỉ IP mới, nhưng một số người dùng vẫn truy cập vào máy chủ cũ. Đây là dấu hiệu kinh điển của vấn đề DNS cache. Các máy chủ DNS trung gian có thể vẫn đang lưu trữ (cache) địa chỉ IP cũ. Bằng cách chạy:dig tenmien-cuaban.com +trace

Bạn có thể thấy rõ từng bước phân giải. Kết quả sẽ cho bạn biết máy chủ có thẩm quyền (authoritative name server) của bạn đang trả về địa chỉ IP nào. Nếu máy chủ thẩm quyền đã trả về IP mới, nhưng truy vấn thông thường (không có +trace) vẫn ra IP cũ, thì chắc chắn vấn đề là do cache ở đâu đó giữa bạn và máy chủ thẩm quyền.

+trace cũng giúp phát hiện lỗi cấu hình. Ví dụ, nếu một trong các máy chủ tên miền (NS) của bạn bị cấu hình sai và không trả lời, +trace sẽ bị “kẹt” hoặc báo lỗi ở bước đó. Điều này giúp bạn xác định chính xác máy chủ nào đang gặp vấn đề để tiến hành sửa chữa.

Phân tích kết quả trả về từ lệnh dig

Đầu ra mặc định của dig chứa một lượng thông tin khổng lồ. Hiểu được cấu trúc và ý nghĩa của từng phần sẽ giúp bạn khai thác tối đa dữ liệu mà nó cung cấp.

Các phần chính trong kết quả dig

Một kết quả dig đầy đủ thường được chia thành năm phần chính, mỗi phần cung cấp một loại thông tin khác nhau.

- HEADER: Phần đầu tiên chứa các thông tin meta về truy vấn và phản hồi. Nó bao gồm

opcode(loại truy vấn),status(trạng thái phản hồi, ví dụ:NOERROR,NXDOMAIN), vàflags(các cờ nhưqrcho phản hồi,aacho câu trả lời có thẩm quyền). - QUESTION SECTION: Đây là phần nhắc lại câu hỏi mà bạn đã gửi đi. Nó hiển thị tên miền, lớp (thường là

INcho Internet), và loại bản ghi bạn đã yêu cầu. Phần này hữu ích để xác nhận rằngdigđã thực hiện đúng truy vấn của bạn. - ANSWER SECTION: Đây là phần quan trọng nhất, chứa câu trả lời trực tiếp cho câu hỏi của bạn. Ví dụ, nếu bạn truy vấn bản ghi A, phần này sẽ chứa địa chỉ IP của tên miền, cùng với TTL (Time To Live). Nếu phần này trống, có nghĩa là máy chủ DNS không tìm thấy bản ghi bạn yêu cầu.

- AUTHORITY SECTION: Phần này liệt kê các máy chủ tên miền (NS) có thẩm quyền cho tên miền bạn đang truy vấn. Thông tin này rất hữu ích khi bạn muốn biết máy chủ nào chịu trách nhiệm chính cho dữ liệu DNS của một domain.

- ADDITIONAL SECTION: Phần này cung cấp thông tin bổ sung có thể hữu ích. Ví dụ, nó thường chứa địa chỉ IP (bản ghi A) của các máy chủ tên miền được liệt kê trong

AUTHORITY SECTION. Điều này giúp resolver không phải thực hiện thêm một truy vấn nữa để tìm IP của các máy chủ NS đó.

Ý nghĩa các thông số phổ biến và cách đọc kết quả hiệu quả

Trong các phần trên, có một số thông số quan trọng mà bạn cần chú ý để đọc kết quả một cách hiệu quả.

- TTL (Time To Live): Đây là một con số (tính bằng giây) xuất hiện trong

ANSWER SECTION. Nó cho các máy chủ DNS khác biết họ có thể lưu trữ (cache) bản ghi này trong bao lâu. Sau khi hết thời gian TTL, họ phải hỏi lại máy chủ có thẩm quyền để lấy thông tin mới nhất. TTL thấp giúp thay đổi DNS nhanh chóng được cập nhật, trong khi TTL cao giúp giảm tải cho máy chủ DNS. - IN: Viết tắt của “Internet”. Đây là lớp (class) của dữ liệu DNS. Trong hầu hết các trường hợp bạn gặp, nó sẽ luôn là

IN. - Loại bản ghi: Cho biết loại dữ liệu được trả về, ví dụ:

A(địa chỉ IPv4),MX(máy chủ mail),NS(máy chủ tên miền),CNAME(bản ghi bí danh). - Địa chỉ IP / Dữ liệu bản ghi: Đây là giá trị thực tế của bản ghi, chẳng hạn như

172.67.170.15cho bản ghi A hoặcaspmx.l.google.com.cho bản ghi MX. - DNSSEC flag (

do): Trong phầnHEADERcủa truy vấn, nếu bạn thấy cờdo(DNSSEC OK), điều đó có nghĩa là trình phân giải của bạn có hỗ trợ DNSSEC.

Cách đọc hiệu quả là bắt đầu với status trong HEADER để xem truy vấn có thành công không. Sau đó, chuyển đến ANSWER SECTION để tìm câu trả lời. Nếu không có câu trả lời, hãy kiểm tra AUTHORITY SECTION để biết nên truy vấn máy chủ nào tiếp theo.

Tổng quan vấn đề thường gặp và cách khắc phục khi dùng lệnh dig

Ngay cả với một công cụ mạnh mẽ như dig, đôi khi bạn cũng sẽ gặp phải những sự cố không mong muốn. Hiểu rõ các vấn đề phổ biến và cách khắc phục sẽ giúp bạn tiết kiệm thời gian và chẩn đoán hiệu quả hơn.

Lệnh dig không trả về kết quả hoặc timeout

Một trong những vấn đề phổ biến nhất là khi bạn chạy lệnh dig và không nhận được bất kỳ phản hồi nào, hoặc terminal hiển thị thông báo lỗi timeout. Điều này có nghĩa là yêu cầu của bạn đã không đến được máy chủ DNS hoặc phản hồi đã không quay trở lại.

Đầu tiên, hãy kiểm tra kết nối mạng cơ bản của bạn. Thử dùng lệnh ping 8.8.8.8 để xem bạn có thể kết nối ra ngoài Internet hay không. Nếu ping không thành công, vấn đề nằm ở mạng cục bộ hoặc kết nối Internet của bạn, không phải do dig hay DNS.

Nếu kết nối mạng ổn định, nguyên nhân tiếp theo có thể là do máy chủ DNS bạn đang truy vấn bị lỗi hoặc không thể truy cập. Máy chủ DNS mặc định của hệ thống có thể đang gặp sự cố. Hãy thử chỉ định một máy chủ DNS công cộng khác như đã đề cập: dig @1.1.1.1 google.com. Nếu lệnh này hoạt động, bạn đã xác định được vấn đề nằm ở DNS resolver mặc định của mình.

Cuối cùng, hãy kiểm tra tường lửa (firewall). Cả tường lửa trên máy tính của bạn và trên mạng có thể đang chặn các gói tin DNS (thường qua cổng 53). Hãy đảm bảo rằng các quy tắc tường lửa cho phép lưu lượng DNS đi qua.

Kết quả trả về không chính xác hoặc bị cache cũ

Một vấn đề khác là khi dig trả về kết quả, nhưng đó không phải là thông tin bạn mong đợi. Ví dụ, bạn vừa thay đổi địa chỉ IP của website, nhưng dig vẫn trả về địa chỉ IP cũ.

Đây là một trường hợp điển hình của DNS cache. Các máy chủ DNS trên đường đi (bao gồm cả DNS resolver của nhà cung cấp dịch vụ) lưu trữ các câu trả lời để tăng tốc độ truy vấn trong tương lai. Dữ liệu cũ này sẽ tồn tại cho đến khi TTL (Time To Live) của nó hết hạn.

Để khắc phục và kiểm tra giá trị thực sự, bạn cần bỏ qua cache bằng cách truy vấn trực tiếp máy chủ tên miền có thẩm quyền (authoritative name server). Đầu tiên, hãy tìm máy chủ NS của tên miền:dig tenmien-cuaban.com NS

Sau đó, chọn một trong các máy chủ NS từ kết quả (ví dụ: ns1.example.com) và thực hiện truy vấn trực tiếp đến nó:dig @ns1.example.com tenmien-cuaban.com A

Lệnh này sẽ cho bạn câu trả lời “gốc” từ chính máy chủ quản lý tên miền, không bị ảnh hưởng bởi cache của bên thứ ba. Nếu kết quả này đúng, bạn chỉ cần chờ cho cache DNS trên toàn cầu hết hạn và tự động cập nhật.

Những lưu ý và best practices khi sử dụng lệnh dig

Để sử dụng dig một cách chuyên nghiệp và hiệu quả, việc tuân thủ một số nguyên tắc và thực tiễn tốt nhất là rất quan trọng. Điều này không chỉ giúp bạn nhận được kết quả chính xác mà còn đảm bảo bạn không gây ảnh hưởng tiêu cực đến hệ thống mạng.

Đầu tiên, hãy tập thói quen kiểm tra nhiều loại bản ghi để có cái nhìn tổng quan về cấu hình DNS của một tên miền. Đừng chỉ dừng lại ở bản ghi A. Kiểm tra cả bản ghi MX, NS, và TXT sẽ cho bạn một bức tranh hoàn chỉnh hơn về cách tên miền đó được thiết lập và các dịch vụ liên quan đến nó. Điều này đặc biệt quan trọng khi bạn đang thực hiện kiểm tra bảo mật hoặc chẩn đoán các sự cố phức tạp.

Thứ hai, hãy có trách nhiệm với các truy vấn của mình. Không nên sử dụng dig trong các script tự động để thực hiện hàng ngàn truy vấn liên tục đến một máy chủ DNS trong một khoảng thời gian ngắn. Hành động này có thể bị coi là một cuộc tấn công từ chối dịch vụ (DoS) và gây quá tải cho máy chủ DNS. Nếu bạn cần thực hiện nhiều truy vấn, hãy đảm bảo có một khoảng nghỉ hợp lý giữa các lần gọi lệnh.

Thứ ba, hãy kết hợp dig với các công cụ mạng khác để tối ưu hóa việc khắc phục sự cố. dig rất mạnh trong việc chẩn đoán DNS, nhưng nó không thể cho bạn biết mọi thứ. Hãy sử dụng nó cùng với ping để kiểm tra kết nối, traceroute (hoặc mtr) để kiểm tra đường đi của gói tin, và whois để tra cứu thông tin đăng ký tên miền. Sự kết hợp của các công cụ này sẽ mang lại cho bạn một khả năng chẩn đoán toàn diện.

Cuối cùng, và quan trọng nhất, hãy hiểu rõ ý nghĩa của các tham số bạn sử dụng. Dành thời gian để đọc trang hướng dẫn (man dig) và thử nghiệm các tùy chọn khác nhau như +short, +trace, +dnssec, @server. Việc hiểu rõ công cụ của mình sẽ giúp bạn sử dụng lệnh hiệu quả và chính xác hơn, biến dig từ một lệnh đơn giản thành một công cụ phân tích mạng mạnh mẽ trong tay bạn.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau khám phá sâu sắc về dig, một công cụ dòng lệnh không thể thiếu trên hệ điều hành Linux. Từ việc tìm hiểu dig là gì, cách cài đặt, cho đến việc nắm vững cú pháp và các tham số nâng cao, bạn có thể thấy rằng đây không chỉ là một tiện ích tra cứu DNS đơn thuần. dig là một công cụ chẩn đoán mạnh mẽ, một người bạn đồng hành đáng tin cậy cho bất kỳ ai làm việc trong lĩnh vực quản trị hệ thống, phát triển web hay an ninh mạng. Vai trò của nó trong việc kiểm tra, phân tích và khắc phục các sự cố liên quan đến DNS là vô cùng quan trọng, giúp tiết kiệm thời gian và công sức một cách đáng kể.

AZWEB khuyến khích bạn không chỉ dừng lại ở việc đọc. Hãy mở ngay cửa sổ terminal của mình và bắt đầu thực hành với những ví dụ và tham số đã được giới thiệu. Hãy thử dig với tên miền của chính bạn, với các website lớn, và thử theo dõi đường đi của một truy vấn bằng +trace. Chỉ có thực hành mới giúp bạn thực sự làm chủ được công cụ này và biến kiến thức thành kỹ năng thực tế.

Hệ thống DNS và mạng máy tính là những lĩnh vực rộng lớn và đầy thú vị. Để nâng cao kiến thức của mình, đừng ngần ngại tìm đọc thêm các bài viết chuyên sâu khác về DNS, bảo mật mạng và các công cụ dòng lệnh hữu ích khác trên Linux. Chúc bạn thành công trên hành trình chinh phục thế giới số