Bạn đã từng nghe đến thuật ngữ DDoS là gì booter nhưng chưa thực sự hiểu rõ nó là gì và tại sao lại nguy hiểm đến vậy? Trong bối cảnh các cuộc tấn công mạng ngày càng trở nên tinh vi và phức tạp, DDoS booter nổi lên như một công cụ phổ biến, cho phép bất kỳ ai cũng có thể gây ra những ảnh hưởng nghiêm trọng đến hoạt động của một website hay cả một hệ thống mạng. Các doanh nghiệp và người dùng cá nhân đều có thể trở thành nạn nhân, đối mặt với nguy cơ gián đoạn dịch vụ, mất doanh thu và suy giảm uy tín. Bài viết này của AZWEB sẽ là kim chỉ nam giúp bạn hiểu tường tận về DDoS booter, từ định nghĩa, cách thức hoạt động, sự khác biệt với IP stresser, cho đến các biện pháp phòng chống hiệu quả nhất. Chúng ta sẽ cùng nhau khám phá định nghĩa, so sánh mục đích sử dụng, phân tích tác động và trang bị những kiến thức cần thiết để bảo vệ hệ thống mạng của mình.

DDoS booter là gì và cách thức hoạt động

Để bảo vệ hiệu quả hệ thống của mình, trước hết bạn cần hiểu rõ đối thủ mình đang đối mặt là gì. DDoS booter, về bản chất, không phải là một công cụ xa lạ mà là một biến thể nguy hiểm của các kỹ thuật tấn công mạng đã tồn tại từ lâu.

Định nghĩa DDoS booter

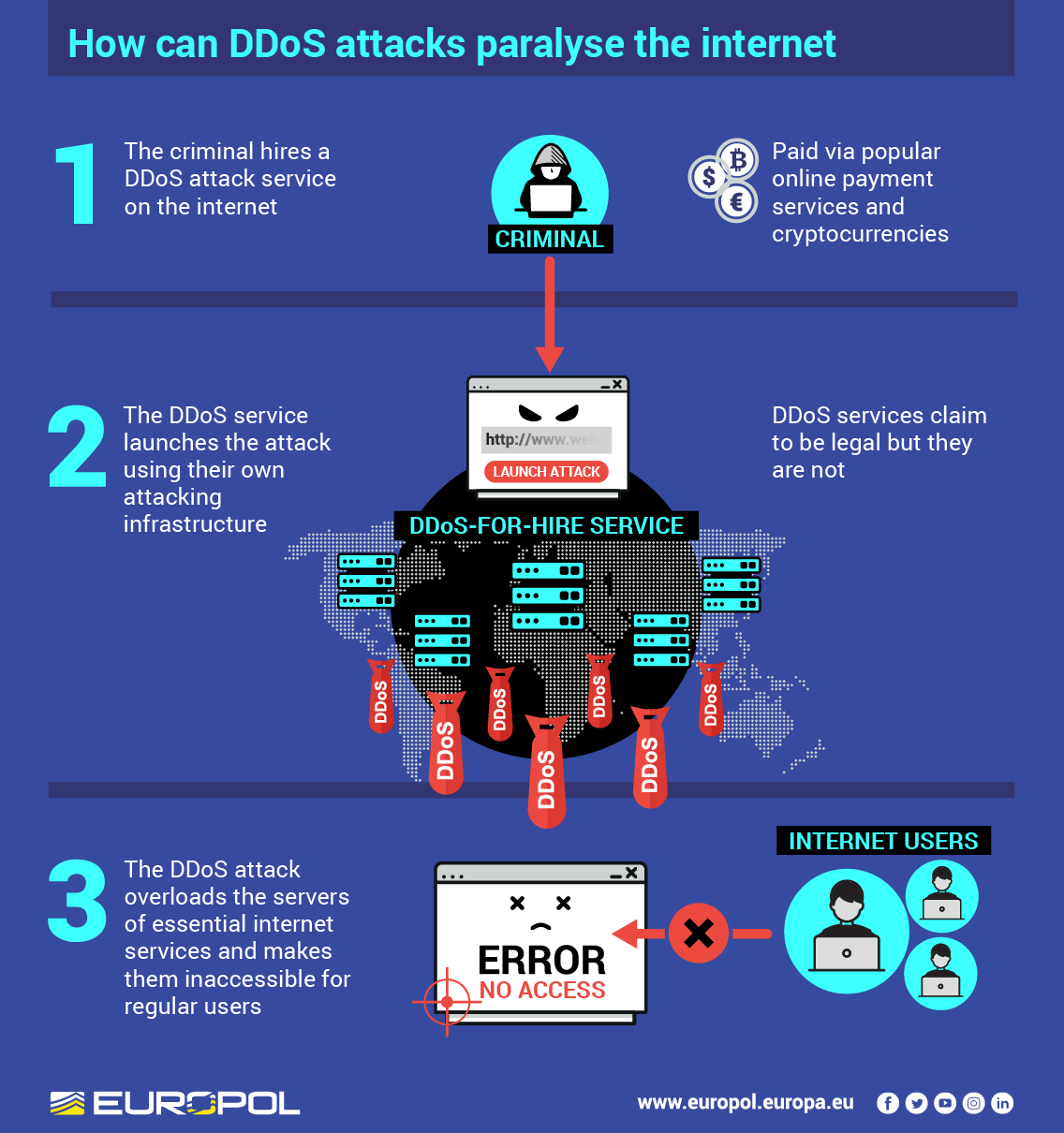

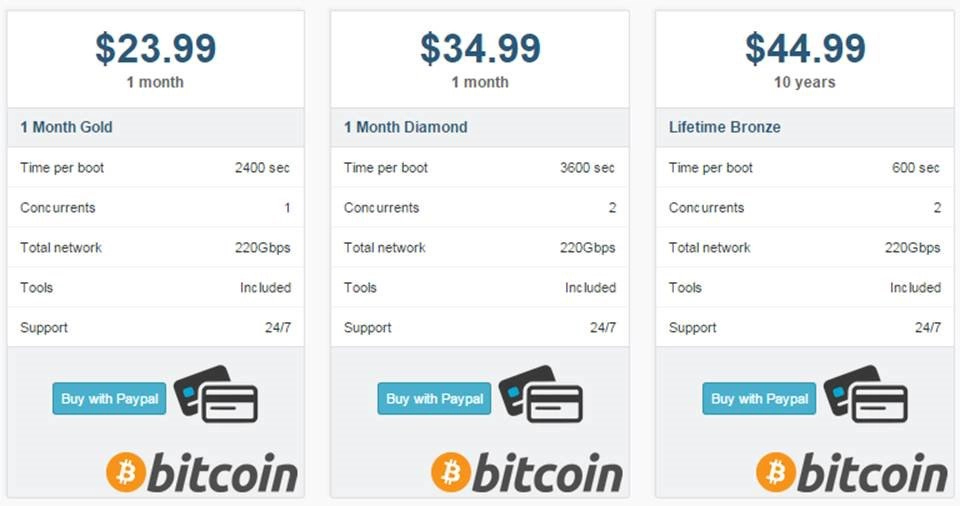

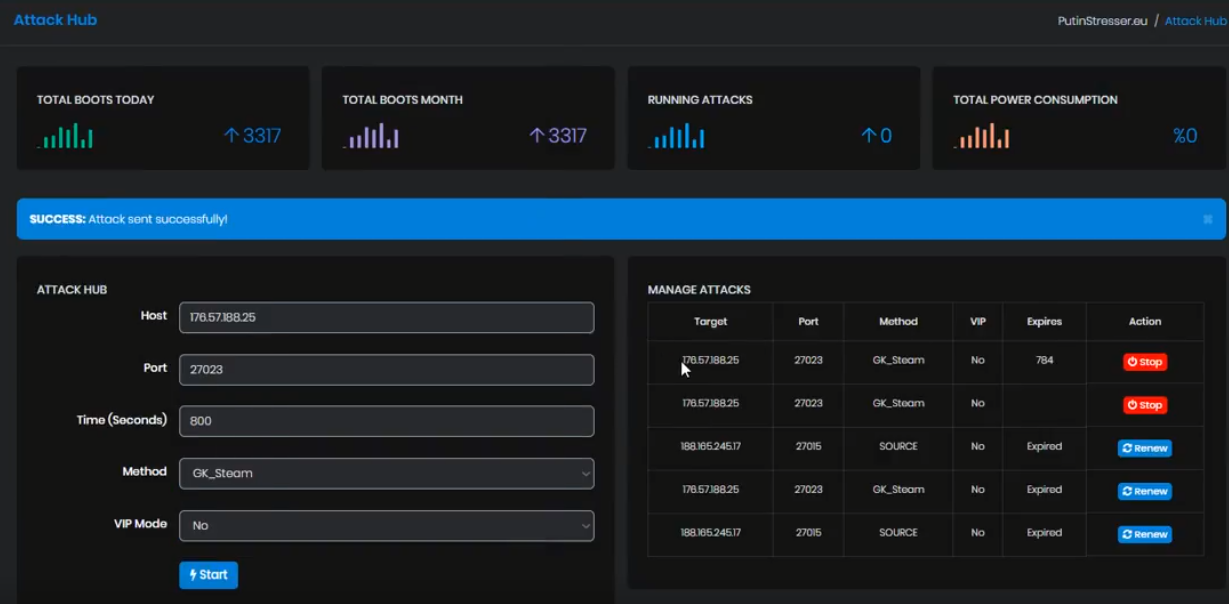

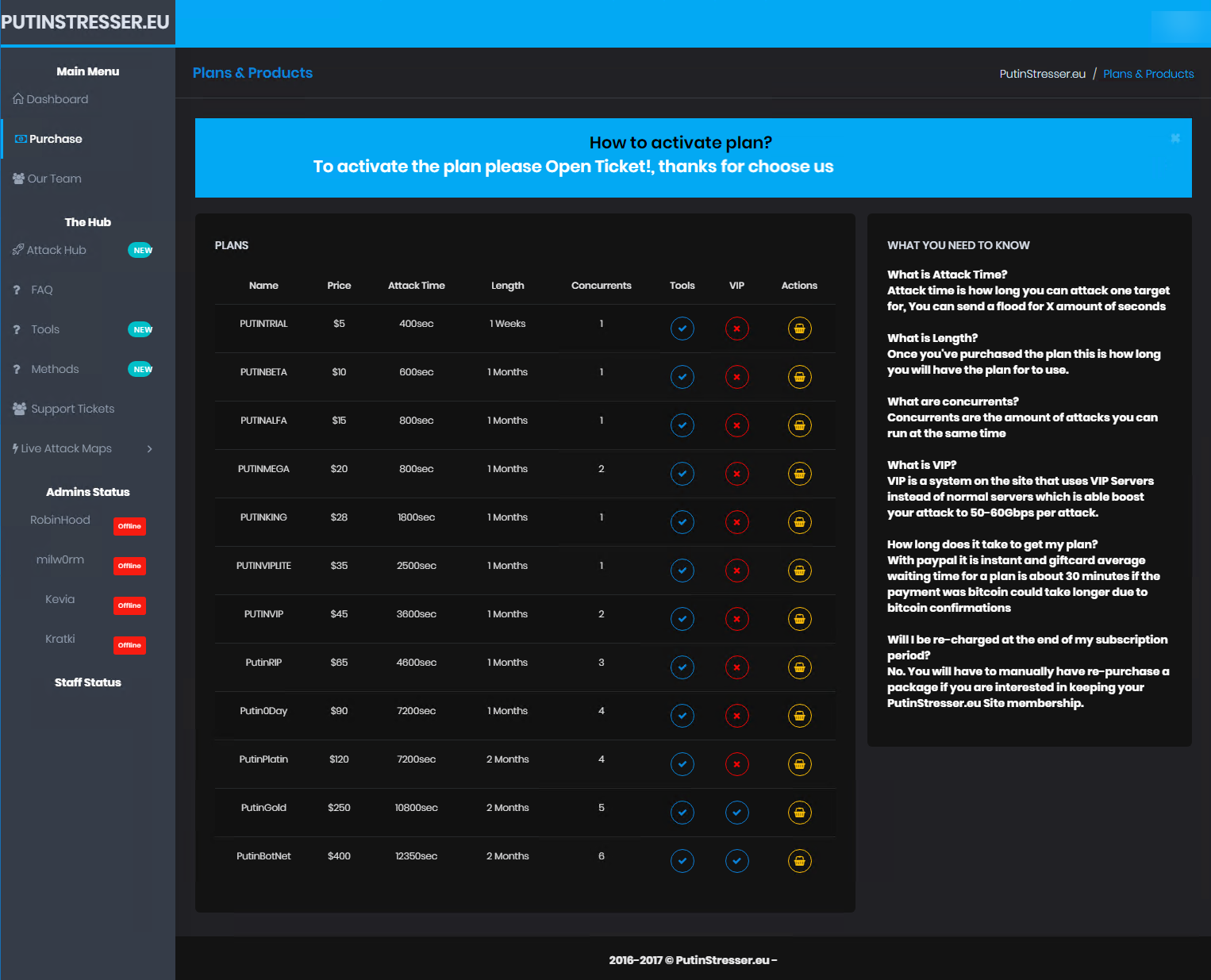

DDoS booter, hay còn gọi là DDoS-for-hire, là một dịch vụ hoặc công cụ trực tuyến được thiết kế để thực hiện các cuộc tấn công từ chối dịch vụ phân tán (DDoS). Điều đáng lo ngại là các dịch vụ này thường có giao diện rất thân thiện với người dùng, cho phép cả những người không có kiến thức chuyên sâu về kỹ thuật cũng có thể thuê và khởi động một cuộc tấn công chỉ với vài cú nhấp chuột. Về cơ bản, người dùng chỉ cần cung cấp địa chỉ IP của mục tiêu, chọn thời lượng tấn công và thanh toán một khoản phí nhỏ, thường bằng tiền điện tử để ẩn danh.

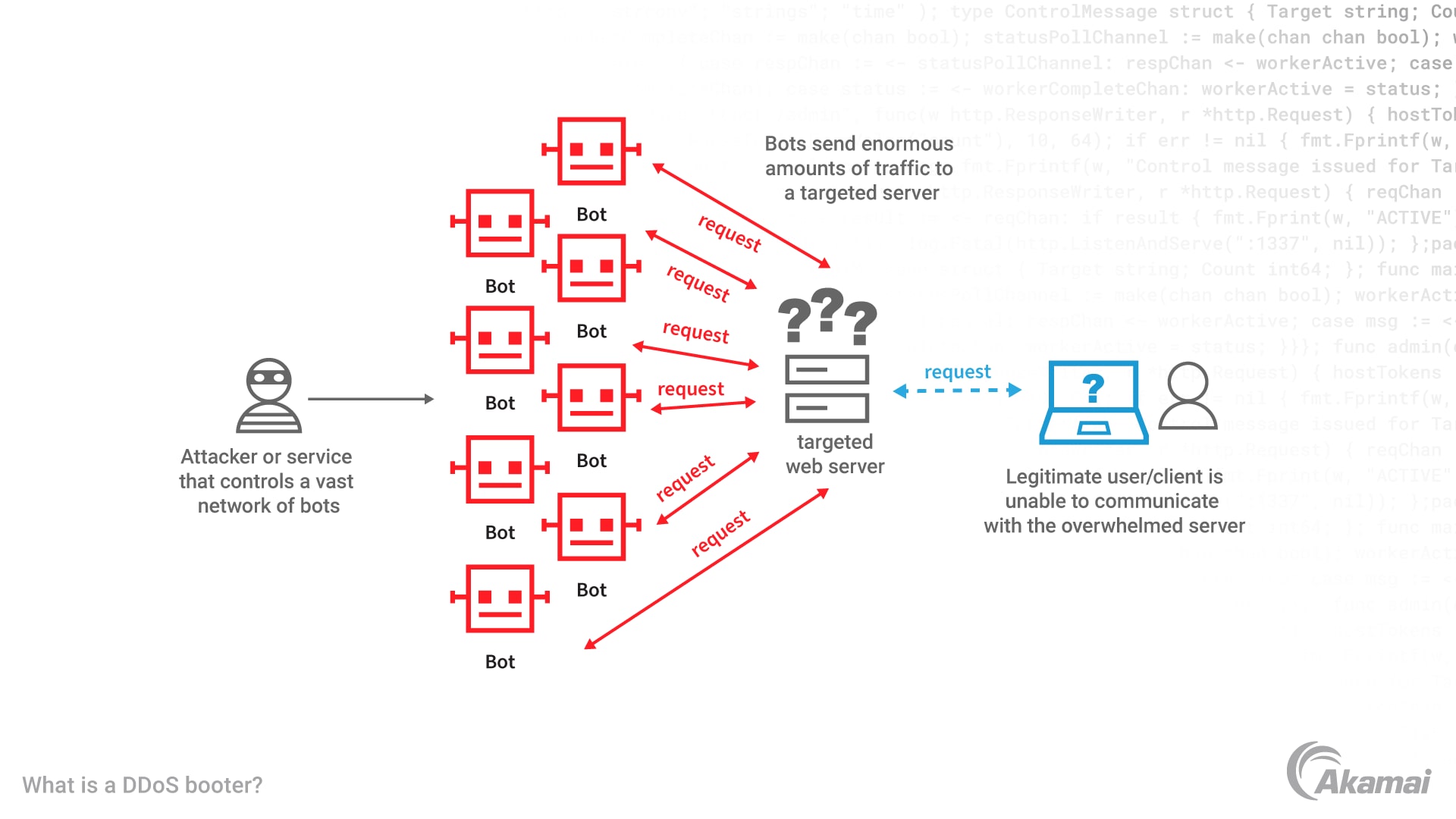

Nguyên lý hoạt động của DDoS booter dựa trên việc điều khiển một mạng lưới các thiết bị đã bị xâm nhập (gọi là botnet là gì) để đồng loạt gửi một lượng lớn yêu cầu truy cập đến máy chủ mục tiêu. Khi máy chủ phải xử lý quá nhiều yêu cầu cùng một lúc, nó sẽ bị quá tải và không thể phản hồi các yêu cầu hợp lệ từ người dùng thực. Điều này dẫn đến tình trạng website, ứng dụng hoặc dịch vụ trực tuyến bị sập hoàn toàn, không thể truy cập được.

Cách thức hoạt động của DDoS booter

Cơ chế đằng sau một cuộc tấn công bằng DDoS booter khá đơn giản nhưng lại vô cùng hiệu quả. Hãy tưởng tượng bạn đang cố gắng đi vào một cửa hàng, nhưng có hàng nghìn người khác được thuê để đứng chen chúc chặn kín lối vào. Bạn, một khách hàng hợp lệ, sẽ không thể nào vào được. DDoS booter hoạt động theo cách tương tự.

Đầu tiên, kẻ tấn công sẽ truy cập vào một website cung cấp dịch vụ booter. Tại đây, chúng sẽ nhập địa chỉ IP hoặc tên miền của nạn nhân vào một biểu mẫu. Sau khi thanh toán, dịch vụ booter sẽ kích hoạt mạng botnet của nó. Mạng botnet này bao gồm hàng nghìn, thậm chí hàng triệu máy tính, camera an ninh, thiết bị IoT và các thiết bị kết nối internet khác đã bị nhiễm phần mềm độc hại (malware là gì).

Tất cả các thiết bị trong mạng botnet sẽ đồng loạt gửi một “cơn bão” lưu lượng truy cập giả mạo đến máy chủ mục tiêu. Lượng truy cập này có thể lớn đến hàng trăm gigabit mỗi giây (Gbps), vượt xa khả năng xử lý của hầu hết các máy chủ thông thường. Kết quả là máy chủ bị quá tải tài nguyên (CPU, RAM, băng thông), trở nên chậm chạp và cuối cùng là ngừng hoạt động hoàn toàn. Cuộc tấn công sẽ tiếp diễn cho đến khi hết thời gian mà kẻ tấn công đã trả tiền hoặc khi chúng chủ động dừng lại.

Phân biệt DDoS booter và IP stresser

Trên thế giới an ninh mạng, ranh giới giữa một công cụ hợp pháp và một vũ khí bất hợp pháp đôi khi rất mong manh. DDoS booter và IP stresser là một ví dụ điển hình cho điều này. Mặc dù chúng có thể sử dụng cùng một công nghệ, mục đích sử dụng lại hoàn toàn khác biệt.

Khái niệm IP stresser là gì

IP stresser, đúng như tên gọi của nó, là một dịch vụ được tạo ra với mục đích kiểm tra khả năng chịu tải (stress testing) của một hệ thống mạng hoặc một máy chủ. Các quản trị viên mạng và chuyên gia bảo mật sử dụng IP stresser một cách hợp pháp để giả lập một lượng lớn lưu lượng truy cập và xem hệ thống của họ phản ứng như thế nào.

Mục tiêu của việc này là để xác định các điểm yếu, lỗ hổng bảo mật, và ngưỡng chịu tải tối đa của cơ sở hạ tầng. Bằng cách này, họ có thể chủ động nâng cấp máy chủ, tối ưu hóa cấu hình tường lửa, hoặc triển khai các giải pháp chống DDoS trước khi một cuộc tấn công thực sự xảy ra. Về cơ bản, IP stresser là một công cụ phòng thủ, giúp các tổ chức chuẩn bị cho những tình huống xấu nhất.

Điểm khác biệt chính giữa DDoS booter và IP stresser

Sự khác biệt cốt lõi và quan trọng nhất giữa DDoS booter và IP stresser nằm ở “ý định” của người sử dụng.

- Mục đích sử dụng: Đây là điểm khác biệt lớn nhất. IP stresser được sử dụng cho mục đích hợp pháp, có sự cho phép của chủ sở hữu hệ thống, nhằm kiểm tra và củng cố khả năng phòng thủ. Ngược lại, DDoS booter được sử dụng cho mục đích bất hợp pháp, nhắm vào các hệ thống mà không có sự cho phép, với ý đồ phá hoại, gây gián đoạn dịch vụ hoặc tống tiền.

- Tính hợp pháp: Sử dụng IP stresser trên chính hệ thống của bạn hoặc hệ thống mà bạn được ủy quyền là hoàn toàn hợp pháp. Tuy nhiên, việc sử dụng cùng một công cụ đó để nhắm vào website của người khác mà không được phép sẽ bị coi là một hành vi tấn công mạng và là bất hợp pháp ở hầu hết các quốc gia.

- Marketing và vỏ bọc: Nhiều dịch vụ DDoS booter bất hợp pháp thường tự “ngụy trang” mình dưới cái tên “IP stresser” để lách luật và thu hút người dùng. Chúng quảng cáo rằng dịch vụ của mình chỉ dành cho mục đích kiểm thử, nhưng trên thực tế, chúng không có cơ chế nào để xác minh người dùng có thực sự sở hữu mục tiêu tấn công hay không. Đây chính là vùng xám mà tội phạm mạng lợi dụng để cung cấp các công cụ tấn công mạnh mẽ một cách công khai.

Mục đích sử dụng hợp pháp và bất hợp pháp của DDoS booter

Công nghệ đằng sau DDoS booter, khi được đặt trong đúng bối cảnh, có thể mang lại lợi ích cho việc củng cố an ninh mạng. Tuy nhiên, thực tế đáng buồn là nó thường bị lạm dụng cho các hoạt động phi pháp và phá hoại.

Mục đích hợp pháp

Mặc dù thuật ngữ “DDoS booter” thường gắn liền với các hành vi xấu, công nghệ tạo ra lưu lượng truy cập lớn vẫn có những ứng dụng hợp pháp và cần thiết.

- Kiểm tra khả năng chịu tải (Stress Testing): Đây là ứng dụng phổ biến nhất. Các doanh nghiệp lớn, đặc biệt là trong lĩnh vực thương mại điện tử, tài chính, hoặc game trực tuyến, cần đảm bảo hệ thống của họ có thể xử lý lượng truy cập tăng đột biến trong các sự kiện quan trọng như Black Friday, ra mắt sản phẩm mới, hay các giải đấu game. Họ sử dụng các dịch vụ IP stresser (phiên bản hợp pháp của booter) để mô phỏng các tình huống này, từ đó tìm ra và khắc phục các nút thắt cổ chai trong hệ thống.

- Nghiên cứu và phát triển an ninh mạng: Các nhà nghiên cứu bảo mật và các công ty an ninh mạng sử dụng các công cụ này trong môi trường được kiểm soát (sandbox) để nghiên cứu các phương thức tấn công mới. Bằng cách hiểu rõ cách thức một cuộc tấn công diễn ra, họ có thể phát triển các thuật toán phát hiện và các biện pháp phòng chống hiệu quả hơn.

Mục đích bất hợp pháp

Đây là mặt tối của DDoS booter và cũng là lý do chính khiến chúng trở nên khét tiếng. Các mục đích bất hợp pháp vô cùng đa dạng và thường gây ra thiệt hại nghiêm trọng.

- Tấn công và phá hoại: Đây là mục đích phổ biến nhất. Kẻ tấn công có thể là đối thủ cạnh tranh muốn hạ bệ website của bạn, một game thủ tức giận vì thua cuộc muốn đánh sập máy chủ game, hoặc một hacker muốn thể hiện khả năng của mình. Mục tiêu của chúng đơn giản là làm cho dịch vụ của bạn không thể hoạt động.

- Đòi tiền chuộc (Ransom DDoS): Tương tự như ransomware là gì, kẻ tấn công sẽ khởi động một cuộc tấn công DDoS vào hệ thống của nạn nhân và sau đó gửi một email tống tiền. Chúng yêu cầu nạn nhân trả một khoản tiền (thường là tiền điện tử) để chấm dứt cuộc tấn công. Nếu không trả tiền, cuộc tấn công sẽ tiếp tục hoặc thậm chí tăng cường độ.

- Tạo đòn bẩy hoặc nghi binh: Đôi khi, một cuộc tấn công DDoS chỉ là một màn kịch để đánh lạc hướng đội ngũ an ninh. Trong khi mọi người đang tập trung đối phó với cuộc tấn công DDoS, những kẻ tấn công sẽ thực hiện một cuộc xâm nhập khác, tinh vi hơn như đánh cắp dữ liệu, cài cắm mã độc vào hệ thống (backdoor là gì).

Ảnh hưởng của các cuộc tấn công DDoS sử dụng booter đến an ninh mạng

Sự phổ biến và dễ dàng tiếp cận của các dịch vụ DDoS booter đã tạo ra những tác động tiêu cực sâu sắc đến cả doanh nghiệp, người dùng cuối và toàn bộ hệ sinh thái an ninh mạng toàn cầu.

Tác hại với doanh nghiệp và người dùng

Đối với một doanh nghiệp hoạt động trực tuyến, thời gian hoạt động (uptime) là vàng. Một cuộc tấn công DDoS, dù chỉ kéo dài vài phút, cũng có thể gây ra những thiệt hại nặng nề.

- Gián đoạn dịch vụ và mất doanh thu: Đây là tác động trực tiếp và rõ ràng nhất. Khi website hoặc ứng dụng không thể truy cập, khách hàng không thể mua sắm, giao dịch hay sử dụng dịch vụ. Mỗi phút “sập mạng” đều đồng nghĩa với việc doanh thu bị mất đi, đặc biệt là với các trang thương mại điện tử hoặc dịch vụ tài chính.

- Suy giảm uy tín và mất lòng tin của khách hàng: Một website thường xuyên bị tấn công và không ổn định sẽ làm mất lòng tin của người dùng. Khách hàng sẽ cảm thấy dịch vụ của bạn không đáng tin cậy và có thể sẽ chuyển sang sử dụng dịch vụ của đối thủ cạnh tranh. Thiệt hại về mặt thương hiệu và uy tín đôi khi còn khó khắc phục hơn cả thiệt hại về tài chính.

- Chi phí khắc phục khổng lồ: Để chống lại một cuộc tấn công DDoS, doanh nghiệp phải chi trả cho các dịch vụ bảo vệ chuyên nghiệp, trả thêm tiền cho băng thông, và huy động nhân lực để xử lý sự cố. Những chi phí này có thể lên tới hàng chục, thậm chí hàng trăm nghìn đô la cho các cuộc tấn công lớn.

Tác động đến an ninh mạng toàn cầu

Sự tồn tại của các dịch vụ booter không chỉ là vấn đề của riêng các nạn nhân mà còn là một mối đe dọa chung cho sự ổn định của Internet.

- “Dân chủ hóa” tội phạm mạng: DDoS booter đã hạ thấp rào cản kỹ thuật để thực hiện một cuộc tấn công mạng. Giờ đây, bất kỳ ai có vài đô la và một mối hận thù đều có thể trở thành một kẻ tấn công. Điều này làm gia tăng số lượng các cuộc tấn công một cách chóng mặt và khiến việc phòng chống trở nên khó khăn hơn.

- Tăng nguy cơ tấn công phức tạp: Lợi nhuận thu được từ việc bán các dịch vụ booter được tội phạm mạng tái đầu tư để phát triển các loại mã độc mới, xây dựng các mạng botnet lớn hơn và tinh vi hơn. Điều này tạo ra một vòng luẩn quẩn, khiến các cuộc tấn công trong tương lai ngày càng mạnh mẽ và khó đối phó hơn.

- Gây áp lực lên cơ sở hạ tầng Internet: Các cuộc tấn công DDoS quy mô lớn có thể gây tắc nghẽn không chỉ ở máy chủ mục tiêu mà còn ở các nhà cung cấp dịch vụ Internet (ISP) và các nút mạng trung gian. Điều này có thể làm ảnh hưởng đến tốc độ và sự ổn định của Internet trong cả một khu vực.

Biện pháp phòng chống và phát hiện tấn công bằng DDoS booter

Đối mặt với một mối đe dọa ngày càng phổ biến như DDoS booter, việc chỉ phản ứng khi bị tấn công là không đủ. Một chiến lược phòng thủ hiệu quả đòi hỏi sự kết hợp giữa các kỹ thuật phát hiện sớm và các biện pháp ngăn chặn chủ động.

Các kỹ thuật phát hiện sớm tấn công DDoS

Phát hiện một cuộc tấn công càng sớm thì khả năng giảm thiểu thiệt hại càng cao. “Thời gian vàng” để phản ứng thường chỉ tính bằng giây hoặc phút.

- Giám sát lưu lượng mạng (Traffic Monitoring): Đây là bước cơ bản nhất. Bằng cách thiết lập một “đường cơ sở” (baseline) về lưu lượng truy cập bình thường của hệ thống, bạn có thể dễ dàng nhận ra các dấu hiệu bất thường. Các hệ thống giám sát sẽ tự động cảnh báo khi phát hiện lưu lượng truy cập tăng đột biến, ví dụ như tăng gấp 10 hoặc 100 lần so với mức trung bình.

- Phân tích hành vi (Behavioral Analysis): Các giải pháp hiện đại sử dụng trí tuệ nhân tạo (AI) và học máy (Machine Learning) để phân biệt giữa lưu lượng truy cập của người dùng thật và lưu lượng tấn công từ botnet. Hệ thống có thể phân tích các mẫu hành vi, chẳng hạn như một địa chỉ IP gửi hàng nghìn yêu cầu trong một giây, hoặc các gói tin có định dạng kỳ lạ, để xác định đó là tấn công.

- Cảnh báo từ hệ thống: Các dấu hiệu như CPU của máy chủ đột ngột tăng lên 100%, bộ nhớ RAM bị sử dụng hết, hoặc website phản hồi cực kỳ chậm chạp cũng là những chỉ báo sớm của một cuộc tấn công DDoS đang diễn ra.

Biện pháp phòng chống hiệu quả

Một khi đã phát hiện tấn công, bạn cần có sẵn các công cụ và quy trình để ngăn chặn nó.

- Sử dụng Tường lửa Ứng dụng Web (WAF – Web Application Firewall): WAF hoạt động ở tầng ứng dụng, có khả năng lọc, giám sát và chặn các lưu lượng HTTP/HTTPS độc hại trước khi chúng đến được máy chủ. Nó có thể xác định và chặn các yêu cầu từ các bot đã biết, các cuộc tấn công dựa trên lỗ hổng bảo mật phần mềm và các loại tấn công tầng ứng dụng khác.

- Triển khai dịch vụ chống tấn công DDoS chuyên nghiệp: Đây là biện pháp hiệu quả nhất để chống lại các cuộc tấn công quy mô lớn. Các nhà cung cấp như AZWEB, Cloudflare, Akamai có hệ thống mạng lưới toàn cầu với khả năng hấp thụ (scrubbing) một lượng truy cập khổng lồ. Khi phát hiện tấn công, toàn bộ lưu lượng sẽ được chuyển hướng qua “trung tâm làm sạch” của họ. Tại đây, lưu lượng độc hại sẽ bị lọc bỏ, và chỉ có lưu lượng hợp lệ được chuyển tiếp đến máy chủ của bạn.

- Tăng cường bảo mật mạng nội bộ: Cấu hình tường lửa mạng và router để giới hạn số lượng kết nối từ một địa chỉ IP (Rate Limiting), chặn các gói tin đáng ngờ, và đóng các cổng (port) không cần thiết. Mặc dù không thể ngăn chặn các cuộc tấn công lớn, biện pháp này giúp giảm thiểu tác động của các cuộc tấn công nhỏ và vừa.

- Đảm bảo đủ tài nguyên máy chủ và băng thông: Lựa chọn các gói hosting, VPS chất lượng cao từ nhà cung cấp uy tín như AZWEB sẽ giúp bạn có đủ băng thông và tài nguyên để “chịu đựng” được các đợt tấn công nhỏ mà không bị sập ngay lập tức.

Các vấn đề phổ biến và cách khắc phục

Ngay cả khi đã có sự chuẩn bị, việc đối phó với một cuộc tấn công DDoS vẫn có thể gặp nhiều thách thức. Hiểu rõ những khó khăn này và cách khắc phục sẽ giúp bạn xây dựng một kế hoạch ứng phó toàn diện hơn.

Khó khăn trong việc xác định nguồn tấn công

Một trong những thách thức lớn nhất khi đối phó với DDoS là việc truy tìm nguồn gốc của cuộc tấn công gần như là bất khả thi.

- Nguyên nhân: Kẻ tấn công không bao giờ sử dụng địa chỉ IP thật của mình. Thay vào đó, chúng sử dụng các kỹ thuật tinh vi như IP spoofing (giả mạo địa chỉ IP nguồn) và các mạng botnet phân tán trên toàn cầu. Hàng nghìn thiết bị từ khắp nơi trên thế giới cùng tham gia tấn công, khiến việc xác định ai là kẻ chủ mưu trở nên vô cùng khó khăn. Việc chặn từng địa chỉ IP một cũng không hiệu quả, vì chúng liên tục thay đổi.

- Cách xử lý: Thay vì cố gắng chặn nguồn, hãy tập trung vào việc lọc và giảm thiểu tác động. Sử dụng các dịch vụ chống DDoS chuyên nghiệp có khả năng phân tích đặc điểm của lưu lượng tấn công (ví dụ: tất cả đều sử dụng cùng một loại gói tin) để tạo ra các quy tắc lọc thông minh. Hợp tác chặt chẽ với nhà cung cấp dịch vụ Internet (ISP) và các cơ quan thực thi pháp luật để báo cáo vụ việc, dù khả năng tìm ra thủ phạm không cao nhưng điều này vẫn rất cần thiết.

Tăng chi phí vận hành do tấn công DDoS

Một cuộc tấn công DDoS không chỉ gây thiệt hại về doanh thu mà còn làm phát sinh nhiều chi phí không lường trước được.

- Nguyên nhân: Chi phí có thể đến từ nhiều nguồn. Thứ nhất là phí sử dụng băng thông vượt mức quy định của nhà cung cấp hosting. Thứ hai là chi phí cho các dịch vụ bảo vệ và giảm thiểu tấn công, thường được tính dựa trên quy mô và thời gian của cuộc tấn công. Cuối cùng là chi phí nhân sự để khắc phục sự cố và chi phí cơ hội bị mất đi do gián đoạn kinh doanh.

- Biện pháp giảm thiểu: Hãy chủ động phòng ngừa thay vì bị động đối phó. Lựa chọn các gói dịch vụ hosting hoặc VPS từ những nhà cung cấp như AZWEB có tích hợp sẵn các lớp bảo vệ DDoS cơ bản. Điều này giúp bạn chống lại các cuộc tấn công nhỏ mà không phát sinh thêm chi phí. Đối với các hệ thống quan trọng, hãy đầu tư vào một gói bảo vệ DDoS trả trước với chi phí cố định, thay vì chờ đến khi bị tấn công mới tìm giải pháp và phải trả giá đắt. Xây dựng một kế hoạch ứng phó sự cố rõ ràng để giảm thiểu thời gian chết và tối ưu hóa quy trình xử lý, từ đó giảm chi phí nhân lực.

Thực hành tốt nhất khi đối mặt với DDoS booter

Phòng chống tấn công DDoS là một quá trình liên tục chứ không phải là một hành động đơn lẻ. Việc áp dụng các thực hành tốt nhất sau đây sẽ giúp tổ chức của bạn tăng cường khả năng chống chịu và giảm thiểu thiệt hại khi có sự cố xảy ra.

- Thường xuyên cập nhật phần mềm bảo mật: Luôn đảm bảo rằng hệ điều hành, hệ quản trị nội dung (CMS) như WordPress, các plugin, và phần mềm máy chủ đều được cập nhật lên phiên bản mới nhất. Các bản cập nhật thường bao gồm các bản vá cho các lỗ hổng bảo mật mà kẻ tấn công có thể khai thác để thực hiện tấn công hoặc biến máy chủ của bạn thành một phần của mạng botnet.

- Đào tạo nhân viên nhận biết dấu hiệu tấn công mạng: Con người là một mắt xích quan trọng trong chuỗi bảo mật. Đào tạo nhân viên, đặc biệt là đội ngũ IT, về cách nhận biết các dấu hiệu sớm của một cuộc tấn công DDoS (ví dụ: website chạy chậm bất thường, cảnh báo từ hệ thống giám sát) để có thể phản ứng nhanh chóng và kịp thời.

- Không sử dụng hoặc tiếp tay cho dịch vụ booter bất hợp pháp: Tuyệt đối không bao giờ sử dụng các dịch vụ DDoS booter để tấn công người khác. Hành vi này không chỉ là phi đạo đức mà còn vi phạm pháp luật và có thể khiến bạn phải đối mặt với các hình phạt nghiêm khắc. Việc tham gia vào các hoạt động này cũng góp phần làm cho môi trường Internet trở nên nguy hiểm hơn.

- Chủ động kết nối với nhà cung cấp dịch vụ để xử lý sự cố nhanh: Trước khi một cuộc tấn công xảy ra, hãy thiết lập một kênh liên lạc rõ ràng với nhà cung cấp hosting, VPS hoặc dịch vụ chống DDoS của bạn. Lưu lại thông tin liên hệ khẩn cấp và tìm hiểu trước về quy trình hỗ trợ của họ. Khi bị tấn công, hãy liên hệ ngay lập tức để họ có thể kích hoạt các biện pháp phòng thủ và hỗ trợ bạn một cách nhanh nhất.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau tìm hiểu sâu về DDoS booter – một công cụ tấn công nguy hiểm nhưng lại có thể dễ dàng tiếp cận trong thế giới ngầm. Chúng ta đã thấy rằng, dù công nghệ cơ bản của nó có thể được sử dụng cho mục đích hợp pháp như kiểm tra khả năng chịu tải của hệ thống dưới cái tên IP stresser, việc lạm dụng nó cho các hành vi phá hoại đã gây ra những hậu quả nghiêm trọng cho các doanh nghiệp và sự ổn định của Internet. DDoS booter không còn là vũ khí của riêng giới hacker chuyên nghiệp mà đã trở thành một dịch vụ cho thuê, đe dọa bất kỳ ai có sự hiện diện trên không gian mạng.

Cách duy nhất để đối phó hiệu quả với mối đe dọa này là sự chủ động. Hãy nâng cao nhận thức về an ninh mạng, không chỉ cho bản thân mà còn cho cả đội ngũ của bạn. Việc áp dụng các biện pháp bảo vệ chặt chẽ như sử dụng dịch vụ chống DDoS chuyên nghiệp, cấu hình tường lửa, và thường xuyên giám sát hệ thống là điều bắt buộc trong bối cảnh hiện nay.

Thế giới an ninh mạng luôn biến đổi không ngừng. Các kỹ thuật tấn công mới sẽ tiếp tục xuất hiện. Vì vậy, hãy luôn cập nhật kiến thức, đánh giá lại các biện pháp bảo vệ của mình và chuẩn bị sẵn sàng các kịch bản ứng phó hiệu quả. Bảo vệ tài sản số của bạn chính là bảo vệ tương lai cho doanh nghiệp của bạn.