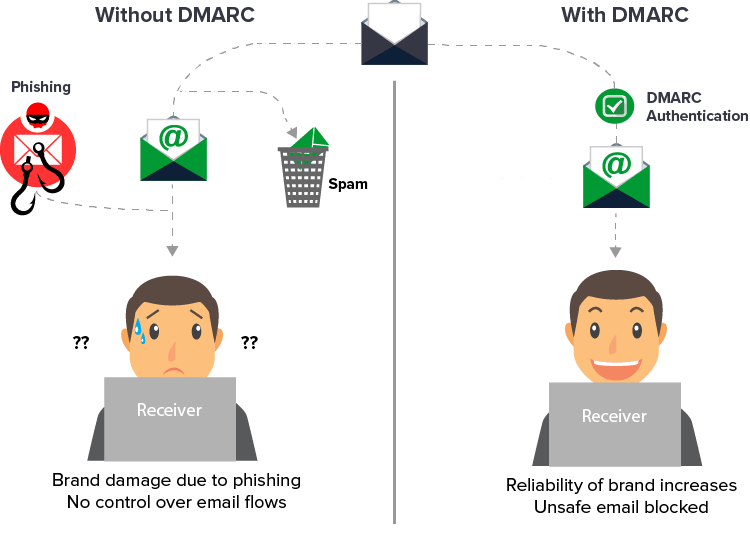

Bạn có bao giờ lo lắng rằng ai đó đang mạo danh email của công ty bạn để lừa đảo khách hàng không? Email giả mạo, phishing là gì và spam là gì đang trở thành mối đe dọa ngày càng nghiêm trọng, không chỉ gây thiệt hại tài chính mà còn làm suy giảm nghiêm trọng uy tín thương hiệu mà bạn đã dày công xây dựng. Những email lừa đảo này có thể qua mặt các bộ lọc thông thường, trực tiếp tiếp cận hộp thư của đối tác và khách hàng, gây ra những hậu quả khôn lường. May mắn thay, có một giải pháp mạnh mẽ để giải quyết vấn đề này. Đó chính là DMARC, một tiêu chuẩn xác thực email tiên tiến. Trong bài viết này, AZWEB sẽ cùng bạn tìm hiểu DMARC là gì, cách nó hoạt động cùng SPF và DKIM, những lợi ích vượt trội mà nó mang lại, cũng như hướng dẫn chi tiết cách triển khai để bảo vệ tên miền của bạn một cách hiệu quả nhất.

Định nghĩa DMARC và vai trò trong bảo mật email

Để vận hành một hệ thống email an toàn và đáng tin cậy, việc hiểu rõ các cơ chế bảo mật là vô cùng quan trọng. Trong đó, DMARC nổi lên như một chốt chặn cuối cùng và hiệu quả nhất. Vậy cụ thể DMARC là gì và nó đóng vai trò như thế nào?

DMARC là gì? Khái niệm cơ bản

DMARC là viết tắt của Domain-based Message Authentication, Reporting & Conformance. Đây là một tiêu chuẩn xác thực email được thiết kế để cung cấp cho chủ sở hữu tên miền khả năng bảo vệ tên miền của họ khỏi việc bị sử dụng trái phép, chẳng hạn như trong các cuộc tấn công lừa đảo (phishing) hoặc giả mạo (spoofing).

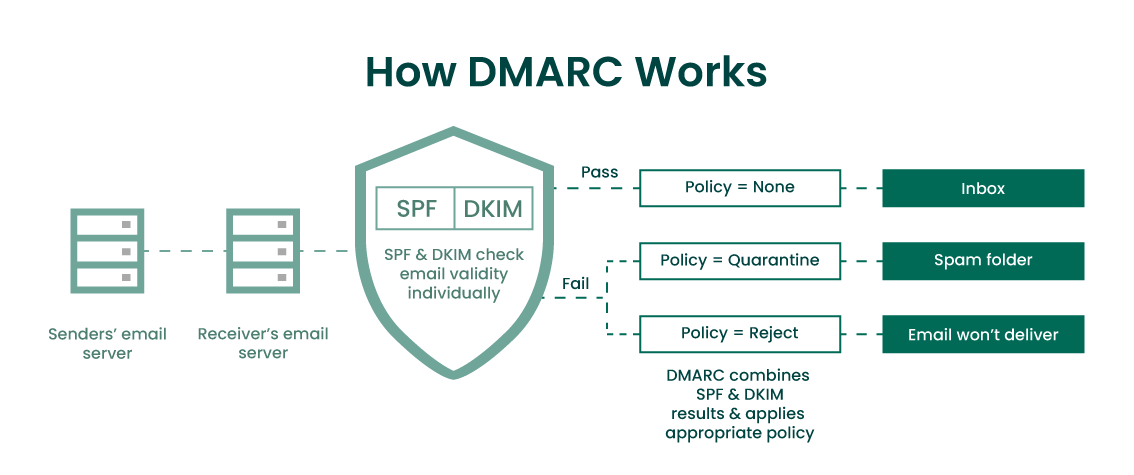

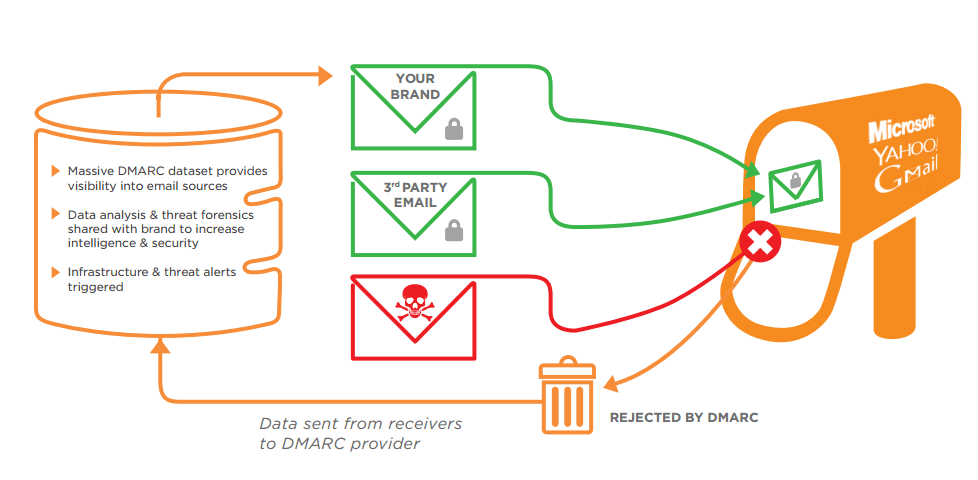

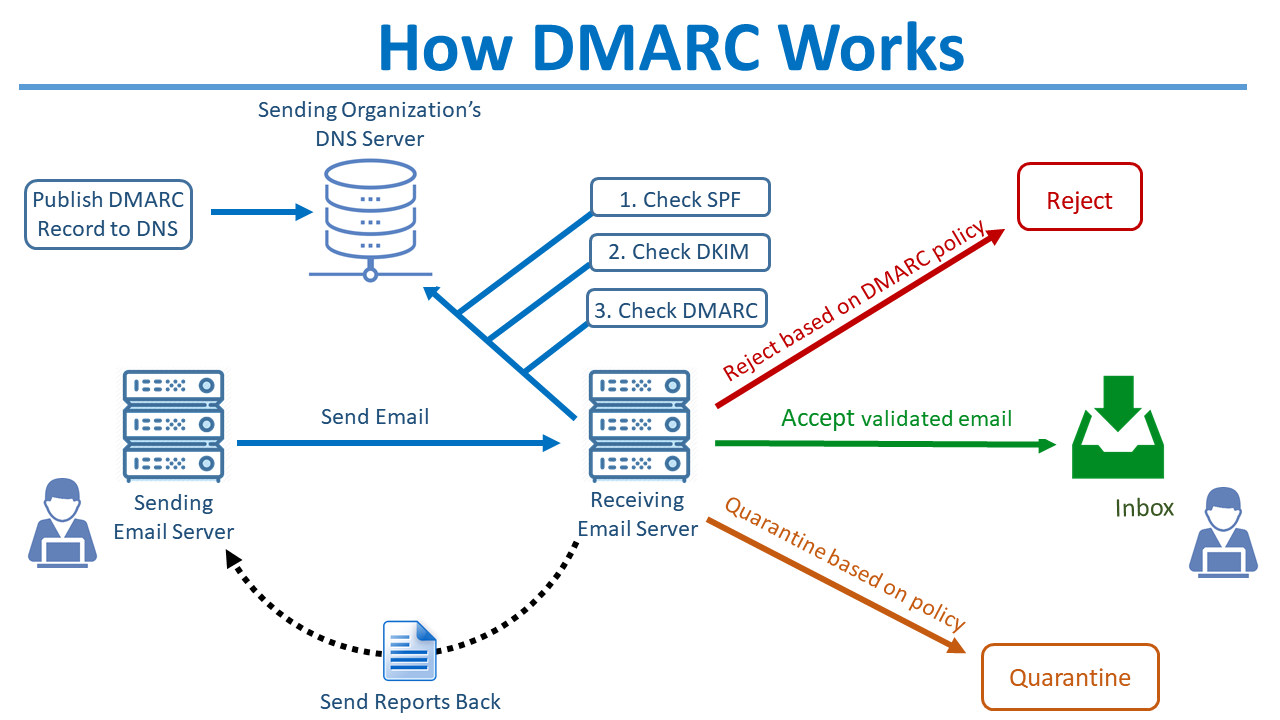

Về bản chất, DMARC không hoạt động một mình. Nó là một lớp chính sách và báo cáo hoạt động bên trên hai cơ chế xác thực email đã có từ trước là SPF (Sender Policy Framework) và DKIM (DomainKeys Identified Mail). DMARC cho phép người gửi chỉ định cách máy chủ nhận email nên xử lý các thư không vượt qua được kiểm tra SPF hoặc DKIM. Nó tạo ra một khuôn khổ nhất quán để các tổ chức có thể chống lại email lừa đảo một cách chủ động.

Vai trò của DMARC trong chống giả mạo email

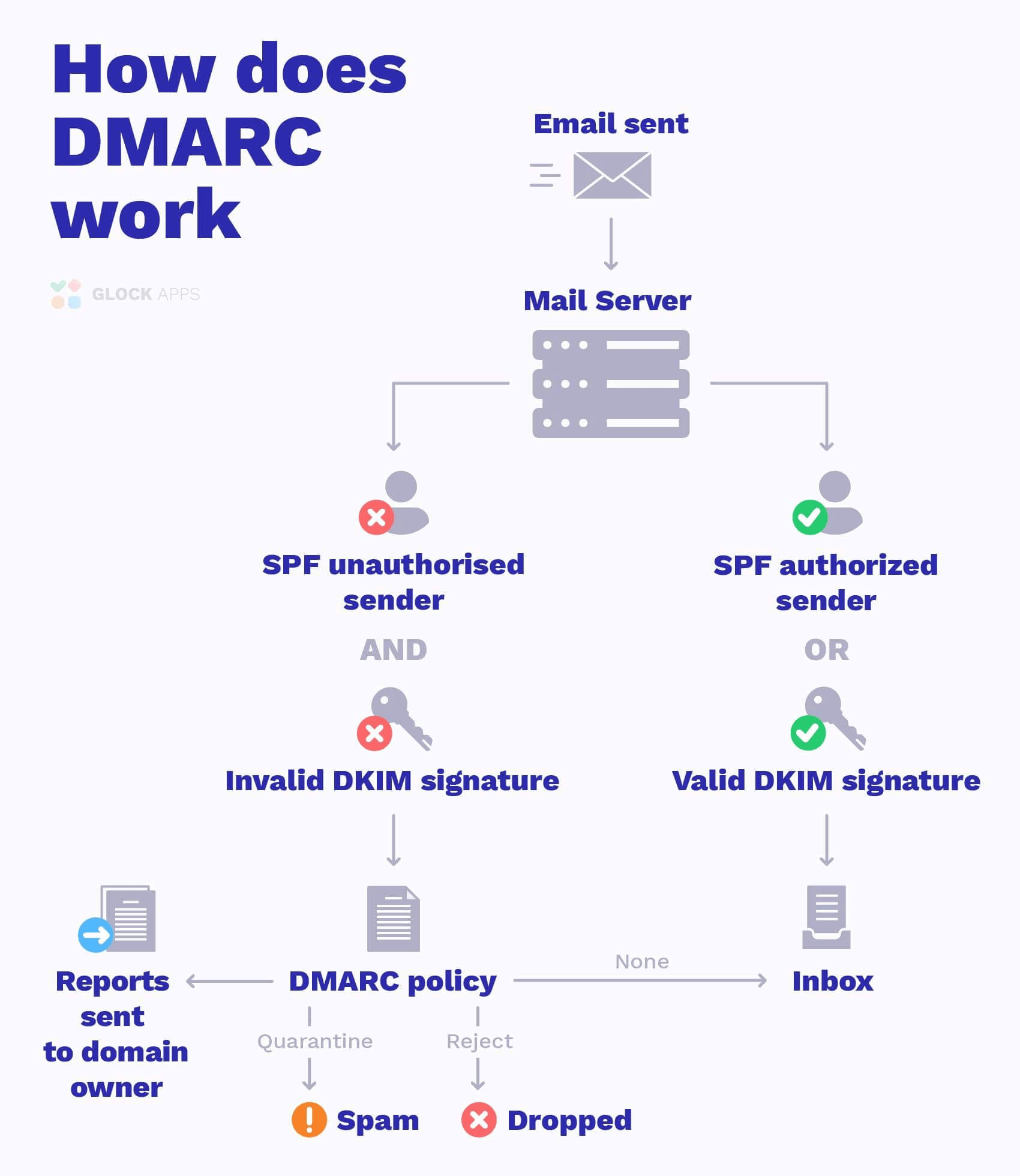

Vai trò chính của DMARC là tạo ra một cầu nối giữa người gửi và người nhận email, cho phép họ chia sẻ thông tin về tính xác thực của email. Khi một email được gửi đi, DMARC sẽ kiểm tra xem email đó có thực sự đến từ tên miền mà nó tuyên bố hay không. Nếu không, DMARC sẽ hướng dẫn máy chủ nhận phải làm gì với email đó – chấp nhận, đưa vào mục spam, hay từ chối hoàn toàn.

Bằng cách này, DMARC giúp bảo vệ tên miền của bạn khỏi bị lạm dụng bởi kẻ xấu. Nó ngăn chặn các email giả mạo mang tên miền của bạn tiếp cận khách hàng và đối tác, từ đó bảo vệ danh tiếng thương hiệu. Đồng thời, nó cũng nâng cao đáng kể mức độ tin cậy của người nhận đối với các email hợp lệ được gửi từ hệ thống của bạn, đảm bảo thông điệp của bạn luôn đến đúng nơi một cách an toàn.

Cách DMARC hoạt động phối hợp với SPF và DKIM

DMARC không phải là một công nghệ độc lập. Sức mạnh của nó đến từ sự kết hợp và thực thi chính sách dựa trên kết quả của hai công nghệ xác thực nền tảng là SPF và DKIM. Để hiểu rõ DMARC, trước tiên chúng ta cần nắm vững cách SPF và DKIM hoạt động.

Tìm hiểu SPF và DKIM trong xác thực email

Hãy hình dung SPF và DKIM như hai lớp kiểm tra an ninh tại cổng của một tòa nhà. Mỗi lớp có một nhiệm vụ riêng biệt nhưng cùng chung mục tiêu là xác minh danh tính.

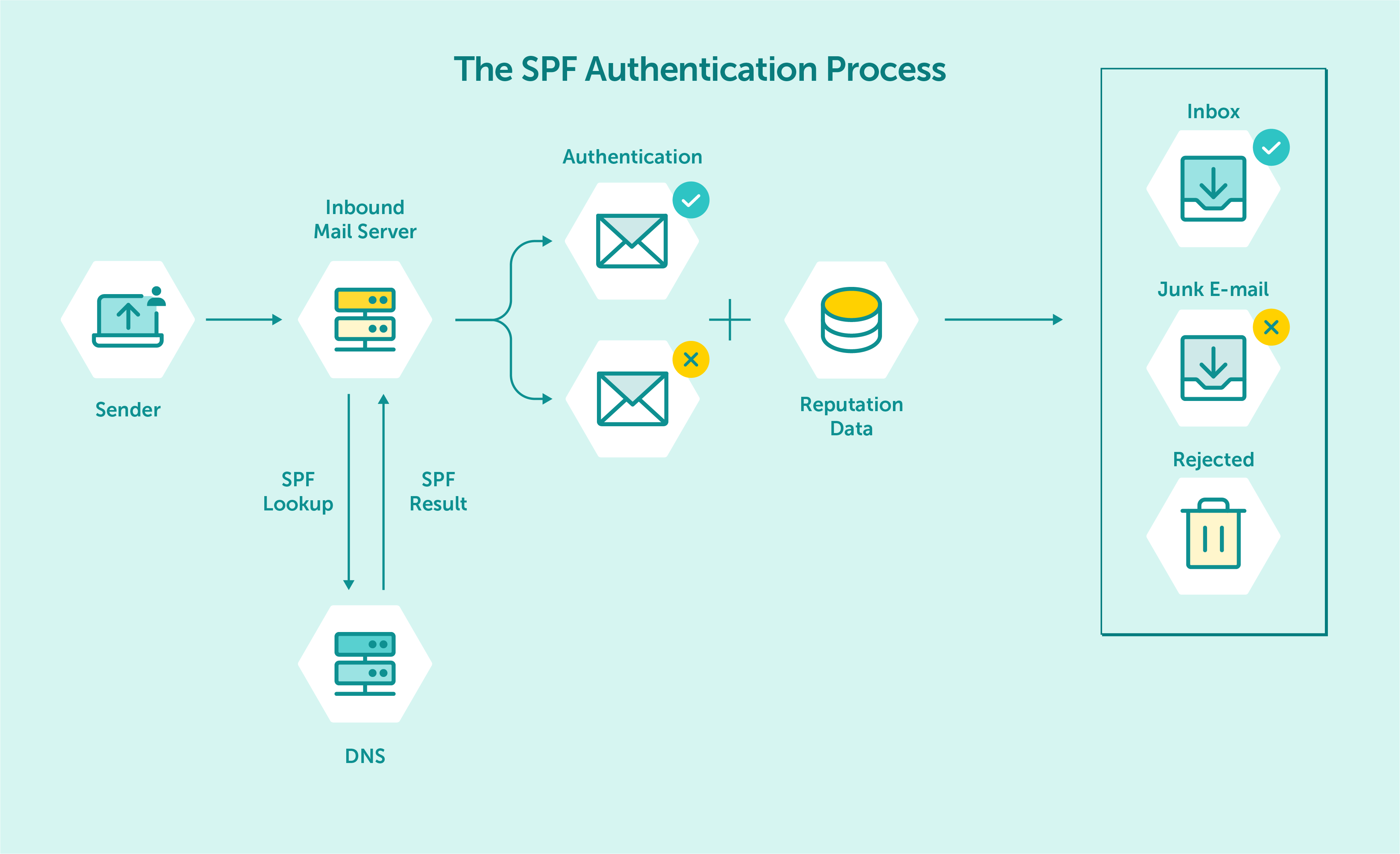

SPF (Sender Policy Framework) hoạt động giống như việc kiểm tra danh sách khách mời. Chủ sở hữu tên miền sẽ công bố một danh sách (bản ghi SPF) chứa tất cả các địa chỉ IP của máy chủ được phép gửi email thay mặt cho tên miền đó. Khi máy chủ nhận email, nó sẽ kiểm tra địa chỉ IP của máy chủ gửi có nằm trong danh sách này hay không. Nếu có, email vượt qua kiểm tra SPF. Nếu không, email bị coi là đáng ngờ.

DKIM (DomainKeys Identified Mail) lại hoạt động như một con dấu niêm phong kỹ thuật số. Trước khi gửi email đi, máy chủ gửi sẽ tạo ra một chữ ký điện tử độc nhất dựa trên nội dung và tiêu đề của email, sau đó mã hóa chữ ký này bằng một khóa riêng tư. Chữ ký này được đính kèm vào email. Máy chủ nhận sẽ sử dụng khóa công khai được công bố trên DNS của tên miền gửi để giải mã và xác minh chữ ký. Nếu chữ ký hợp lệ, điều đó chứng tỏ email không bị thay đổi trong quá trình vận chuyển.

Quy trình hoạt động của DMARC

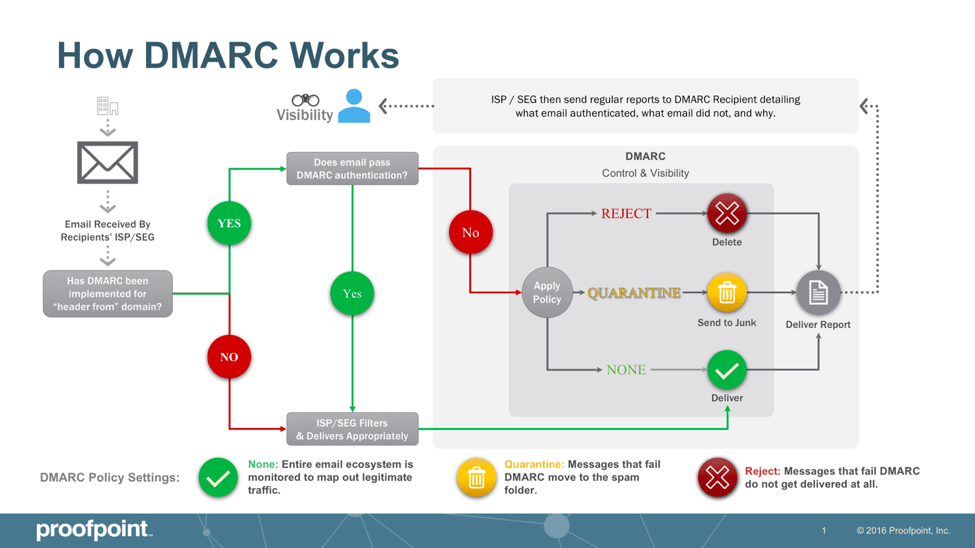

Sau khi SPF và DKIM đã hoàn thành nhiệm vụ kiểm tra của mình, DMARC sẽ vào cuộc với vai trò là người ra quyết định cuối cùng. Quy trình này diễn ra theo các bước sau:

- Kiểm tra sự thẳng hàng (Alignment Check): DMARC không chỉ kiểm tra xem email có vượt qua SPF và DKIM hay không, mà còn yêu cầu một yếu tố quan trọng hơn gọi là “sự thẳng hàng”. Điều này có nghĩa là tên miền trong địa chỉ “From” (tên miền mà người dùng nhìn thấy) phải khớp với tên miền đã được xác thực bởi SPF hoặc DKIM. Đây là bước quan trọng để chống lại các hình thức giả mạo tinh vi.

- Áp dụng chính sách: Dựa trên kết quả kiểm tra ở trên, DMARC sẽ áp dụng chính sách mà chủ sở hữu tên miền đã thiết lập trong bản ghi DMARC. Có ba chính sách chính:

p=none: Chỉ theo dõi. Email không đạt yêu cầu vẫn được chấp nhận, nhưng thông tin sẽ được ghi lại trong báo cáo.p=quarantine: Cách ly. Email không đạt yêu cầu sẽ được chuyển vào thư mục spam hoặc bị đánh dấu là đáng ngờ.p=reject: Từ chối. Email không đạt yêu cầu sẽ bị chặn hoàn toàn và không được gửi đến hộp thư của người nhận.

- Gửi báo cáo: DMARC cung cấp một cơ chế báo cáo vô giá. Máy chủ nhận sẽ gửi các báo cáo tổng hợp (Aggregate Reports – RUA) và báo cáo lỗi (Forensic Reports – RUF) về địa chỉ email do chủ tên miền chỉ định. Các báo cáo này cung cấp thông tin chi tiết về các luồng email, giúp quản trị viên giám sát, phát hiện các vấn đề cấu hình sai hoặc các cuộc tấn công giả mạo đang diễn ra.

Lợi ích của việc sử dụng DMARC trong xác thực email

Triển khai DMARC không chỉ là một biện pháp kỹ thuật, mà còn là một quyết định chiến lược mang lại nhiều lợi ích thiết thực cho doanh nghiệp. Việc áp dụng tiêu chuẩn này giúp củng cố toàn diện hệ thống email, từ bảo mật đến hiệu quả kinh doanh.

Tăng cường bảo mật và giảm thiểu rủi ro giả mạo

Đây là lợi ích rõ ràng và quan trọng nhất của DMARC. Bằng cách thực thi chính sách đối với các email không được xác thực, DMARC trực tiếp ngăn chặn các cuộc tấn công lừa đảo (phishing) và giả mạo (spoofing). Kẻ tấn công không thể dễ dàng mạo danh tên miền của bạn để gửi email lừa đảo đến nhân viên, khách hàng hoặc đối tác.

Khi một email giả mạo bị chặn trước khi đến được hộp thư, bạn đã giảm thiểu đáng kể nguy cơ rò rỉ dữ liệu nhạy cảm, lừa đảo tài chính và các hình thức tấn công mạng khác. DMARC hoạt động như một người gác cổng đáng tin cậy, đảm bảo rằng chỉ những email hợp pháp từ hệ thống của bạn mới được phép mang danh nghĩa thương hiệu của bạn. Điều này giúp bảo vệ tài sản số và thông tin nội bộ của công ty một cách hiệu quả.

Cải thiện danh tiếng tên miền và khả năng gửi thư

Các nhà cung cấp dịch vụ email lớn như Google, Microsoft và Yahoo rất coi trọng DMARC. Khi họ thấy một tên miền đã triển khai DMARC một cách nghiêm ngặt (chính sách quarantine hoặc reject), họ có xu hướng tin tưởng hơn vào các email đến từ tên miền đó.

Sự tin tưởng này trực tiếp cải thiện “danh tiếng tên miền” (domain reputation) của bạn. Một danh tiếng tốt sẽ giúp email của bạn có tỷ lệ vào hộp thư đến (inbox placement rate) cao hơn, thay vì bị lạc vào thư mục spam. Điều này đặc biệt quan trọng đối với các chiến dịch email marketing, email giao dịch và các thông báo quan trọng. Tỷ lệ gửi thư thành công cao hơn đồng nghĩa với việc thông điệp của bạn tiếp cận được nhiều khách hàng hơn, tăng hiệu quả kinh doanh và tương tác. Hơn nữa, việc chủ động bảo vệ người nhận cũng giúp xây dựng hình ảnh một thương hiệu chuyên nghiệp và đáng tin cậy trong mắt khách hàng và đối tác.

Hướng dẫn triển khai DMARC cho tên miền

Việc thiết lập DMARC đòi hỏi sự cẩn thận và tuần tự. Tuy nhiên, nếu bạn làm theo đúng các bước, quá trình này sẽ trở nên đơn giản và dễ quản lý. Dưới đây là hướng dẫn chi tiết để bạn có thể tự tin triển khai DMARC cho tên miền của mình.

Các bước chuẩn bị trước khi thiết lập DMARC

Trước khi tạo bản ghi DMARC, bạn cần đảm bảo nền tảng xác thực email của mình đã vững chắc. Bỏ qua bước chuẩn bị này có thể dẫn đến việc các email hợp lệ của bạn bị chặn.

- Kiểm tra và cấu hình SPF là gì và DKIM: Đây là yêu cầu bắt buộc. DMARC hoạt động dựa trên kết quả của SPF và DKIM. Hãy chắc chắn rằng bạn đã có bản ghi SPF hợp lệ, liệt kê tất cả các nguồn (máy chủ, dịch vụ email marketing,…) được phép gửi email cho tên miền của bạn. Tương tự, hãy đảm bảo DKIM đã được kích hoạt và cấu hình đúng cho tất cả các luồng email gửi đi.

- Liệt kê tất cả các dịch vụ gửi email: Lập một danh sách đầy đủ các dịch vụ đang gửi email thay mặt bạn. Ví dụ: Google Workspace, Microsoft 365, Amazon SES, Mailchimp, SendGrid,… Điều này giúp bạn đảm bảo rằng bản ghi SPF và cấu hình DKIM không bỏ sót bất kỳ nguồn gửi hợp pháp nào.

- Hiểu rõ nhu cầu và bắt đầu với chính sách giám sát: Đừng vội vàng đặt chính sách

reject. Cách tiếp cận tốt nhất là bắt đầu với chính sáchp=none. Chính sách này cho phép bạn thu thập dữ liệu và báo cáo về tất cả các luồng email (cả hợp lệ và không hợp lệ) mà không ảnh hưởng đến việc gửi thư. Dựa trên các báo cáo này, bạn có thể tinh chỉnh SPF/DKIM trước khi chuyển sang các chính sách nghiêm ngặt hơn.

Tạo bản ghi DMARC trên DNS

Sau khi hoàn tất các bước chuẩn bị, bạn đã sẵn sàng để tạo bản ghi DMARC. Đây là một bản ghi TXT được thêm vào trình quản lý DNS của tên miền của bạn.

Cấu trúc bản ghi DMARC chuẩn:

Bản ghi DMARC được tạo tại _dmarc.yourdomain.com và có dạng một chuỗi văn bản với các thẻ (tag) được phân tách bằng dấu chấm phẩy.

Một bản ghi cơ bản sẽ trông như thế này:v=DMARC1; p=none; rua=mailto:dmarc-reports@yourdomain.com;

Giải thích các thẻ quan trọng:

v=DMARC1: Thẻ bắt buộc, xác định phiên bản DMARC.p=none/quarantine/reject: Thẻ chính sách, quyết định hành động đối với các email không đạt yêu cầu.none: Chỉ theo dõi, không làm gì cả. (Khuyến nghị khi bắt đầu)quarantine: Đưa email vào thư mục spam.reject: Từ chối hoàn toàn email. (Mục tiêu cuối cùng)

rua=mailto:email@yourdomain.com: Chỉ định địa chỉ email để nhận báo cáo tổng hợp (Aggregate Reports). Các báo cáo này cung cấp cái nhìn tổng quan về lưu lượng email, rất hữu ích cho việc giám sát.ruf=mailto:email@yourdomain.com: Chỉ định địa chỉ email để nhận báo cáo lỗi chi tiết (Forensic Reports). Báo cáo này chứa thông tin cụ thể về từng email không đạt yêu-cầu, nhưng có thể chứa thông tin nhạy cảm.

Bắt đầu bằng cách tạo một bản ghi với p=none và một địa chỉ rua hợp lệ. Sau một vài ngày hoặc vài tuần phân tích báo cáo và đảm bảo tất cả các nguồn gửi hợp lệ đã được xác thực đúng, bạn có thể từ từ nâng cấp chính sách lên quarantine và cuối cùng là reject.

Ảnh hưởng của DMARC đến danh tiếng tên miền và khả năng gửi thư

Việc triển khai DMARC có tác động trực tiếp và sâu sắc đến cách thế giới nhìn nhận email từ tên miền của bạn. Khi được cấu hình đúng, nó là một công cụ mạnh mẽ để xây dựng niềm tin và uy tín. Ngược lại, việc bỏ qua hoặc cấu hình sai có thể dẫn đến những rủi ro không đáng có.

Một khi bạn đã thiết lập DMARC với chính sách quarantine hoặc reject, bạn đang gửi đi một tín hiệu mạnh mẽ đến các nhà cung cấp dịch vụ email (ESP) như Gmail, Outlook rằng bạn rất nghiêm túc về vấn đề bảo mật. Hệ thống của họ sẽ nhận diện tên miền của bạn là một nguồn gửi đáng tin cậy. Điều này làm tăng đáng kể “điểm danh tiếng” (sender reputation) của bạn. Kết quả là, tỷ lệ email của bạn được đưa thẳng vào hộp thư đến của người nhận sẽ cao hơn rất nhiều. Các chiến dịch marketing, thông báo quan trọng hay email giao dịch sẽ không còn phải lo lắng về việc bị các bộ lọc spam chặn lại một cách oan uổng.

Ngược lại, nếu không có DMARC, tên miền của bạn sẽ trở nên “mong manh” trước các cuộc tấn công giả mạo. Khi kẻ xấu mạo danh bạn để gửi spam hoặc phishing, các bộ lọc sẽ ghi nhận hoạt động tiêu cực này và gắn nó với tên miền của bạn. Dần dần, danh tiếng của bạn sẽ bị suy giảm, thậm chí có thể bị đưa vào các danh sách đen (blacklist là gì). Hậu quả là ngay cả những email hoàn toàn hợp lệ do bạn gửi cũng có thể bị chặn hoặc bị đánh dấu là spam. Cấu hình DMARC sai, chẳng hạn như chuyển sang chính sách reject quá sớm khi chưa xác thực hết các nguồn gửi, cũng có thể gây ra tác động tiêu cực tương tự khi các email hợp pháp của chính bạn bị từ chối.

Các lỗi thường gặp và cách khắc phục khi cấu hình DMARC

Mặc dù DMARC rất mạnh mẽ, việc triển khai nó không phải lúc nào cũng suôn sẻ. Hiểu rõ các lỗi phổ biến sẽ giúp bạn chẩn đoán và khắc phục sự cố nhanh chóng, đảm bảo hệ thống email hoạt động ổn định.

Lỗi cấu hình SPF hoặc DKIM không đồng bộ

Đây là lỗi phổ biến nhất. DMARC phụ thuộc hoàn toàn vào SPF và DKIM. Nếu một trong hai cơ chế này bị cấu hình sai, DMARC sẽ không thể hoạt động chính xác và có thể chặn cả những email hợp lệ.

- Nguyên nhân:

- Bản ghi SPF không bao gồm tất cả các địa chỉ IP hoặc dịch vụ của bên thứ ba (ví dụ: Mailchimp, Salesforce) được phép gửi email thay mặt bạn.

- Bản ghi SPF vượt quá giới hạn 10 lượt tra cứu DNS, làm cho nó trở nên không hợp lệ.

- Chữ ký DKIM không được kích hoạt cho một luồng email nào đó, hoặc khóa công khai trên DNS không khớp với khóa riêng tư của máy chủ gửi.

- Cách khắc phục:

- Sử dụng các công cụ kiểm tra DMARC, SPF, và DKIM trực tuyến để xác thực cấu hình của bạn.

- Phân tích kỹ lưỡng các báo cáo DMARC (RUA) để xác định các nguồn gửi không vượt qua được kiểm tra.

- Cập nhật bản ghi SPF của bạn để bao gồm tất cả các nguồn gửi hợp pháp. Nếu cần, hãy sử dụng kỹ thuật “flattening” hoặc “include” một cách cẩn thận để tránh vượt quá giới hạn tra cứu.

- Kiểm tra lại cài đặt DKIM trên tất cả các nền tảng gửi email của bạn, đảm bảo chúng được bật và hoạt động đúng.

Chính sách DMARC quá khắt khe gây ảnh hưởng gửi thư

Sự nóng vội trong việc triển khai DMARC có thể gây hại nhiều hơn lợi. Việc chuyển thẳng sang chính sách p=reject mà không có giai đoạn giám sát thường dẫn đến việc các email quan trọng bị từ chối.

- Nguyên nhân:

- Áp dụng chính sách

quarantinehoặcrejecttrước khi xác định và sửa lỗi SPF/DKIM cho tất cả các luồng email hợp pháp. - Quên xác thực các dịch vụ ít được sử dụng nhưng quan trọng, ví dụ như hệ thống thông báo của phòng nhân sự hoặc hệ thống gửi hóa đơn tự động.

- Áp dụng chính sách

- Cách khắc phục:

- Luôn bắt đầu với

p=none. Giữ chính sách này trong ít nhất vài tuần để thu thập đủ dữ liệu. - Phân tích báo cáo RUA một cách cẩn thận. Chú ý đến các nguồn gửi không thành công nhưng bạn biết là hợp pháp và tiến hành sửa lỗi SPF/DKIM cho chúng.

- Chỉ chuyển sang

p=quarantinekhi bạn chắc chắn rằng tỷ lệ email hợp lệ vượt qua DMARC đạt gần 100%. Tiếp tục theo dõi. - Bước cuối cùng là chuyển sang

p=rejectsau khi đã xác nhận mọi thứ hoạt động ổn định ở chế độ cách ly. Cách tiếp cận theo từng giai đoạn này giảm thiểu rủi ro gián đoạn dịch vụ.

- Luôn bắt đầu với

Best Practices khi triển khai DMARC

Để đảm bảo quá trình triển khai DMARC diễn ra suôn sẻ và hiệu quả, việc tuân thủ các phương pháp hay nhất là điều cần thiết. Dưới đây là những khuyến nghị quan trọng từ các chuyên gia bảo mật email.

- Luôn kiểm tra SPF và DKIM trước khi triển khai DMARC: Nền tảng phải vững chắc trước khi xây nhà. Hãy đảm bảo cả hai bản ghi SPF và DKIM đều được cấu hình chính xác và bao phủ tất cả các nguồn gửi email hợp pháp của bạn. Sử dụng các công cụ trực tuyến để xác thực lại một lần nữa.

- Bắt đầu với chính sách

p=noneđể theo dõi báo cáo: Đây là bước đi khôn ngoan và an toàn nhất. Chính sách “chỉ giám sát” này cho phép bạn thu thập dữ liệu về cách email của bạn đang được xử lý trên toàn cầu mà không có nguy cơ chặn nhầm thư hợp lệ. Giai đoạn này là cơ hội vàng để bạn phát hiện các vấn đề về cấu hình và các nguồn gửi mà bạn có thể đã bỏ sót. - Điều chỉnh chính sách dần dần để giảm gián đoạn gửi email: Đừng nhảy vọt từ

nonesangreject. Hãy đi theo lộ trình:none->quarantine->reject. Giữa mỗi lần chuyển đổi, hãy dành đủ thời gian (có thể là vài tuần hoặc thậm chí vài tháng, tùy thuộc vào độ phức tạp của hệ thống email) để phân tích báo cáo và đảm bảo mọi thứ ổn định. Bạn cũng có thể sử dụng thẻpct(percentage) để áp dụng chính sách cho một tỷ lệ nhỏ email trước khi áp dụng cho 100%. - Theo dõi báo cáo DMARC thường xuyên để phát hiện sự cố sớm: Các báo cáo DMARC (đặc biệt là báo cáo RUA) là nguồn thông tin vô giá. Hãy thiết lập một hệ thống hoặc sử dụng một dịch vụ phân tích báo cáo để biến dữ liệu XML khó đọc thành các biểu đồ và thông tin chi tiết dễ hiểu. Việc theo dõi thường xuyên giúp bạn nhanh chóng phát hiện các cuộc tấn công giả mạo mới hoặc các vấn đề phát sinh từ việc thêm một dịch vụ gửi email mới.

- Không bỏ qua lỗi và cảnh báo trong báo cáo DMARC: Mỗi một dòng lỗi trong báo cáo đều kể một câu chuyện. Đó có thể là một máy chủ của bạn bị cấu hình sai, một dịch vụ bên thứ ba chưa được ủy quyền đúng cách, hoặc một kẻ tấn công đang cố gắng mạo danh bạn. Hãy điều tra tất cả các nguồn gửi không vượt qua được kiểm tra để hiểu rõ nguyên nhân và có hành động khắc phục kịp thời.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau khám phá DMARC không chỉ là một thuật ngữ kỹ thuật phức tạp mà là một lá chắn thiết yếu trong thế giới bảo mật email hiện đại. Từ việc định nghĩa DMARC là gì, tìm hiểu cách nó phối hợp nhịp nhàng với SPF và DKIM, cho đến việc nhận diện những lợi ích to lớn về bảo mật và uy tín thương hiệu, DMARC đã chứng tỏ vai trò không thể thiếu của mình. Nó giúp doanh nghiệp lấy lại quyền kiểm soát đối với tên miền, chủ động ngăn chặn các hành vi lừa đảo, và xây dựng niềm tin vững chắc với khách hàng và đối tác.

Trong bối cảnh các mối đe dọa an ninh mạng ngày càng tinh vi, việc bỏ qua DMARC không còn là một lựa chọn. Đã đến lúc hành động. AZWEB khuyến khích bạn hãy kiểm tra tình trạng xác thực email của tên miền mình ngay hôm nay. Bắt đầu với việc triển khai DMARC ở chế độ giám sát (p=none) là một bước đi nhỏ nhưng mang lại tác động lớn. Đừng chờ đến khi sự cố xảy ra mới hành động.

Sau khi triển khai, hành trình của bạn vẫn chưa kết thúc. Hãy duy trì việc theo dõi các báo cáo, tinh chỉnh chính sách và cập nhật cấu hình khi hệ thống của bạn thay đổi. Bảo vệ tên miền là một quá trình liên tục, và DMARC chính là công cụ đắc lực nhất giúp bạn thực hiện sứ mệnh đó.