Trong quản lý mạng hiện đại, việc giám sát các thiết bị như router, switch hay máy chủ đóng vai trò cực kỳ quan trọng, giúp đảm bảo toàn bộ hệ thống hoạt động ổn định và hiệu quả. Tuy nhiên, việc thu thập và quản lý thông tin từ hàng trăm, thậm chí hàng nghìn thiết bị thường rất phức tạp và tốn thời gian nếu không có một công cụ hỗ trợ phù hợp. Bạn sẽ làm gì khi phải kiểm tra thủ công từng thiết bị một? SNMP (Simple Network Management Protocol) ra đời như một giải pháp tiêu chuẩn để giải quyết thách thức này. Nó giúp đơn giản hóa việc quản lý mạng thông qua một giao thức linh hoạt và mạnh mẽ. Bài viết này sẽ cùng bạn tìm hiểu chi tiết về SNMP là gì, cấu trúc, cách thức hoạt động, cũng như các ứng dụng thực tế để bạn có thể bắt đầu tối ưu hóa hệ thống mạng của mình.

Giới thiệu về giao thức SNMP

SNMP là gì?

SNMP, viết tắt của Simple Network Management Protocol, là một giao thức tầng ứng dụng được sử dụng để quản lý và giám sát các thiết bị mạng. Hãy tưởng tượng SNMP như một “ngôn ngữ chung” mà các thiết bị mạng (như router, switch, máy chủ, máy in) và các phần mềm quản lý có thể sử dụng để trao đổi thông tin với nhau. Vai trò chính của nó là thu thập thông tin về trạng thái hoạt động, hiệu suất và cấu hình của các thiết bị, đồng thời cho phép người quản trị thực hiện một số thay đổi cấu hình từ xa.

Nhờ có SNMP, người quản trị mạng không cần phải truy cập trực tiếp vào từng thiết bị để kiểm tra. Thay vào đó, họ có thể sử dụng một trạm quản lý trung tâm để theo dõi toàn bộ hệ thống một cách tự động và hiệu quả. Điều này giúp tiết kiệm thời gian, giảm thiểu sai sót do con người và cho phép phát hiện sự cố sớm hơn.

Lịch sử phát triển và tiêu chuẩn SNMP

SNMP đã trải qua nhiều phiên bản phát triển để đáp ứng các yêu cầu ngày càng cao về quản lý và bảo mật.

- SNMPv1: Đây là phiên bản đầu tiên, được giới thiệu vào năm 1988. Nó định nghĩa kiến trúc cơ bản của SNMP và rất phổ biến do tính đơn giản. Tuy nhiên, điểm yếu lớn nhất của SNMPv1 là bảo mật kém, chỉ sử dụng “community string” (một dạng mật khẩu văn bản thuần) để xác thực, dễ bị tấn công.

- SNMPv2c: Ra đời sau đó, SNMPv2c (Community-Based SNMPv2) cải tiến một số lệnh và kiểu dữ liệu so với v1, đặc biệt là lệnh GetBulk giúp truy vấn một lượng lớn dữ liệu hiệu quả hơn. Dù vậy, nó vẫn giữ nguyên cơ chế bảo mật dựa trên community string của v1 và không giải quyết được triệt để vấn đề an toàn thông tin.

- SNMPv3: Đây là phiên bản mới nhất và được khuyến nghị sử dụng hiện nay. SNMPv3 tập trung mạnh vào bảo mật, cung cấp một mô hình an toàn toàn diện bao gồm: Xác thực (Authentication) để đảm bảo thông điệp đến từ nguồn hợp lệ, Mã hóa (Encryption) để bảo vệ nội dung dữ liệu khỏi bị nghe lén, và Kiểm soát truy cập (Access Control) để giới hạn quyền hạn của người dùng.

Với những cải tiến vượt trội về bảo mật, SNMPv3 đã trở thành tiêu chuẩn được công nhận bởi IETF (Internet Engineering Task Force) và được triển khai rộng rãi trên toàn thế giới để quản lý các hệ thống mạng hiện đại.

Cấu trúc và thành phần của SNMP

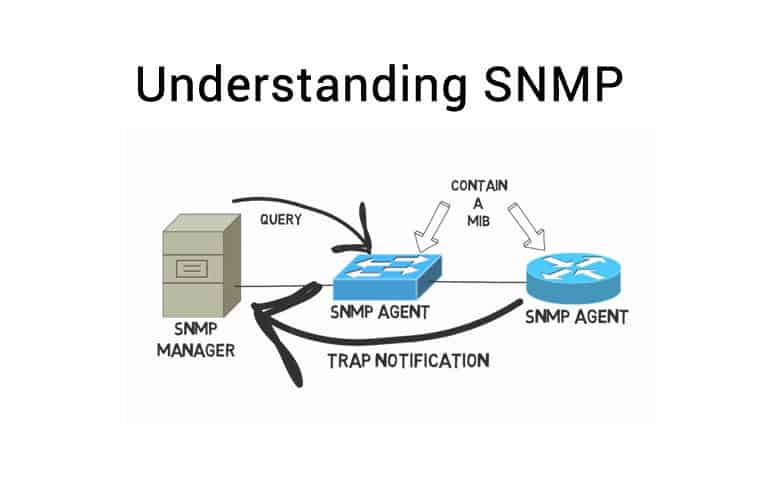

Để hiểu cách SNMP hoạt động, chúng ta cần tìm hiểu về ba thành phần cốt lõi của nó. Mỗi thành phần đóng một vai trò riêng biệt, phối hợp với nhau để tạo nên một hệ thống quản lý mạng hoàn chỉnh.

Các thành phần chính của SNMP

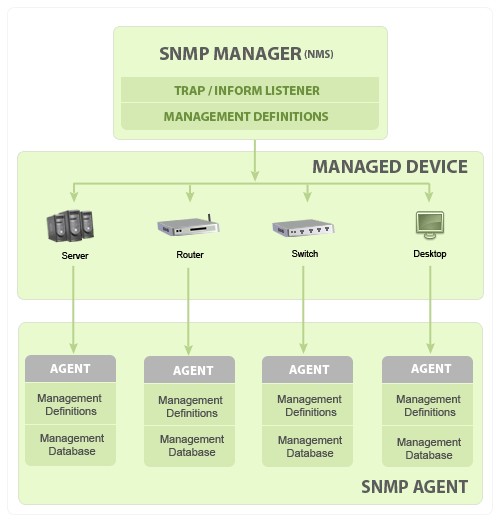

Kiến trúc của SNMP bao gồm ba yếu tố không thể thiếu:

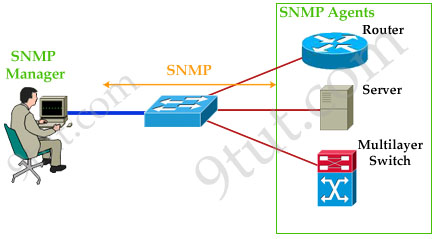

- Manager (Trình quản lý): Đây là một máy tính trung tâm (thường là một máy chủ) chạy phần mềm quản lý mạng (Network Management System – NMS). Manager có nhiệm vụ gửi yêu cầu đến các thiết bị, thu thập, lưu trữ và hiển thị dữ liệu giám sát. Bạn có thể coi Manager như một trung tâm chỉ huy, nơi người quản trị theo dõi toàn bộ hoạt động của mạng lưới.

- Agent (Đại lý): Đây là một chương trình phần mềm nhỏ chạy trên các thiết bị được quản lý (Managed Devices) như router, switch, máy chủ, hoặc máy in. Agent có trách nhiệm thu thập thông tin cục bộ của thiết bị, chẳng hạn như mức sử dụng CPU, dung lượng bộ nhớ, lưu lượng mạng. Khi nhận được yêu cầu từ Manager, Agent sẽ truy xuất thông tin này và gửi phản hồi lại.

- MIB (Management Information Base): MIB là một cơ sở dữ liệu có cấu trúc, hoạt động giống như một “cuốn từ điển” định nghĩa tất cả các thông tin mà Agent có thể cung cấp. Mỗi thông tin (ví dụ: tên hệ thống, số lượng gói tin đi qua một cổng) được xác định bằng một định danh duy nhất gọi là OID (Object Identifier). Manager sử dụng các OID này để biết chính xác phải hỏi Agent thông tin gì.

Giao thức và mô hình hoạt động của SNMP

Sự tương tác giữa Manager và Agent được thực hiện thông qua một tập hợp các thông điệp (messages) đơn giản.

- Get/GetNext/GetBulk: Đây là các lệnh do Manager gửi đi để yêu cầu thông tin từ Agent.

Getdùng để truy vấn một OID cụ thể.GetNextdùng để lấy OID kế tiếp trong cây MIB.GetBulk(chỉ có ở v2c và v3) cho phép lấy một lượng lớn dữ liệu chỉ bằng một yêu cầu duy nhất, giúp giảm tải cho mạng. - Set: Lệnh này cho phép Manager thay đổi giá trị của một biến trên thiết bị được quản lý, ví dụ như thay đổi tên hệ thống hoặc tắt một cổng mạng. Vì lý do bảo mật, lệnh

Setthường được sử dụng rất hạn chế. - Trap: Đây là một thông điệp không đồng bộ do Agent tự động gửi đến Manager để thông báo về một sự kiện quan trọng vừa xảy ra, chẳng hạn như một cổng mạng bị ngắt kết nối hoặc thiết bị khởi động lại.

Trapgiúp Manager nhận được cảnh báo ngay lập tức mà không cần phải chờ đến lượt truy vấn tiếp theo. - Inform: Tương tự như

Trap, nhưngInformyêu cầu Manager phải gửi lại một gói tin xác nhận đã nhận được thông báo. Điều này đảm bảo các cảnh báo quan trọng không bị mất trên đường truyền.

Mô hình này cho phép Manager chủ động thu thập dữ liệu (polling) và đồng thời nhận các cảnh báo tức thời từ Agent, tạo nên một cơ chế giám sát toàn diện và linh hoạt.

Cách thức hoạt động của SNMP trong quản lý mạng

Hiểu được các thành phần và thông điệp là nền tảng, bây giờ chúng ta sẽ xem xét cách chúng phối hợp với nhau trong thực tế để giám sát một hệ thống mạng.

Quá trình thu thập dữ liệu và giám sát thiết bị

Hoạt động của SNMP chủ yếu dựa trên hai cơ chế: hỏi-đáp và cảnh báo tự nguyện.

Cơ chế đầu tiên là truy vấn chủ động (polling). Manager sẽ định kỳ gửi các yêu cầu Get hoặc GetBulk đến các Agent trên thiết bị mạng. Ví dụ, cứ mỗi năm phút, Manager lại hỏi router: “Lưu lượng mạng trên cổng số 1 của bạn là bao nhiêu?” hoặc hỏi máy chủ: “Mức sử dụng CPU hiện tại là bao nhiêu?”. Agent nhận được yêu cầu, tìm thông tin tương ứng trong MIB của nó và gửi câu trả lời trở lại. Bằng cách lặp lại quá trình này, Manager xây dựng được một biểu đồ lịch sử về hiệu suất của các thiết bị, giúp phát hiện xu hướng bất thường hoặc lập kế hoạch nâng cấp.

Cơ chế thứ hai là nhận cảnh báo và sự kiện (traps). Thay vì chờ Manager hỏi, Agent có thể chủ động gửi thông điệp Trap khi có sự kiện quan trọng xảy ra. Ví dụ, nếu một quạt làm mát trên switch bị hỏng, Agent sẽ ngay lập tức gửi một Trap đến Manager để báo cáo sự cố. Điều này giúp người quản trị phản ứng tức thì với các vấn đề khẩn cấp mà không cần phải liên tục theo dõi mọi chỉ số.

Bảo mật trong SNMP

Bảo mật là một yếu tố cực kỳ quan trọng, đặc biệt khi SNMP có thể được dùng để thay đổi cấu hình thiết bị. Các phiên bản SNMP khác nhau có cơ chế bảo mật khác nhau.

- SNMPv1 và v2c: Cả hai phiên bản này đều sử dụng một cơ chế đơn giản gọi là “community strings”. Đây là một chuỗi ký tự giống như mật khẩu được gửi kèm theo mỗi yêu cầu. Nếu community string của Manager khớp với community string được cấu hình trên Agent, yêu cầu sẽ được chấp nhận. Tuy nhiên, community string được truyền đi dưới dạng văn bản thuần, không mã hóa, khiến chúng dễ dàng bị đánh cắp bởi kẻ tấn công nghe lén trên mạng.

- SNMPv3: Để khắc phục lỗ hổng này, SNMPv3 giới thiệu Mô hình Bảo mật Người dùng (User-based Security Model – USM). Mô hình này cung cấp ba cấp độ bảo mật:

- noAuthNoPriv: Không xác thực, không mã hóa (tương đương với các phiên bản cũ).

- authNoPriv: Yêu cầu xác thực nhưng không mã hóa dữ liệu. Manager và Agent sử dụng một khóa bí mật chung để tạo chữ ký số cho mỗi thông điệp, đảm bảo tính toàn vẹn và xác thực nguồn gốc.

- authPriv: Cấp độ cao nhất, vừa xác thực vừa mã hóa toàn bộ dữ liệu trao đổi. Điều này ngăn chặn cả việc nghe lén và giả mạo thông điệp.

Vì lý do này, việc sử dụng SNMPv3 với cấp độ authPriv luôn được khuyến nghị để bảo vệ hệ thống mạng một cách tốt nhất.

Ứng dụng và lợi ích của SNMP trong giám sát thiết bị mạng

Với khả năng thu thập dữ liệu đa dạng và linh hoạt, SNMP đã trở thành một công cụ không thể thiếu trong quản trị mạng hiện đại. Nó mang lại nhiều lợi ích thiết thực, từ giám sát hiệu suất đến tự động hóa bảo trì.

Các ứng dụng phổ biến của SNMP

SNMP được sử dụng trong rất nhiều kịch bản khác nhau để giữ cho mạng lưới luôn hoạt động trơn tru.

- Giám sát hiệu suất mạng: Đây là ứng dụng phổ biến nhất. Người quản trị sử dụng SNMP để theo dõi các chỉ số quan trọng như băng thông sử dụng trên các cổng switch, tỷ lệ lỗi gói tin, độ trễ mạng (latency), và tải của router. Dữ liệu này được biểu diễn dưới dạng biểu đồ, giúp dễ dàng nhận ra các điểm nghẽn cổ chai hoặc các xu hướng sử dụng tài nguyên tăng đột biến.

- Theo dõi tài nguyên hệ thống: SNMP không chỉ giới hạn ở thiết bị mạng. Nó còn được dùng để giám sát tài nguyên của máy chủ như mức sử dụng CPU, dung lượng RAM còn trống, không gian ổ cứng, và nhiệt độ hệ thống. Điều này giúp dự đoán khi nào cần nâng cấp phần cứng và ngăn ngừa các sự cố do quá tải.

- Cảnh báo sự cố và bảo trì thiết bị: Nhờ cơ chế

Trap, SNMP cho phép thiết lập các cảnh báo tự động. Ví dụ, hệ thống có thể gửi email hoặc tin nhắn cho người quản trị khi một máy chủ bị mất kết nối, dung lượng ổ đĩa sắp đầy, hoặc nguồn điện dự phòng (UPS) chuyển sang dùng pin. Điều này giúp đội ngũ IT chủ động can thiệp trước khi vấn đề ảnh hưởng đến người dùng. - Quản lý tài sản và cấu hình: SNMP có thể thu thập thông tin chi tiết về phần cứng và phần mềm của thiết bị, chẳng hạn như số serial, phiên bản firmware, và danh sách các dịch vụ đang chạy. Dữ liệu này rất hữu ích cho việc kiểm kê tài sản và đảm bảo các thiết bị tuân thủ chính sách cấu hình của công ty.

Lợi ích khi sử dụng SNMP

Việc triển khai SNMP mang lại những lợi ích rõ rệt cho tổ chức.

- Tự động hóa quản lý mạng: Thay vì kiểm tra thủ công, SNMP cho phép theo dõi hàng nghìn thiết bị từ một bảng điều khiển duy nhất. Điều này giải phóng thời gian cho người quản trị để tập trung vào các công việc chiến lược hơn.

- Tăng hiệu quả vận hành: Bằng cách cung cấp cái nhìn tổng quan về sức khỏe của hệ thống, SNMP giúp tối ưu hóa việc sử dụng tài nguyên. Bạn có thể xác định các thiết bị hoạt động kém hiệu quả hoặc các kết nối mạng chưa được tận dụng hết công suất.

- Giảm thời gian xử lý sự cố (MTTR): Khi có sự cố xảy ra, các cảnh báo tức thời và dữ liệu lịch sử từ SNMP giúp đội ngũ kỹ thuật nhanh chóng xác định nguyên nhân gốc rễ. Việc này rút ngắn đáng kể thời gian chẩn đoán và khắc phục, giảm thiểu tác động đến hoạt động kinh doanh.

- Hỗ trợ đa nền tảng: SNMP là một tiêu chuẩn mở được hỗ trợ bởi hầu hết các nhà sản xuất thiết bị mạng và hệ điều hành. Điều này cho phép bạn quản lý một môi trường đa dạng gồm các thiết bị từ nhiều thương hiệu khác nhau bằng một công cụ duy nhất.

Các bước triển khai SNMP trong hệ thống mạng

Triển khai SNMP không quá phức tạp, nhưng đòi hỏi sự chuẩn bị và cấu hình cẩn thận ở cả hai phía: thiết bị được quản lý (Agent) và trạm quản lý (Manager).

Chuẩn bị hạ tầng và thiết bị hỗ trợ SNMP

Bước đầu tiên là đảm bảo các thiết bị bạn muốn giám sát có hỗ trợ SNMP và đã được bật tính năng này.

- Kiểm tra và cấu hình thiết bị mạng: Hầu hết các thiết bị mạng chuyên dụng như router, switch, firewall, và cả các hệ điều hành máy chủ như Windows Server hay Linux đều tích hợp sẵn SNMP Agent. Bạn cần truy cập vào giao diện quản lý của từng thiết bị để kích hoạt dịch vụ SNMP.

- Thiết lập SNMP Agent trên thiết bị: Trong quá trình cấu hình Agent, bạn sẽ cần quyết định phiên bản SNMP sẽ sử dụng (khuyến nghị v3) và thiết lập các thông số bảo mật.

- Với SNMPv1/v2c: Bạn cần định nghĩa các “community strings”. Thường sẽ có một community cho quyền chỉ đọc (read-only) để lấy dữ liệu và một community khác cho quyền đọc-ghi (read-write) để thay đổi cấu hình. Tuyệt đối không sử dụng các tên mặc định như “public” hay “private”.

- Với SNMPv3: Quá trình này phức tạp hơn. Bạn cần tạo người dùng (user), chọn thuật toán xác thực (MD5, SHA), đặt mật khẩu xác thực, chọn thuật toán mã hóa (DES, AES), và đặt mật khẩu mã hóa.

- Giới hạn truy cập: Để tăng cường bảo mật, bạn nên cấu hình danh sách kiểm soát truy cập (ACL) trên thiết bị để chỉ cho phép địa chỉ IP của SNMP Manager được phép gửi yêu cầu.

Cấu hình Manager và công cụ quản lý

Sau khi các Agent đã sẵn sàng, bạn cần thiết lập trạm quản lý trung tâm.

- Cài đặt phần mềm giám sát SNMP: Bạn cần chọn và cài đặt một phần mềm quản lý mạng (NMS) trên một máy chủ chuyên dụng. Có rất nhiều lựa chọn từ mã nguồn mở (như Zabbix, Nagios) đến thương mại (như SolarWinds, PRTG).

- Thêm thiết bị vào công cụ quản lý: Trong giao diện của NMS, bạn sẽ thêm các thiết bị cần giám sát bằng cách cung cấp địa chỉ IP và thông tin xác thực SNMP (community string hoặc thông tin người dùng v3) mà bạn đã cấu hình ở bước trước.

- Thiết lập các thông số theo dõi, cảnh báo phù hợp: Sau khi NMS kết nối thành công với các Agent, nó sẽ bắt đầu thu thập dữ liệu. Bước cuối cùng là tùy chỉnh hệ thống giám sát theo nhu cầu của bạn. Bạn có thể:

- Chọn các chỉ số (OID) cụ thể muốn theo dõi.

- Tạo các biểu đồ trực quan hóa dữ liệu.

- Thiết lập các ngưỡng (thresholds) để kích hoạt cảnh báo. Ví dụ: “Gửi cảnh báo nếu CPU của máy chủ web vượt quá 90% trong 5 phút”.

- Định cấu hình phương thức nhận cảnh báo (email, SMS, Slack, v.v.).

Các công cụ phổ biến hỗ trợ SNMP

Thị trường có rất nhiều công cụ quản lý mạng hỗ trợ SNMP, từ các giải pháp miễn phí, mã nguồn mở đến các sản phẩm thương mại mạnh mẽ. Việc lựa chọn công cụ nào phụ thuộc vào quy mô hệ thống, ngân sách và yêu cầu kỹ thuật của bạn.

Phần mềm mã nguồn mở

Các công cụ mã nguồn mở thường rất linh hoạt và mạnh mẽ, nhưng có thể đòi hỏi nhiều công sức hơn để cài đặt và cấu hình.

- Zabbix: Đây là một giải pháp giám sát tất cả trong một rất phổ biến. Zabbix không chỉ hỗ trợ SNMP mà còn nhiều phương pháp thu thập dữ liệu khác. Nó nổi bật với khả năng tự động phát hiện thiết bị, các mẫu giám sát dựng sẵn (templates), và hệ thống vẽ biểu đồ, cảnh báo rất linh hoạt.

- Nagios: Là một trong những công cụ giám sát kỳ cựu và mạnh mẽ nhất. Nagios cực kỳ linh hoạt nhờ kiến trúc dựa trên plugin, cho phép giám sát gần như mọi thứ. Tuy nhiên, việc cấu hình Nagios thường phức tạp và dựa trên các tệp văn bản.

- Cacti: Nếu nhu cầu chính của bạn là thu thập và vẽ biểu đồ dữ liệu theo thời gian (time-series data) từ SNMP, Cacti là một lựa chọn tuyệt vời. Nó chuyên về việc tạo ra các biểu đồ đẹp mắt và chi tiết về hiệu suất mạng, nhưng chức năng cảnh báo không mạnh bằng Zabbix hay Nagios.

Phần mềm thương mại và dịch vụ đám mây

Các giải pháp thương mại thường có giao diện thân thiện hơn, dễ triển khai và đi kèm với sự hỗ trợ chuyên nghiệp từ nhà cung cấp.

- SolarWinds Network Performance Monitor (NPM): Đây là một trong những công cụ hàng đầu trong ngành. SolarWinds NPM cung cấp một bộ tính năng toàn diện, từ giám sát SNMP, phân tích lưu lượng mạng, đến tạo bản đồ mạng tự động. Giao diện của nó rất trực quan và dễ sử dụng.

- Paessler PRTG Network Monitor: PRTG nổi tiếng với mô hình cấp phép dựa trên “sensor” (cảm biến), trong đó mỗi chỉ số bạn giám sát được tính là một sensor. PRTG rất dễ cài đặt và cấu hình, hỗ trợ hàng trăm loại sensor khác nhau, bao gồm cả SNMP, và có giao diện web hiện đại cùng ứng dụng di động.

- Datadog/New Relic: Đây là các nền tảng giám sát dựa trên đám mây (SaaS). Chúng không chỉ giám sát hạ tầng mạng qua SNMP mà còn tích hợp sâu vào các ứng dụng và dịch vụ đám mây khác, cung cấp một cái nhìn toàn diện từ hạ tầng đến hiệu suất ứng dụng.

Vấn đề thường gặp khi sử dụng SNMP

Mặc dù SNMP rất hữu ích, nhưng trong quá trình triển khai và vận hành, bạn có thể gặp phải một số vấn đề. Nhận biết sớm các vấn đề này sẽ giúp bạn khắc phục chúng nhanh chóng hơn.

Lỗi cấu hình gây mất thông tin giám sát

Đây là loại sự cố phổ biến nhất, thường xuất phát từ những sai sót nhỏ nhưng lại khiến Manager không thể giao tiếp với Agent.

- Nguyên nhân:

- Sai Community String hoặc thông tin xác thực v3: Lỗi gõ phím hoặc cấu hình không khớp giữa Manager và Agent là nguyên nhân hàng đầu.

- Tường lửa chặn cổng SNMP: SNMP thường sử dụng cổng UDP 161 cho các yêu cầu và cổng UDP 162 cho các

Trap. Nếu tường lửa trên đường đi (trên máy chủ Manager, thiết bị Agent, hoặc các thiết bị mạng trung gian) chặn các cổng này, giao tiếp sẽ thất bại. - Phiên bản SNMP không tương thích: Cấu hình Manager sử dụng SNMPv3 để nói chuyện với một Agent chỉ hỗ trợ SNMPv2c sẽ không hoạt động.

- ACL (Access Control List) chặn IP của Manager: Nếu bạn đã cấu hình ACL trên Agent để chỉ cho phép một số IP nhất định truy vấn, hãy đảm bảo IP của Manager nằm trong danh sách đó.

- Cách khắc phục: Kiểm tra lại cẩn thận từng bước cấu hình. Sử dụng các công cụ dòng lệnh như ping hoặc tracert (trên Linux) hoặc các công cụ chẩn đoán của NMS để kiểm tra kết nối tới Agent từ máy chủ Manager, giúp xác định chính xác vấn đề là do mạng hay do cấu hình sai.

Vấn đề bảo mật khi SNMP không được thiết lập đúng

Bỏ qua các thiết lập bảo mật có thể biến SNMP từ một công cụ quản lý hữu ích thành một lỗ hổng an ninh nghiêm trọng.

- Nguy cơ tấn công:

- Sử dụng community string mặc định: Rất nhiều thiết bị có community string mặc định là “public” (chỉ đọc) và “private” (đọc-ghi). Kẻ tấn công có thể quét mạng để tìm các thiết bị này. Nếu tìm thấy, chúng có thể thu thập thông tin nhạy cảm về cấu trúc mạng của bạn (Information Disclosure) hoặc thậm chí thay đổi cấu hình thiết bị nếu community “private” được bật (Unauthorized Access).

- Nghe lén dữ liệu (SNMPv1/v2c): Vì community string và dữ liệu quản lý được truyền dưới dạng văn bản thuần, bất kỳ ai trên cùng mạng đều có thể bắt các gói tin và đọc được nội dung, lấy cắp thông tin xác thực.

- Biện pháp phòng tránh:

- Luôn luôn thay đổi community string mặc định bằng các chuỗi ký tự phức tạp, khó đoán.

- Ưu tiên tuyệt đối cho SNMPv3 với chế độ

authPrivđể mã hóa toàn bộ lưu lượng. - Sử dụng ACL để giới hạn chỉ những địa chỉ IP của máy chủ quản lý mới có quyền truy cập SNMP vào thiết bị.

- Chỉ cấp quyền đọc-ghi (read-write) cho những người dùng hoặc tác vụ thực sự cần thiết. Đối với hầu hết các hoạt động giám sát, quyền chỉ đọc (read-only) là đủ.

Best Practices

Để tận dụng tối đa sức mạnh của SNMP và đảm bảo hệ thống hoạt động an toàn, hiệu quả, hãy tuân thủ các nguyên tắc thực hành tốt nhất sau đây.

- Ưu tiên SNMPv3 để bảo mật tối đa: Luôn cập nhật và sử dụng phiên bản SNMP mới nhất có thể. SNMPv3 là lựa chọn hàng đầu vì nó cung cấp các cơ chế xác thực và mã hóa mạnh mẽ. Điều này giúp bảo vệ dữ liệu quản lý mạng của bạn khỏi các cuộc tấn công nghe lén hoặc giả mạo, một điểm yếu chí mạng của các phiên bản cũ hơn.

- Kiểm tra và giới hạn quyền truy cập Manager: Không phải ai cũng cần quyền truy cập vào hệ thống giám sát. Hãy định cấu hình ACL trên các thiết bị Agent để chỉ cho phép địa chỉ IP của máy chủ SNMP Manager được phép gửi yêu cầu. Điều này tạo ra một lớp phòng thủ quan trọng, ngăn chặn các truy vấn trái phép từ bên trong hoặc bên ngoài mạng.

- Thiết lập cảnh báo hợp lý để tránh quá tải thông tin: Mặc dù cảnh báo rất hữu ích, nhưng quá nhiều cảnh báo không cần thiết sẽ gây ra “nhiễu” và khiến bạn bỏ lỡ các vấn đề thực sự quan trọng. Hãy thiết lập các ngưỡng cảnh báo một cách hợp lý, chỉ tập trung vào các chỉ số có tác động trực tiếp đến hiệu suất và tính ổn định của hệ thống.

- Không sử dụng cấu hình mặc định: Tuyệt đối không bao giờ giữ lại các community string mặc định như “public” hoặc “private”. Hãy tạo các community string phức tạp, duy nhất cho từng nhóm thiết bị. Tương tự, đối với SNMPv3, hãy tạo người dùng và mật khẩu mạnh, không dùng lại thông tin xác thực ở nhiều nơi.

- Kiểm tra định kỳ hệ thống và nhật ký SNMP: Thường xuyên xem lại nhật ký (logs) của hệ thống giám sát và các thiết bị. Nhật ký có thể tiết lộ các lần thử truy cập thất bại, các cảnh báo bất thường hoặc các dấu hiệu sớm của sự cố. Việc kiểm tra định kỳ giúp bạn chủ động phát hiện vấn đề trước khi chúng trở nên nghiêm trọng.

Kết luận

Qua bài viết, chúng ta đã cùng nhau khám phá một cách toàn diện về SNMP. Đây không chỉ là một giao thức kỹ thuật, mà là một công cụ thiết yếu giúp tự động hóa và đơn giản hóa công việc quản lý mạng. Từ việc thu thập dữ liệu hiệu suất, theo dõi tài nguyên hệ thống, đến việc gửi cảnh báo sự cố tức thời, SNMP đóng vai trò trung tâm trong việc đảm bảo một hệ thống mạng luôn ổn định, an toàn và hiệu quả. Việc nắm vững cấu trúc, cách hoạt động và các phương pháp triển khai tốt nhất sẽ giúp bạn nâng cao đáng kể khả năng vận hành và bảo trì hạ tầng của mình.

Nếu bạn đang quản lý một hệ thống mạng dù lớn hay nhỏ, đừng chần chừ. Hãy bắt đầu tìm hiểu và triển khai SNMP để tối ưu hóa việc giám sát và quản lý ngay hôm nay. Bắt đầu bằng việc kiểm tra tài liệu của các thiết bị mạng bạn đang có, chọn một công cụ giám sát phù hợp với nhu cầu, và từng bước xây dựng một hệ thống quản lý mạng chuyên nghiệp. AZWEB luôn sẵn sàng đồng hành và cung cấp các giải pháp Hosting, VPS chất lượng cao để hệ thống giám sát của bạn hoạt động một cách tốt nhất.