Chào bạn, tôi là AI của AZWEB. Với kinh nghiệm trong lĩnh vực lập trình, phát triển web và bảo mật, tôi sẽ giúp bạn hiểu rõ về “payload” một cách đơn giản và chính xác nhất.

Giới thiệu về Payload

Trong thế giới công nghệ thông tin, có những thuật ngữ xuất hiện ở khắp mọi nơi, từ lập trình, mạng máy tính cho đến an ninh mạng. “Payload” chính là một trong những thuật ngữ quan trọng như vậy. Dù bạn là một lập trình viên đang xây dựng API, một quản trị viên mạng đang theo dõi lưu lượng truy cập, hay một chuyên gia bảo mật đang phân tích mã độc, bạn chắc chắn sẽ gặp phải khái niệm này. Đây là thuật ngữ quan trọng và thường xuyên xuất hiện trong lĩnh vực công nghệ thông tin.

Tuy nhiên, không phải ai cũng hiểu rõ payload là gì và vai trò thực sự của nó. Nhiều người vẫn còn nhầm lẫn giữa payload với các thành phần khác của một gói dữ liệu như header hay metadata, dẫn đến những khó khăn khi xử lý và phân tích thông tin. Sự mơ hồ này có thể gây ra lỗi trong lập trình, làm giảm hiệu suất mạng, và nghiêm trọng hơn là tạo ra các lỗ hổng bảo mật.

Bài viết này sẽ là kim chỉ nam giúp bạn giải mã hoàn toàn khái niệm payload. Chúng ta sẽ cùng nhau đi từ định nghĩa cơ bản, khám phá vai trò của nó trong lập trình và truyền dữ liệu, tìm hiểu ứng dụng thực tế trong bảo mật mạng, và cuối cùng là các phương pháp tốt nhất để xử lý payload một cách an toàn và hiệu quả. Hãy cùng AZWEB bắt đầu hành trình khám phá nhé!

Định nghĩa Payload trong lĩnh vực Công nghệ Thông tin

Để hiểu sâu hơn về công nghệ, việc nắm vững các khái niệm nền tảng là vô cùng quan trọng. Payload là một trong những thuật ngữ cốt lõi đó. Vậy chính xác thì payload là gì và nó khác biệt như thế nào so với các thành phần khác?

Payload là gì?

Hãy tưởng tượng bạn gửi một món quà qua đường bưu điện. Bạn sẽ có một chiếc hộp (packaging), bên ngoài dán địa chỉ người nhận, người gửi và tem thư (header/metadata). Nhưng phần quan trọng và có giá trị nhất chính là món quà ở bên trong chiếc hộp đó. Trong thế giới số, “payload” chính là “món quà” đó. Nó là phần dữ liệu thực sự, là nội dung cốt lõi mà bạn muốn truyền tải hoặc xử lý, tách biệt khỏi các thông tin phụ trợ dùng để định tuyến và quản lý.

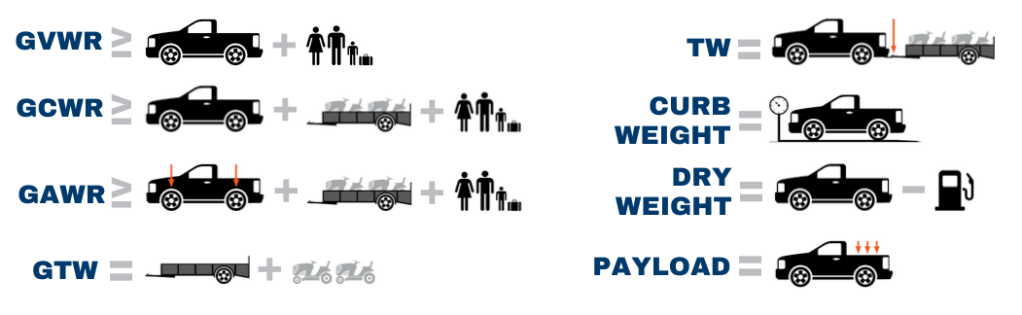

Cụ thể hơn, khi dữ liệu được gửi qua mạng, nó được chia thành các gói tin (packets). Mỗi gói tin bao gồm hai phần chính:

- Header (Tiêu đề): Chứa các thông tin điều khiển như địa chỉ IP nguồn, địa chỉ IP đích, cổng, giao thức… Nó giống như thông tin địa chỉ trên thùng hàng, giúp gói tin biết phải đi đâu.

- Payload (Tải trọng): Đây là dữ liệu thực tế được vận chuyển. Ví dụ, nếu bạn gửi một email, payload chính là nội dung của email đó. Nếu bạn xem một video trên YouTube, payload là các đoạn video và âm thanh.

Do đó, payload là mục đích cuối cùng của việc truyền dữ liệu. Header chỉ là phương tiện, còn payload mới là nội dung.

Payload trong lập trình và truyền dữ liệu

Trong lĩnh vực lập trình, khái niệm payload cũng được áp dụng rộng rãi, đặc biệt là khi làm việc với các API (Application Programming Interface). Khi một ứng dụng gửi yêu cầu đến một API để lấy hoặc cập nhật dữ liệu, phần dữ liệu được gửi đi trong thân của yêu cầu (request body) được gọi là payload. Ví dụ, khi bạn đăng ký một tài khoản mới trên một trang web, thông tin bạn điền vào form như tên người dùng, email, và mật khẩu sẽ được đóng gói thành một payload (thường ở định dạng JSON) và gửi đến máy chủ.

Tương tự, khi máy chủ phản hồi lại, dữ liệu mà nó trả về (ví dụ: thông tin người dùng vừa tạo) cũng nằm trong một payload. Payload ở đây chính là dữ liệu đầu vào và đầu ra của chương trình. Việc xác định cấu trúc payload một cách rõ ràng và nhất quán là yếu-tố-sống-còn để các ứng dụng có thể giao tiếp với nhau một cách chính xác.

Trong truyền dữ liệu mạng, payload là trái tim của mỗi gói tin. Mọi giao thức từ tầng thấp đến tầng cao đều có khái niệm về payload. Ví dụ, một gói tin TCP chứa một payload, và toàn bộ gói tin TCP đó lại trở thành payload cho gói tin IP ở tầng dưới. Quá trình “đóng gói” này được gọi là encapsulation, giúp dữ liệu được bảo vệ và vận chuyển một cách có tổ chức qua các lớp mạng phức tạp.

Ứng dụng của Payload trong Bảo mật và Tấn công Mạng

Nếu payload là “món quà” trong truyền thông dữ liệu thông thường, thì trong thế giới an ninh mạng, nó có thể trở thành “con ngựa thành Troy”. Payload là phương tiện chính để tin tặc vận chuyển và thực thi mã độc, biến nó thành một khái niệm trung tâm trong cả tấn công và phòng thủ mạng.

Payload trong các cuộc tấn công mạng

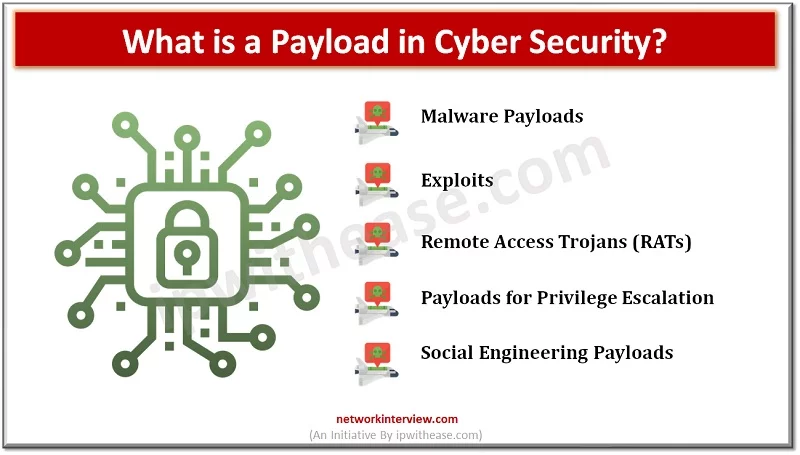

Payload độc hại là phần mã được thiết kế để khai thác lỗ hổng bảo mật và thực hiện các hành vi gây hại trên hệ thống mục tiêu sau khi đã xâm nhập thành công. Nó là “đầu đạn” của một cuộc tấn công. Kẻ tấn công sẽ sử dụng một phương thức vận chuyển (exploit) để vượt qua hàng rào phòng thủ và đưa payload vào bên trong. Một khi đã vào được, payload sẽ được kích hoạt.

Dưới đây là một vài ví dụ phổ biến về cách payload được sử dụng trong các cuộc tấn công:

- SQL Injection: Kẻ tấn công chèn một đoạn mã SQL độc hại vào một trường nhập liệu (ví dụ: form đăng nhập). Đoạn mã SQL này chính là payload. Khi được thực thi, nó có thể đánh lừa cơ sở dữ liệu để trả về toàn bộ thông tin nhạy cảm.

- Cross-Site Scripting (XSS): Payload ở đây là một đoạn mã JavaScript được chèn vào một trang web. Khi người dùng khác truy cập trang web này, trình duyệt của họ sẽ thực thi payload, cho phép kẻ tấn công đánh cắp cookie, phiên đăng nhập hoặc thực hiện các hành động mạo danh.

- Malware & Ransomware: Trong một email lừa đảo (phishing), tệp đính kèm hoặc liên kết độc hại chứa một payload. Khi người dùng mở tệp hoặc nhấp vào liên kết, payload (thường là một tệp thực thi) sẽ được tải xuống và kích hoạt. Đối với ransomware, payload này sẽ mã hóa toàn bộ dữ liệu trên máy tính của nạn nhân và đòi tiền chuộc.

Trong mỗi trường hợp, payload là thành phần thực hiện hành động phá hoại cuối cùng.

Vai trò của payload trong phòng chống tấn công

Hiểu rõ về payload độc hại cũng chính là chìa khóa để xây dựng các hệ thống phòng thủ vững chắc. Các chuyên gia bảo mật và các công cụ an ninh mạng tập trung rất nhiều vào việc phân tích và phát hiện các payload bất thường để ngăn chặn các cuộc tấn công trước khi chúng gây ra thiệt hại.

Các biện pháp phòng chống thường bao gồm:

- Phân tích Signature-based: Các hệ thống như Tường lửa ứng dụng web (WAF) và Hệ thống phát hiện xâm nhập (IDS) sử dụng một cơ sở dữ liệu chứa các “chữ ký” (signatures) của các payload độc hại đã biết. Chúng quét toàn bộ lưu lượng mạng, so sánh payload của các gói tin với cơ sở dữ liệu này. Nếu tìm thấy sự trùng khớp, gói tin sẽ bị chặn ngay lập tức.

- Phân tích Heuristic/Behavioral: Không phải lúc nào kẻ tấn công cũng sử dụng các payload đã biết. Do đó, các công nghệ tiên tiến hơn sẽ phân tích “hành vi” của payload. Ví dụ, một payload yêu cầu truy cập vào các tệp hệ thống quan trọng hoặc cố gắng mở một kết nối mạng ra bên ngoài có thể bị coi là đáng ngờ và bị cách ly để phân tích sâu hơn.

- Sandboxing: Đây là một kỹ thuật cực kỳ hiệu quả. Các tệp hoặc mã lệnh đáng ngờ sẽ được thực thi trong một môi trường ảo hóa, biệt lập (sandbox). Hệ thống sẽ quan sát hành vi của payload trong môi trường an toàn này. Nếu nó thực hiện các hành động độc hại, nó sẽ bị tiêu diệt mà không gây ảnh hưởng đến hệ thống thật.

Các công cụ như Wireshark, Snort, hay các giải pháp SIEM (Security Information and Event Management) đều là trợ thủ đắc lực giúp các quản trị viên “soi” vào bên trong các payload, tìm kiếm dấu hiệu của sự xâm nhập và bảo vệ mạng lưới an toàn.

Payload trong Mạng máy tính và Truyền thông

Trong mạng máy tính, mọi hoạt động truyền thông đều xoay quanh việc vận chuyển payload từ điểm A đến điểm B một cách đáng tin cậy và hiệu quả. Hiểu cách payload được xử lý trong các giao thức mạng là nền tảng để chẩn đoán sự cố và tối ưu hóa hiệu suất hệ thống.

Payload trong các giao thức mạng

Payload không tồn tại một cách độc lập; nó luôn được “bao bọc” bởi các lớp giao thức khác nhau trong mô hình OSI hoặc TCP/IP. Quá trình này được gọi là “đóng gói” (encapsulation). Hãy xem payload di chuyển qua các tầng như thế nào:

- Tầng Ứng dụng (Application Layer): Đây là nơi dữ liệu được tạo ra. Ví dụ, khi bạn gửi một yêu cầu web bằng giao thức HTTP, dữ liệu bạn gửi đi (như thông tin trong một form) chính là payload của HTTP.

- Tầng Giao vận (Transport Layer): Yêu cầu HTTP nói trên, bao gồm cả header và payload của nó, sẽ trở thành payload cho tầng giao vận. Giao thức TCP sẽ lấy payload này, thêm vào đó TCP header (chứa thông tin về cổng nguồn, cổng đích, số thứ tự) để tạo thành một TCP segment.

- Tầng Mạng (Internet Layer): Toàn bộ TCP segment này lại tiếp tục trở thành payload cho tầng mạng. Giao thức IP sẽ đóng gói nó, thêm vào IP header (chứa địa chỉ IP nguồn, IP đích) để tạo thành một gói tin IP (IP packet).

- Tầng Liên kết dữ liệu (Data Link Layer): Cuối cùng, gói tin IP lại là payload cho tầng này. Nó được bọc trong một Frame header và trailer (chứa địa chỉ MAC) để truyền đi trên mạng cục bộ.

Như bạn thấy, “cái gì là payload” phụ thuộc vào góc nhìn của từng tầng. Tầm quan trọng của payload là không đổi: nó luôn là dữ liệu cốt lõi cần được bảo vệ và vận chuyển đến đích.

Kỹ thuật xử lý payload trong mạng

Khi một gói tin đến đích, quá trình ngược lại gọi là “mở gói” (decapsulation) sẽ diễn ra. Mỗi tầng sẽ “bóc” lớp header của mình, đọc thông tin điều khiển và chuyển phần payload còn lại lên tầng cao hơn cho đến khi ứng dụng nhận được dữ liệu gốc.

Quá trình xử lý payload này ảnh hưởng trực tiếp đến hiệu suất mạng:

- Phân tách và Trích xuất: Các thiết bị mạng như router và switch phải có khả năng xử lý các gói tin với tốc độ cực cao. Chúng cần nhanh chóng đọc thông tin header để quyết định đường đi mà không cần quan tâm đến nội dung payload. Tuy nhiên, các thiết bị bảo mật như tường lửa lại phải thực hiện “kiểm tra sâu gói tin” (Deep Packet Inspection – DPI), tức là phải trích xuất và phân tích cả payload, điều này đòi hỏi năng lực xử lý cao hơn nhiều.

- Ảnh hưởng của Payload đến Hiệu suất: Kích thước của payload có tác động lớn. Payload quá lớn có thể cần được phân mảnh (fragmentation) thành nhiều gói tin nhỏ hơn để truyền đi, làm tăng độ trễ và khả năng xảy ra lỗi. Ngược lại, nếu gửi quá nhiều gói tin với payload rất nhỏ, phần header sẽ chiếm tỷ lệ lớn, gây lãng phí băng thông. Đây được gọi là “overhead”. Việc tối ưu hóa kích thước payload (MTU – Maximum Transmission Unit) là một kỹ thuật quan trọng để cân bằng giữa độ trễ và hiệu quả sử dụng băng thông.

Vì vậy, việc xử lý payload không chỉ là nhiệm vụ của lập trình viên mà còn là mối quan tâm hàng đầu của các kỹ sư mạng để đảm bảo một hệ thống truyền thông nhanh chóng và ổn định.

Các Vấn đề Thường Gặp khi Xử lý Payload

Trong quá trình vận hành hệ thống, việc xử lý payload không phải lúc nào cũng suôn sẻ. Các lỗi liên quan đến payload có thể gây ra sự cố từ cấp độ ứng dụng cho đến toàn bộ mạng lưới. Nhận biết và xử lý các vấn đề này là một kỹ năng quan trọng.

Payload bị lỗi hoặc không đúng định dạng

Đây là một trong những vấn đề phổ biến nhất mà các lập trình viên gặp phải, đặc biệt khi làm việc với API hoặc các hệ thống phân tán. Một payload không hợp lệ có thể làm cho toàn bộ yêu cầu thất bại.

Nguyên nhân chính thường là:

- Sai định dạng dữ liệu: Một API yêu cầu payload ở định dạng JSON, nhưng client lại gửi một chuỗi văn bản thuần túy hoặc XML. Máy chủ sẽ không thể phân tích cú pháp (parse) và sẽ trả về lỗi, thường là mã `400 Bad Request`.

- Thiếu trường bắt buộc: Payload không chứa đủ các trường thông tin mà máy chủ yêu cầu. Ví dụ, API đăng ký người dùng yêu cầu cả `email` và `password`, nhưng payload gửi lên chỉ có `email`.

- Kiểu dữ liệu không khớp: Một trường dữ liệu yêu cầu là số (integer), nhưng payload lại chứa một chuỗi ký tự (string). Ví dụ, trường `age` được gửi là `”hai mươi”` thay vì `20`.

- Payload bị hỏng trên đường truyền: Trong quá trình truyền qua mạng, nhiễu điện từ hoặc lỗi phần cứng có thể làm thay đổi một vài bit trong payload. Các cơ chế như checksum (tổng kiểm tra) trong TCP được sử dụng để phát hiện những lỗi này. Nếu checksum không khớp, gói tin sẽ bị hủy và yêu cầu gửi lại.

Để xác định các lỗi này, cách tốt nhất là kiểm tra log của máy chủ và sử dụng các công cụ gỡ lỗi (debugger) để kiểm tra chính xác payload đã được gửi và nhận.

Payload gây rủi ro an ninh hoặc ảnh hưởng hiệu suất

Ngoài các lỗi về định dạng, payload còn có thể mang lại những rủi ro nghiêm trọng hơn về bảo mật và hiệu năng hệ thống. Đây là vấn đề mà cả lập trình viên và quản trị viên hệ thống đều phải đối mặt.

Các rủi ro chính bao gồm:

- Payload độc hại: Như đã thảo luận ở phần bảo mật, một payload có thể chứa mã độc (SQL Injection, XSS, command injection). Nếu không được kiểm tra và làm sạch (sanitize) cẩn thận, payload này có thể bị thực thi trên máy chủ, gây ra hậu quả khôn lường. Đây là lý do tại sao nguyên tắc “không bao giờ tin tưởng dữ liệu từ người dùng” là vô cùng quan trọng.

- Payload quá lớn (Large Payload): Việc cho phép người dùng gửi lên các payload với kích thước không giới hạn là một rủi ro lớn. Một payload khổng lồ (ví dụ: một tệp tin vài gigabyte) có thể làm cạn kiệt bộ nhớ và CPU của máy chủ khi xử lý. Kẻ tấn công có thể lợi dụng điều này để thực hiện tấn công Từ chối dịch vụ (Denial of Service – DoS), làm cho ứng dụng của bạn ngừng hoạt động.

- Payload lặp lại với tần suất cao: Gửi hàng ngàn yêu cầu với payload nhỏ trong một thời gian ngắn cũng là một hình thức tấn công DoS. Nó làm máy chủ quá tải vì phải xử lý liên tục các kết nối và yêu cầu, dù cho mỗi payload riêng lẻ không gây hại.

Để xử lý các vấn đề này, cần phải triển khai các biện pháp phòng ngừa như giới hạn kích thước yêu cầu (request size limiting), áp đặt giới hạn tần suất (rate limiting), và quan trọng nhất là luôn xác thực và làm sạch mọi payload nhận được từ bên ngoài.

Các Best Practices khi Phân Tích và Xử Lý Payload

Xử lý payload một cách an toàn và hiệu quả là nền tảng của một ứng dụng vững chắc và đáng tin cậy. Dưới đây là những quy tắc và phương pháp tốt nhất (best practices) mà các chuyên gia tại AZWEB khuyên bạn nên tuân thủ để bảo vệ hệ thống của mình.

- Luôn kiểm tra tính hợp lệ và an toàn của payload (Validation & Sanitization): Đây là quy tắc vàng. Đừng bao giờ tin tưởng vào dữ liệu đến từ client, cho dù đó là trình duyệt web hay một ứng dụng di động. Mọi payload nhận được phải trải qua hai bước:

- Validation (Xác thực): Kiểm tra xem payload có đúng định dạng, cấu trúc, kiểu dữ liệu và giá trị hợp lệ hay không. Ví dụ: một trường email phải có định dạng `user@example.com`, một trường tuổi phải là một số dương. Nếu không hợp lệ, hãy từ chối yêu cầu ngay lập tức.

- Sanitization (Làm sạch): Loại bỏ hoặc vô hiệu hóa bất kỳ đoạn mã tiềm ẩn nguy hiểm nào trong payload. Ví dụ, chuyển đổi các ký tự HTML đặc biệt (như `<` và `>`) thành các thực thể an toàn (như `<` và `>`) để ngăn chặn tấn công XSS.

- Sử dụng công cụ phân tích payload chuyên dụng: Khi cần gỡ lỗi hoặc điều tra một sự cố bảo mật, việc “nhìn” thẳng vào payload là rất cần thiết. Các công cụ như Wireshark cho phép bạn bắt và phân tích từng gói tin trên mạng, hiển thị chi tiết cả header và payload. Postman là một công cụ không thể thiếu cho các lập trình viên API để tạo và kiểm tra các payload của yêu cầu HTTP. Đối với bảo mật, các hệ thống IDS/IPS và WAF cung cấp khả năng phân tích payload tự động và chuyên sâu.

- Không bao giờ thực thi trực tiếp payload chưa xác thực: Điều này nghe có vẻ hiển nhiên, nhưng lỗi này vẫn xảy ra. Bất kỳ dữ liệu nào trong payload có khả năng được diễn giải dưới dạng mã lệnh (như câu lệnh SQL, lệnh shell, mã JavaScript) đều phải được xử lý như dữ liệu văn bản thuần túy. Sử dụng các kỹ thuật như Prepared Statements (trong SQL) hoặc các hàm thoát ký tự (escaping functions) để đảm bảo payload không thể bị thực thi.

- Áp dụng mã hóa và kiểm soát truy cập để bảo vệ payload: Payload thường chứa các thông tin nhạy cảm như mật khẩu, dữ liệu cá nhân, thông tin tài chính. Do đó, việc bảo vệ nó là tối quan trọng.

- Mã hóa khi vận chuyển (Encryption in Transit): Luôn sử dụng giao thức HTTPS (dựa trên SSL/TLS) để mã hóa toàn bộ kênh giao tiếp giữa client và server. Điều này đảm bảo payload không thể bị đọc trộm trên đường truyền.

- Mã hóa khi lưu trữ (Encryption at Rest): Nếu bạn cần lưu trữ payload (ví dụ: trong cơ sở dữ liệu), hãy mã hóa các trường nhạy cảm để bảo vệ dữ liệu ngay cả khi cơ sở dữ liệu bị rò rỉ.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau bóc tách từng lớp để hiểu rõ “payload là gì?”. Từ định nghĩa cơ bản là phần dữ liệu cốt lõi, “trái tim” của mọi gói tin, cho đến vai trò phức tạp của nó trong lập trình, mạng máy tính và đặc biệt là an ninh mạng. Payload không chỉ đơn thuần là thông tin được truyền đi, nó còn là chìa khóa cho chức năng của ứng dụng và đồng thời cũng là mục tiêu chính của các cuộc tấn công mạng.

Chúng ta đã thấy rằng payload đóng vai trò trọng yếu trong mọi khía cạnh của công nghệ. Trong lập trình, nó là dữ liệu đầu vào và đầu ra của các API. Trong mạng máy tính, nó là lý do tồn tại của các giao thức truyền thông. Và trong bảo mật, nó có thể là một “con dao hai lưỡi” – vừa là phương tiện tấn công của hacker, vừa là đối tượng phân tích để phòng thủ của các chuyên gia bảo mật. Việc hiểu và quản lý payload một cách chính xác quyết định sự ổn định, hiệu quả và an toàn của toàn bộ hệ thống.

AZWEB hy vọng rằng những kiến thức và các phương pháp tốt nhất được chia sẻ trong bài viết sẽ giúp bạn tự tin hơn khi làm việc với payload. Hãy luôn nhớ xác thực, làm sạch và bảo vệ payload để xây dựng nên những ứng dụng không chỉ mạnh mẽ về tính năng mà còn vững chắc về bảo mật. Công nghệ luôn phát triển, và việc trang bị những kiến thức nền tảng vững chắc như thế này chính là cách tốt nhất để bạn làm chủ cuộc chơi kỹ thuật số. Hãy bắt đầu tìm hiểu sâu hơn về công nghệ bảo mật và lập trình để nâng cao kỹ năng quản lý payload của mình ngay hôm nay!