Hệ thống tên miền (DNS) được ví như cuốn danh bạ khổng lồ của Internet, đóng vai trò phiên dịch những tên miền dễ nhớ như azweb.vn thành các địa chỉ IP phức tạp mà máy tính có thể hiểu được. Nếu không có DNS, việc truy cập website sẽ trở nên vô cùng khó khăn, đòi hỏi người dùng phải ghi nhớ những dãy số dài và phức tạp. Tuy nhiên, chính vai trò trung tâm này lại biến DNS thành một mục tiêu hấp dẫn cho các cuộc tấn công mạng. Trong bối cảnh các mối đe dọa an ninh mạng ngày càng tinh vi, việc bảo mật DNS không còn là một lựa chọn mà đã trở thành yêu cầu bắt buộc. Các phương pháp như DNSSEC (DNS Security Extensions), DNS over HTTPS (DoH) và DNS over TLS (DoT) ra đời để giải quyết bài toán này. Bài viết này sẽ cung cấp một cái nhìn tổng quan về tầm quan trọng của bảo mật DNS, các nguy cơ tiềm ẩn và những giải pháp hiệu quả để bảo vệ hệ thống của bạn.

Khái niệm và tầm quan trọng của bảo mật DNS

DNS là gì và tại sao cần bảo mật?

Hãy tưởng tượng DNS là một người điều phối giao thông cho Internet. Khi bạn gõ một tên miền vào trình duyệt, một yêu cầu sẽ được gửi đến máy chủ DNS. Máy chủ này sẽ tra cứu và trả về địa chỉ IP tương ứng, cho phép trình duyệt của bạn kết nối đến đúng máy chủ web chứa trang web bạn muốn truy cập. Quá trình này diễn ra chỉ trong vài mili giây, đảm bảo trải nghiệm lướt web mượt mà và liền mạch.

Tuy nhiên, nếu hệ thống DNS không được bảo vệ, nó sẽ mở ra nhiều lỗ hổng bảo mật nghiêm trọng. Kẻ tấn công có thể can thiệp vào quá trình tra cứu này, tráo đổi địa chỉ IP thật bằng một địa chỉ IP giả mạo. Điều này có thể dẫn bạn đến một trang web lừa đảo được thiết kế giống hệt trang thật để đánh cắp thông tin đăng nhập, dữ liệu tài chính hoặc cài đặt phần mềm độc hại vào máy tính của bạn. Bảo mật DNS chính là việc xây dựng các lớp phòng thủ để đảm bảo quá trình “phiên dịch” này luôn chính xác và an toàn.

Tầm quan trọng của bảo mật DNS đối với mạng doanh nghiệp và người dùng

Đối với doanh nghiệp, một cuộc tấn công mạng DNS có thể gây ra những hậu quả tàn khốc. Khi khách hàng không thể truy cập vào website, doanh nghiệp sẽ mất đi doanh thu và cơ hội kinh doanh. Nghiêm trọng hơn, nếu hệ thống DNS bị chiếm quyền điều khiển và chuyển hướng người dùng đến các trang web độc hại, uy tín của thương hiệu sẽ bị tổn hại nặng nề. Dữ liệu nhạy cảm của khách hàng và nội bộ công ty có thể bị đánh cắp, dẫn đến các vấn đề pháp lý và tài chính.

Bảo mật DNS giúp đảm bảo tính toàn vẹn và sự ổn định cho toàn bộ hạ tầng mạng. Nó không chỉ bảo vệ tài sản số của doanh nghiệp mà còn xây dựng lòng tin nơi khách hàng và đối tác. Một hệ thống DNS được bảo mật tốt sẽ ngăn chặn hiệu quả các cuộc tấn công lừa đảo (phishing), chặn truy cập đến các trang web chứa mã độc (malware), và đảm bảo rằng các kênh giao tiếp trực tuyến luôn được duy trì ổn định. Đối với người dùng cá nhân, bảo mật DNS giúp bảo vệ thông tin cá nhân và ngăn chặn việc trở thành nạn nhân của các chiêu trò lừa đảo trực tuyến.

Các nguy cơ và hình thức tấn công liên quan đến DNS

Các loại tấn công phổ biến trên DNS

Hệ thống DNS phải đối mặt với nhiều hình thức tấn công tinh vi, mỗi loại đều có mục tiêu và phương thức hoạt động riêng. Hiểu rõ về chúng là bước đầu tiên để xây dựng một chiến lược phòng thủ hiệu quả.

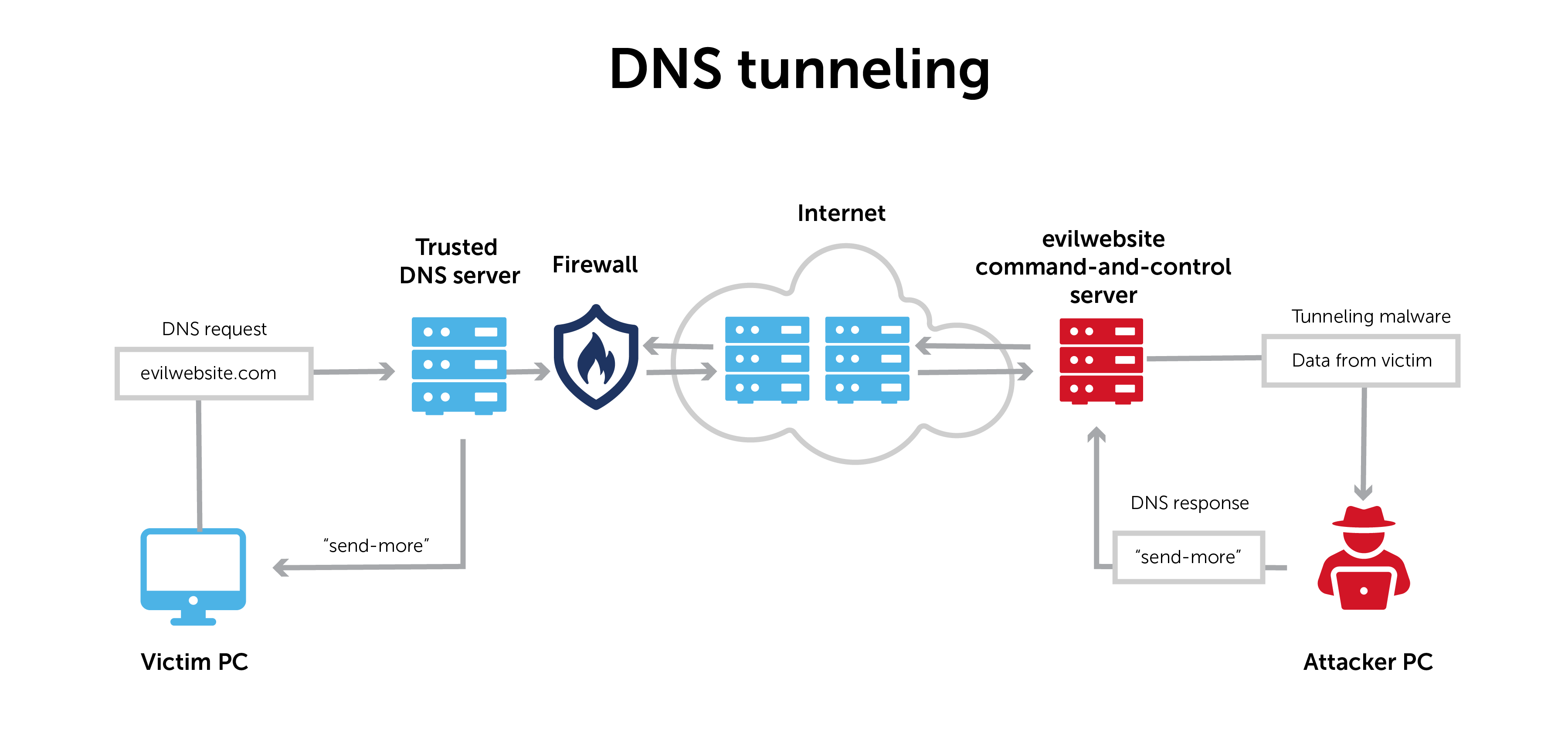

- DNS Spoofing (Giả mạo DNS): Đây là hình thức kẻ tấn công gửi các phản hồi DNS giả mạo đến người dùng. Khi bạn cố gắng truy cập một trang web hợp pháp, kẻ tấn công sẽ đánh lừa máy tính của bạn bằng cách cung cấp một địa chỉ IP sai, dẫn bạn đến một trang web độc hại.

- DNS Cache Poisoning (Đầu độc bộ nhớ đệm DNS): Tương tự như DNS Spoofing nhưng ở quy mô lớn hơn. Kẻ tấn công tìm cách đưa thông tin DNS giả mạo vào bộ nhớ đệm (cache) của các máy chủ DNS. Khi đó, tất cả người dùng sử dụng máy chủ này đều sẽ bị chuyển hướng đến địa chỉ sai cho đến khi bộ nhớ đệm được làm mới.

- Tấn công từ chối dịch vụ (DDoS) vào DNS: Kẻ tấn công tạo ra một lượng truy vấn khổng lồ và vô nghĩa đến các máy chủ DNS. Điều này làm cho máy chủ bị quá tải và không thể xử lý các yêu cầu hợp lệ, khiến cho các trang web và dịch vụ liên quan trở nên không thể truy cập được.

Hậu quả của các cuộc tấn công DNS

Hậu quả từ các cuộc tấn công DNS không chỉ dừng lại ở mặt kỹ thuật mà còn ảnh hưởng sâu sắc đến hoạt động kinh doanh và sự an toàn của người dùng. Việc người dùng bị chuyển hướng đến các trang web lừa đảo có thể dẫn đến mất mát dữ liệu nghiêm trọng, bao gồm thông tin đăng nhập, mật khẩu, và chi tiết thẻ tín dụng. Các trang web giả mạo cũng thường được sử dụng để phát tán phần mềm độc hại, virus, hoặc ransomware, gây thiệt hại cho thiết bị của người dùng và hệ thống mạng của doanh nghiệp.

Đối với doanh nghiệp, sự gián đoạn dịch vụ do tấn công DDoS vào DNS có thể gây thiệt hại tài chính trực tiếp do mất doanh thu và chi phí khắc phục sự cố. Quan trọng hơn, nó làm xói mòn niềm tin của khách hàng và gây tổn hại đến danh tiếng thương hiệu. Một khi uy tín bị ảnh hưởng, việc xây dựng lại sẽ mất rất nhiều thời gian và công sức. An ninh mạng của toàn bộ tổ chức cũng bị đe dọa khi kẻ tấn công có thể lợi dụng DNS để xâm nhập sâu hơn vào hệ thống nội bộ.

Giới thiệu giao thức DNSSEC và cách sử dụng

DNSSEC là gì? Nguyên tắc hoạt động

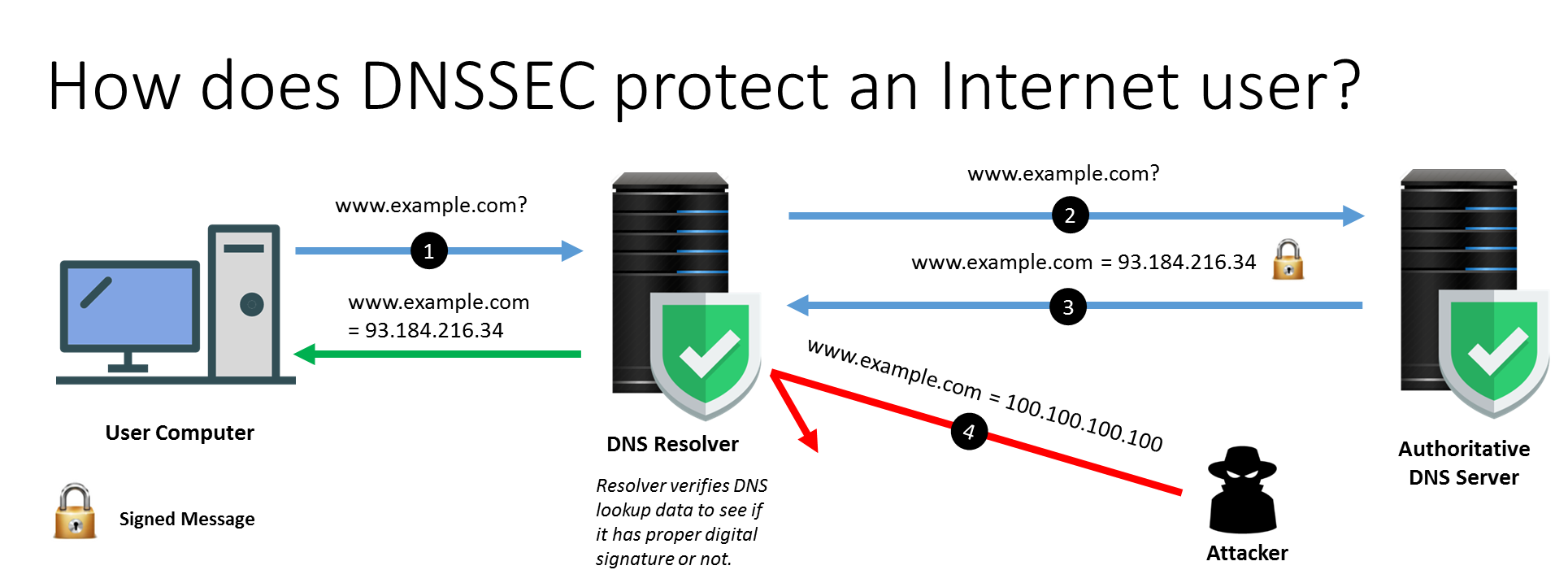

DNSSEC, viết tắt của DNS Security Extensions, là một bộ các tiện ích mở rộng bảo mật được thiết kế để giải quyết các lỗ hổng giả mạo trong DNS. Mục tiêu chính của DNSSEC không phải là mã hóa dữ liệu, mà là xác thực nguồn gốc và tính toàn vẹn của dữ liệu DNS. Nói một cách đơn giản, DNSSEC đảm bảo rằng câu trả lời bạn nhận được từ máy chủ DNS là hoàn toàn chính xác và không bị thay đổi trên đường truyền.

Nguyên tắc hoạt động của DNSSEC dựa trên cơ chế chữ ký số và chuỗi tin cậy. Mỗi bản ghi trong một vùng DNS (zone) sẽ được ký bằng một khóa riêng tư (private key). Chữ ký số này sau đó có thể được xác minh bằng một khóa công khai (public key) tương ứng. Các khóa công khai này lại được ký bởi một khóa ở cấp cao hơn, tạo thành một chuỗi tin cậy liên tục, kéo dài từ tên miền cụ thể lên đến các máy chủ DNS gốc (root servers). Khi trình duyệt của bạn nhận được một phản hồi DNS, nó có thể kiểm tra chuỗi chữ ký này để chắc chắn rằng dữ liệu đến từ đúng nguồn và chưa bị can thiệp.

Cách triển khai DNSSEC trong hệ thống tên miền

Việc triển khai DNSSEC đòi hỏi sự phối hợp giữa chủ sở hữu tên miền, nhà cung cấp dịch vụ hosting và nhà đăng ký tên miền. Mặc dù quy trình cụ thể có thể khác nhau tùy thuộc vào nhà cung cấp, các bước cơ bản thường bao gồm:

- Tạo cặp khóa: Đầu tiên, bạn cần tạo ra các cặp khóa ký (Zone Signing Key – ZSK và Key Signing Key – KSK) cho vùng tên miền của mình.

- Ký vùng dữ liệu (Zone Signing): Sử dụng các khóa đã tạo để ký tất cả các bản ghi DNS trong vùng của bạn. Quá trình này sẽ tạo ra các bản ghi mới như RRSIG (chứa chữ ký số) và DNSKEY (chứa khóa công khai).

- Tải bản ghi DS lên nhà đăng ký: Tạo một bản ghi Delegation Signer (DS) từ khóa KSK của bạn. Bản ghi này cần được tải lên hệ thống của nhà đăng ký tên miền để liên kết chuỗi tin cậy với vùng DNS cấp cao hơn.

Khi triển khai DNSSEC, điều quan trọng là phải quản lý vòng đời của các khóa một cách cẩn thận, bao gồm việc thay đổi khóa định kỳ (key rollover) để tăng cường bảo mật. Nếu cấu hình sai, DNSSEC có thể khiến tên miền của bạn không thể truy cập được. Vì vậy, hãy luôn kiểm tra kỹ lưỡng và sử dụng các công cụ xác thực DNSSEC trực tuyến để đảm bảo mọi thứ hoạt động chính xác.

Cách triển khai bảo mật DNS trong hệ thống

Các phương pháp bảo mật DNS hiệu quả

Bảo mật DNS hiệu quả đòi hỏi một cách tiếp cận đa lớp, kết hợp nhiều công nghệ khác nhau để tạo ra một hệ thống phòng thủ vững chắc. Ngoài DNSSEC, còn có các phương pháp khác giúp tăng cường an toàn và riêng tư.

- DNS over HTTPS (DoH) và DNS over TLS (DoT): Cả hai giao thức này đều mã hóa các truy vấn DNS giữa máy tính của bạn và máy chủ DNS. DoH gói các truy vấn DNS trong lưu lượng HTTPS (cổng 443), trong khi DoT sử dụng kênh TLS riêng (cổng 853). Việc mã hóa này giúp ngăn chặn kẻ thứ ba nghe lén hoặc thay đổi các truy vấn của bạn, bảo vệ quyền riêng tư và chống lại các cuộc tấn công xen giữa (Man-in-the-Middle). Để hiểu thêm về giao thức TLS, bạn có thể tham khảo bài viết TLS là gì.

- Thiết lập tường lửa DNS (DNS Firewall): Tường lửa DNS hoạt động như một bộ lọc, cho phép bạn chặn các truy vấn đến các tên miền độc hại đã biết. Bằng cách sử dụng danh sách đen (blacklist) các trang web lừa đảo, chứa mã độc, hoặc máy chủ điều khiển botnet, tường lửa DNS có thể chủ động ngăn chặn các mối đe dọa trước khi chúng kịp tiếp cận người dùng.

- Giám sát lưu lượng DNS: Theo dõi và phân tích lưu lượng DNS trong mạng của bạn có thể giúp phát hiện sớm các hoạt động bất thường, chẳng hạn như số lượng truy vấn tăng đột biến (dấu hiệu của DDoS) hoặc các truy vấn đến các tên miền lạ (có thể là dấu hiệu của phần mềm độc hại).

Hướng dẫn thực tiễn triển khai bảo mật DNS

Triển khai một chiến lược bảo mật DNS toàn diện không phải là một công việc phức tạp nếu bạn tuân theo một quy trình có hệ thống. Đầu tiên, hãy bắt đầu bằng việc đánh giá rủi ro hiện tại của hệ thống. Xác định những lỗ hổng bảo mật tiềm ẩn và mức độ ảnh hưởng của chúng đối với hoạt động của bạn.

Dựa trên kết quả đánh giá, hãy lựa chọn giải pháp phù hợp. Đối với hầu hết các doanh nghiệp, việc kết hợp DNSSEC để xác thực dữ liệu, DoH/DoT để mã hóa truy vấn, và một tường lửa DNS để lọc nội dung độc hại là một chiến lược lý tưởng. Hãy làm việc với nhà cung cấp dịch vụ hosting và tên miền của bạn để kích hoạt DNSSEC. Đồng thời, cấu hình các máy chủ DNS nội bộ hoặc máy trạm để sử dụng các dịch vụ DNS công cộng hỗ trợ DoH/DoT như Cloudflare (1.1.1.1) hoặc Google (8.8.8.8).

Cuối cùng, tích hợp các công cụ giám sát và cảnh báo sớm. Thiết lập các ngưỡng cảnh báo cho lưu lượng DNS bất thường và thường xuyên xem lại các báo cáo để phát hiện các mối đe dọa tiềm ẩn. Việc bảo mật DNS là một quá trình liên tục, không phải là một dự án chỉ thực hiện một lần.

Các vấn đề thường gặp và cách khắc phục

Lỗi cấu hình DNSSEC phổ biến

Mặc dù mang lại lợi ích bảo mật to lớn, DNSSEC cũng có thể gây ra sự cố nếu không được cấu hình chính xác. Một trong những lỗi phổ biến nhất là sai sót trong quá trình quản lý khóa. Nếu khóa ký hết hạn mà không được thay mới kịp thời (key rollover), các trình xác thực DNS sẽ không thể xác minh được chữ ký, dẫn đến việc tên miền của bạn trở nên không thể truy cập, hay còn gọi là lỗi “SERVFAIL”.

Một lỗi khác là bản ghi DS không khớp giữa hệ thống của nhà đăng ký và máy chủ DNS của bạn. Điều này xảy ra khi bạn thay đổi khóa KSK nhưng quên cập nhật bản ghi DS tương ứng, làm gãy chuỗi tin cậy. Để khắc phục, hãy luôn sử dụng các công cụ kiểm tra DNSSEC trực tuyến như DNSViz hoặc Verisign DNSSEC Debugger để phân tích và xác định chính xác vị trí lỗi trong chuỗi xác thực. Việc kiểm tra định kỳ và tự động hóa quy trình thay đổi khóa sẽ giúp giảm thiểu rủi ro này.

Vấn đề hiệu suất khi áp dụng các phương pháp bảo mật DNS

Một mối quan tâm phổ biến khi triển khai các biện pháp bảo mật DNS là tác động đến hiệu suất. Quá trình xác thực chữ ký số của DNSSEC và mã hóa của DoH/DoT chắc chắn sẽ tạo ra một độ trễ nhỏ so với các truy vấn DNS không được bảo mật. Tuy nhiên, trong hầu hết các trường hợp, sự ảnh hưởng này là không đáng kể và khó có thể nhận ra bởi người dùng cuối.

Các máy chủ DNS hiện đại đã được tối ưu hóa để xử lý các hoạt động mã hóa một cách hiệu quả. Ngoài ra, cơ chế lưu trữ đệm (caching) cũng đóng vai trò quan trọng. Một khi kết quả xác thực DNSSEC đã được lưu vào bộ nhớ đệm, các truy vấn tiếp theo cho cùng một tên miền sẽ được trả về ngay lập tức mà không cần xác thực lại. Để cân bằng giữa bảo mật và hiệu năng, hãy chọn các nhà cung cấp dịch vụ DNS có hạ tầng mạnh mẽ và phân phối toàn cầu để giảm thiểu độ trễ. Lợi ích về bảo mật mà các giao thức này mang lại thường vượt xa so với sự đánh đổi nhỏ về hiệu suất.

Các best practices trong bảo mật DNS

Để xây dựng một hệ thống DNS vững chắc và đáng tin cậy, việc tuân thủ các nguyên tắc và thực tiễn tốt nhất là vô cùng quan trọng. Đây không chỉ là việc triển khai công nghệ mà còn là việc duy trì một quy trình vận hành an toàn.

- Thường xuyên cập nhật và vá lỗi: Đảm bảo rằng phần mềm máy chủ DNS của bạn (ví dụ như BIND, Unbound) luôn được cập nhật lên phiên bản mới nhất. Các nhà phát triển liên tục phát hành các bản vá để khắc phục các lỗ hổng bảo mật mới được phát hiện.

- Áp dụng nhiều lớp bảo vệ (Defense in Depth): Đừng chỉ dựa vào một giải pháp duy nhất. Hãy kết hợp DNSSEC để đảm bảo tính toàn vẹn, DoH/DoT để bảo vệ quyền riêng tư, và tường lửa DNS để lọc các mối đe dọa. Mỗi lớp bảo vệ sẽ bù đắp cho những điểm yếu tiềm tàng của các lớp khác.

- Đào tạo và nâng cao nhận thức: Con người là một mắt xích quan trọng trong chuỗi bảo mật. Đào tạo nhân viên về các mối đe dọa như lừa đảo (phishing) và cách nhận biết các trang web giả mạo sẽ giúp giảm thiểu rủi ro từ các cuộc tấn công DNS.

- Tránh cấu hình mặc định và kiểm soát truy cập: Không bao giờ sử dụng mật khẩu hoặc cài đặt mặc định cho các máy chủ DNS. Hạn chế quyền truy cập vào hệ thống quản lý DNS chỉ cho những nhân sự có thẩm quyền. Ghi lại tất cả các thay đổi để dễ dàng truy vết khi có sự cố xảy ra. Ngoài ra, việc xác thực hai yếu tố cũng là một lớp bảo mật hữu hiệu, bạn có thể tham khảo bài viết 2fa là gì để hiểu thêm.

Kết luận

Bảo mật DNS không còn là một khái niệm kỹ thuật xa vời mà đã trở thành một thành phần cốt lõi trong chiến lược an ninh mạng của mọi tổ chức và cá nhân. Từ việc đảm bảo tính toàn vẹn của dữ liệu với DNSSEC, bảo vệ quyền riêng tư qua DoH/DoT, đến việc chủ động ngăn chặn các mối đe dọa bằng tường lửa DNS, mỗi biện pháp đều đóng vai trò quan trọng trong việc xây dựng một không gian mạng an toàn hơn. Việc đầu tư vào bảo mật DNS không chỉ giúp bảo vệ tài sản số và dữ liệu nhạy cảm mà còn củng cố uy tín thương hiệu và duy trì sự ổn định cho hoạt động kinh doanh.

Đừng chờ đợi cho đến khi sự cố xảy ra. Ngay hôm nay, hãy chủ động xem xét và triển khai các giải pháp bảo mật DNS cho hệ thống của mình. Bắt đầu bằng việc kích hoạt DNSSEC với nhà cung cấp tên miền của bạn và cấu hình sử dụng các dịch vụ DNS công cộng an toàn. Đây là một bước đi nhỏ nhưng mang lại tác động lớn, giúp bạn phòng ngừa hiệu quả các nguy cơ tấn công mạng ngày càng tinh vi. Nếu bạn cần sự hỗ trợ chuyên nghiệp, hãy tìm đến các dịch vụ bảo mật DNS uy tín để được tư vấn và triển khai một giải pháp toàn diện, phù hợp với nhu cầu của mình.