Trong thời đại số hóa hiện nay, việc sở hữu một trang web không chỉ là lợi thế mà còn là yêu cầu bắt buộc đối với hầu hết các doanh nghiệp. Tuy nhiên, song song với sự phát triển đó, bảo mật ứng dụng web đã trở thành một ưu tiên hàng đầu không thể bỏ qua. Nhiều ứng dụng web dễ bị tổn thương trước các lỗ hổng bảo mật phổ biến do thiếu kiến thức và các chuẩn mực an toàn trong quá trình phát triển. Điều này có thể dẫn đến hậu quả nghiêm trọng như mất mát dữ liệu, ảnh hưởng uy tín thương hiệu và thiệt hại tài chính. Để giải quyết vấn đề này, OWASP đã ra đời như một tổ chức toàn cầu, cung cấp kiến thức và công cụ miễn phí, giúp các nhà phát triển và doanh nghiệp phát hiện, phòng tránh lỗ hổng bảo mật một cách hiệu quả. Bài viết này sẽ đưa bạn đi từ những khái niệm cơ bản về OWASP, sứ mệnh, tầm quan trọng, các dự án nổi bật, danh sách Top 10 lỗ hổng phổ biến nhất, và cuối cùng là những hướng dẫn thực tế dành cho lập trình viên để xây dựng những ứng dụng web an toàn hơn.

Giới thiệu về OWASP và sứ mệnh của tổ chức

Để xây dựng một trang web vững chắc, việc hiểu rõ các tiêu chuẩn bảo mật là vô cùng cần thiết. OWASP chính là nền tảng kiến thức mà bất kỳ nhà phát triển nào cũng nên tìm hiểu.

OWASP là gì?

OWASP, viết tắt của Open Web Application Security Project (Dự án Mở về Bảo mật Ứng dụng Web), là một tổ chức phi lợi nhuận quốc tế hoạt động với mục tiêu cải thiện an ninh cho các phần mềm và ứng dụng web. Được thành lập vào năm 2001, OWASP hoạt động dựa trên nguyên tắc cộng đồng mở, nơi các chuyên gia bảo mật, lập trình viên, và những người quan tâm từ khắp nơi trên thế giới cùng nhau đóng góp kiến thức, kinh nghiệm và tài nguyên. Tổ chức này không thuộc về bất kỳ công ty công nghệ nào, đảm bảo rằng mọi tài liệu, công cụ và tiêu chuẩn đều được cung cấp một cách khách quan, miễn phí và minh bạch. Kể từ khi ra đời, OWASP đã phát triển mạnh mẽ, trở thành một trong những nguồn tài nguyên uy tín và được tham khảo nhiều nhất trong ngành an ninh mạng.

Sứ mệnh và mục tiêu chính của OWASP

Sứ mệnh cốt lõi của OWASP là làm cho bảo mật ứng dụng trở nên “hữu hình”, giúp các cá nhân và tổ chức có thể đưa ra những quyết định sáng suốt về rủi ro an ninh. Để thực hiện sứ mệnh này, OWASP tập trung vào ba mục tiêu chính. Đầu tiên là cung cấp kiến thức bảo mật miễn phí và dễ tiếp cận, giúp nâng cao nhận thức của cộng đồng về các mối đe dọa an ninh mạng. Thứ hai, OWASP hỗ trợ các nhà phát triển xây dựng những ứng dụng web an toàn hơn ngay từ giai đoạn đầu của quy trình phát triển thông qua các tài liệu hướng dẫn, danh sách kiểm tra và công cụ thực tiễn. Cuối cùng, tổ chức tạo ra một môi trường hợp tác toàn cầu, nơi các chuyên gia có thể cùng nhau nghiên cứu và phát triển các tiêu chuẩn, phương pháp bảo mật tiên tiến, được áp dụng rộng rãi trên toàn thế giới.

Tầm quan trọng của OWASP trong bảo mật ứng dụng web

Sự hiện diện của OWASP đã tạo ra một tác động sâu sắc đến cách chúng ta tiếp cận và xử lý vấn đề bảo mật trong thế giới số. Vậy vai trò cụ thể và ảnh hưởng của tổ chức này là gì?

Vai trò của OWASP trong ngành bảo mật

Trong một ngành công nghiệp luôn biến động với vô số công nghệ và phương pháp tiếp cận, OWASP đóng vai trò như một ngọn hải đăng, cung cấp sự định hướng và chuẩn hóa. Tổ chức này đã thành công trong việc tạo ra một ngôn ngữ chung cho các chuyên gia bảo mật và lập trình viên. Bằng cách chuẩn hóa các phương pháp đánh giá và phòng chống lỗ hổng bảo mật, OWASP giúp mọi người có cùng một hệ quy chiếu để thảo luận và giải quyết các vấn đề an ninh. Hơn thế nữa, OWASP còn cung cấp một bộ sưu tập khổng lồ các tài liệu hướng dẫn, công cụ kiểm thử và các dự án mã nguồn mở. Những tài nguyên này không chỉ hữu ích cho các chuyên gia mà còn là điểm khởi đầu tuyệt vời cho những ai mới bước chân vào lĩnh vực bảo mật ứng dụng web, giúp họ nhanh chóng nắm bắt các kiến thức cốt lõi và thực hành tốt nhất.

Ảnh hưởng đến cộng đồng phát triển và doanh nghiệp

Đối với cộng đồng phát triển, OWASP là một người đồng hành đáng tin cậy. Các tài liệu như “OWASP Top 10” hay “Cheat Sheet Series” cung cấp những hướng dẫn rõ ràng, thực tế để viết mã an toàn hơn, giúp lập trình viên tránh được những sai lầm phổ biến. Điều này không chỉ nâng cao chất lượng sản phẩm mà còn giúp họ phát triển kỹ năng chuyên môn. Đối với doanh nghiệp, việc áp dụng các tiêu chuẩn của OWASP mang lại lợi ích trực tiếp. Nó giúp giảm thiểu đáng kể rủi ro bị tấn công mạng, từ đó bảo vệ dữ liệu nhạy cảm của khách hàng và thông tin nội bộ. Khi một ứng dụng web được xây dựng dựa trên các nguyên tắc của OWASP, nó trở nên đáng tin cậy hơn trong mắt người dùng và đối tác, góp phần xây dựng và củng cố uy tín thương hiệu trên thị trường đầy cạnh tranh.

Các dự án và tài liệu nổi bật của OWASP

OWASP không chỉ là một cái tên mà còn là một kho tàng tài nguyên khổng lồ. Dưới đây là những dự án và tài liệu đã làm nên tên tuổi của tổ chức này và được cộng đồng toàn cầu tin dùng.

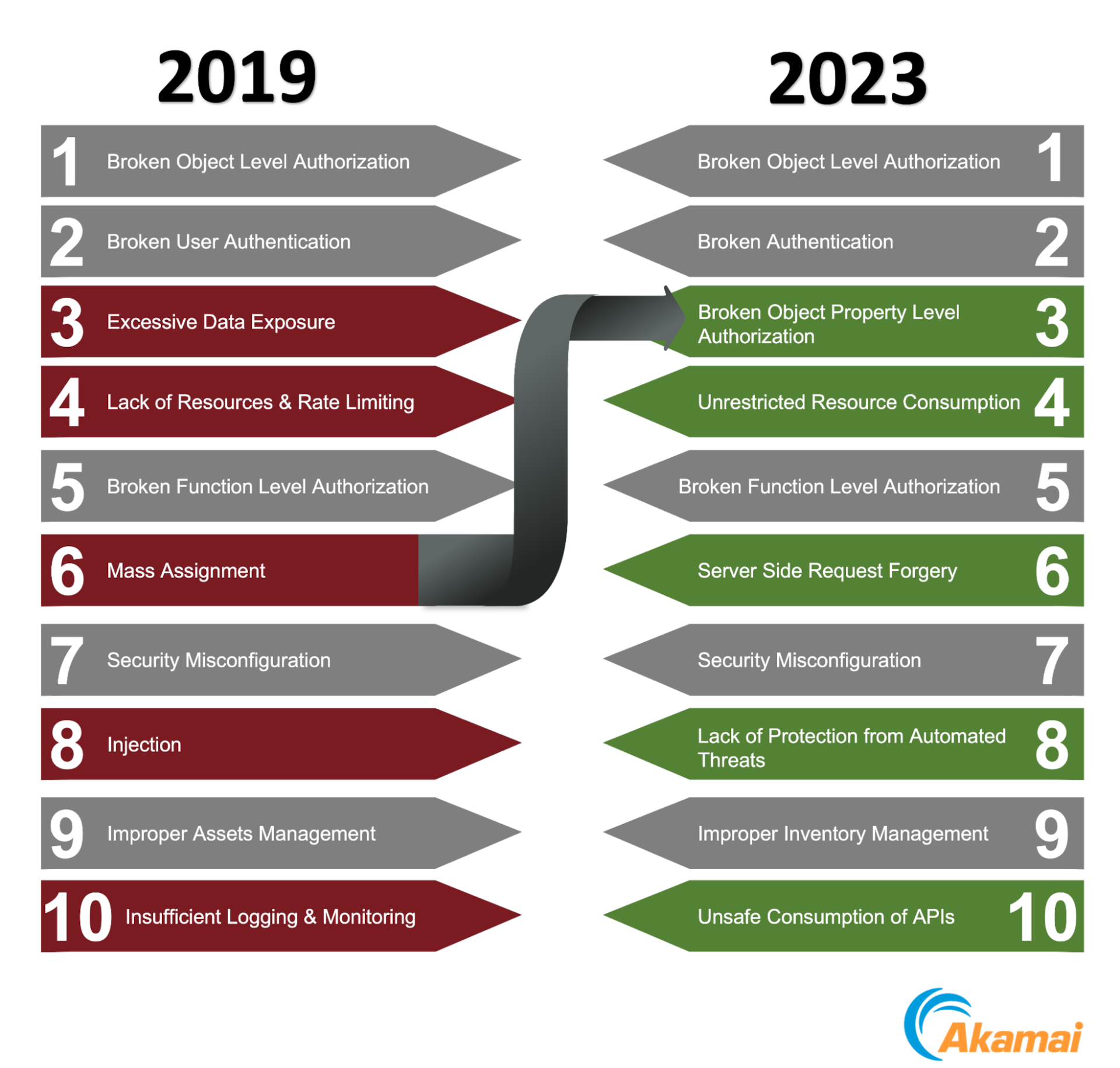

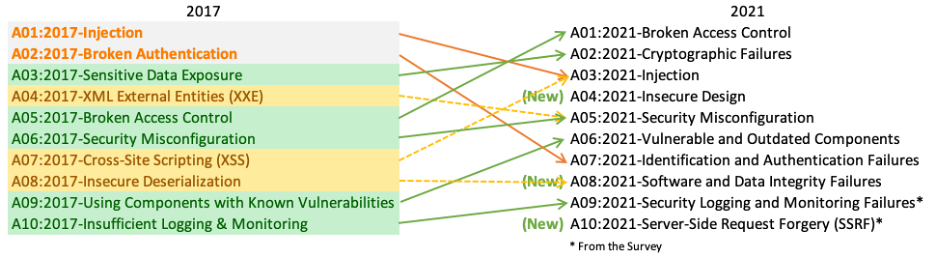

OWASP Top 10 – danh sách các lỗ hổng phổ biến nhất

Đây chắc chắn là dự án nổi tiếng và có sức ảnh hưởng lớn nhất của OWASP. OWASP Top 10 là một tài liệu nâng cao nhận thức, liệt kê 10 rủi ro bảo mật nghiêm trọng và phổ biến nhất đối với các ứng dụng web. Danh sách này được cập nhật vài năm một lần dựa trên dữ liệu thu thập từ hàng trăm tổ chức và hàng ngàn ứng dụng. Tầm quan trọng của nó không nằm ở chỗ là một danh sách toàn diện, mà là ở việc nó chỉ ra những điểm yếu cốt lõi mà mọi nhà phát triển, chuyên gia bảo mật và doanh nghiệp cần phải ưu tiên giải quyết. Việc tuân thủ và kiểm tra theo OWASP Top 10 được xem là bước đầu tiên và cơ bản nhất trong việc xây dựng một chiến lược bảo mật ứng dụng web hiệu quả.

Các dự án tiêu biểu khác

Bên cạnh Top 10, OWASP còn có rất nhiều dự án giá trị khác phục vụ các nhu cầu đa dạng:

- OWASP ASVS (Application Security Verification Standard): Đây là một bộ tiêu chuẩn chi tiết dùng để kiểm tra và xác minh mức độ bảo mật của một ứng dụng web. Nó cung cấp một khung làm việc toàn diện hơn nhiều so với Top 10, phù hợp cho các cuộc kiểm toán bảo mật chuyên sâu.

- OWASP Cheat Sheet Series: Đây là bộ sưu tập các bài viết hướng dẫn ngắn gọn, tập trung vào việc giải quyết một vấn đề bảo mật cụ thể. Ví dụ, nếu bạn muốn biết cách phòng chống tấn công Cross-Site Scripting (XSS), bạn có thể tìm thấy một “cheat sheet” dành riêng cho nó. Đây là tài liệu “gối đầu giường” cho mọi lập trình viên.

- OWASP Dependency-Check: Một công cụ cực kỳ hữu ích giúp quét các thư viện và thành phần phụ thuộc trong dự án của bạn để tìm ra các lỗ hổng đã được công bố. Trong phát triển hiện đại, việc sử dụng thư viện của bên thứ ba là rất phổ biến, và công cụ này giúp bạn quản lý rủi ro từ chúng.

- OWASP ZAP (Zed Attack Proxy): Đây là một trong những công cụ kiểm thử thâm nhập ứng dụng web mã nguồn mở phổ biến nhất thế giới. ZAP giúp tự động phát hiện các lỗ hổng bảo mật trong ứng dụng của bạn khi nó đang chạy, là một trợ thủ đắc lực trong quá trình phát triển và kiểm thử, đặc biệt với các vấn đề như SQL Injection và XSS là gì.

Danh sách Top 10 lỗ hổng bảo mật phổ biến của OWASP

OWASP Top 10 là kim chỉ nam giúp các nhà phát triển và tổ chức nhận diện những mối đe dọa lớn nhất đối với ứng dụng web. Hiểu rõ danh sách này là bước đi nền tảng để xây dựng một hệ thống phòng thủ vững chắc.

Tổng quan về danh sách Top 10

Mục đích chính của OWASP Top 10 không phải là một tiêu chuẩn kỹ thuật cứng nhắc, mà là một tài liệu nâng cao nhận thức. Nó được tạo ra để hướng sự chú ý của cộng đồng vào những rủi ro bảo mật nghiêm trọng và phổ biến nhất đang tồn tại trong thế giới web. Danh sách này được tổng hợp từ dữ liệu thực tế trên phạm vi rộng, phản ánh các xu hướng tấn công mới nhất. Cách sử dụng hiệu quả nhất là coi nó như một danh sách kiểm tra ban đầu. Bằng cách đối chiếu ứng dụng của mình với 10 rủi ro này, các tổ chức có thể nhanh chóng xác định các điểm yếu ưu tiên cần khắc phục, từ đó phân bổ nguồn lực một cách hợp lý và hiệu quả cho các hoạt động bảo mật.

Các lỗ hổng chính trong Top 10

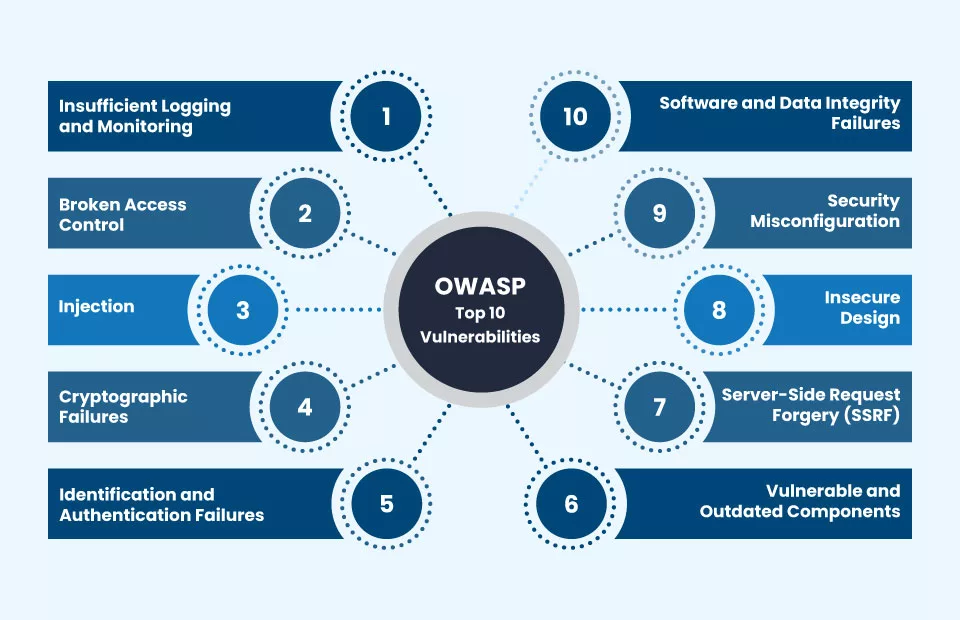

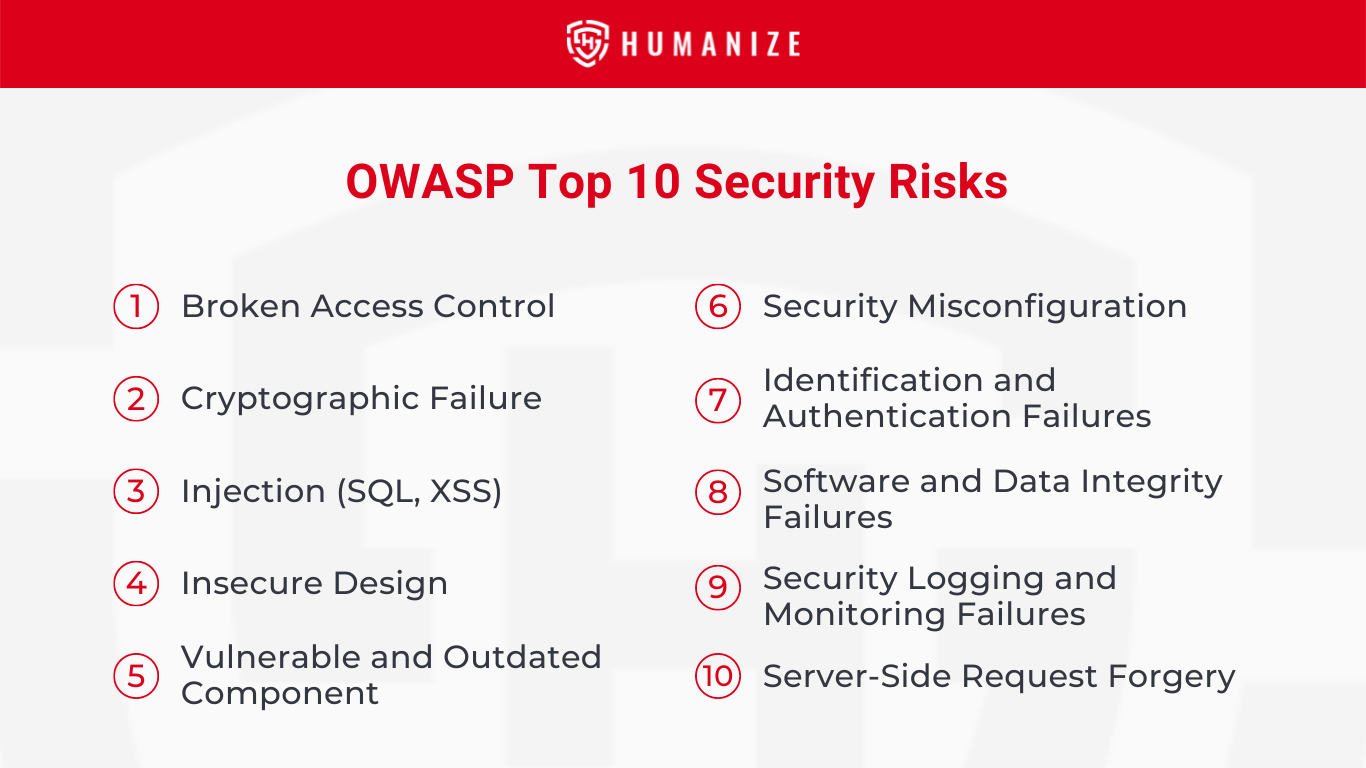

Danh sách OWASP Top 10 (phiên bản 2021) bao gồm các rủi ro nghiêm trọng sau:

- A01:2021 – Broken Access Control (Kiểm soát truy cập yếu kém): Đây là lỗ hổng đứng đầu danh sách, xảy ra khi người dùng có thể truy cập vào các tài nguyên hoặc thực hiện các chức năng nằm ngoài quyền hạn cho phép của họ. Ví dụ, một người dùng thông thường có thể xem thông tin của người dùng khác bằng cách thay đổi ID trên URL.

- A02:2021 – Cryptographic Failures (Lỗi về mã hóa): Liên quan đến việc xử lý sai các vấn đề về mật mã, dẫn đến việc làm lộ dữ liệu nhạy cảm. Điều này bao gồm việc sử dụng thuật toán mã hóa yếu hoặc không mã hóa dữ liệu quan trọng như mật khẩu, thông tin thẻ tín dụng.

- A03:2021 – Injection (Lỗi chèn mã độc): Xảy ra khi dữ liệu do người dùng cung cấp không được kiểm tra kỹ lưỡng và bị chèn vào các câu lệnh truy vấn (ví dụ SQL Injection là gì). Kẻ tấn công có thể thực thi các lệnh tùy ý để đánh cắp hoặc phá hủy dữ liệu.

- A04:2021 – Insecure Design (Thiết kế không an toàn): Một hạng mục mới, tập trung vào các rủi ro liên quan đến các lỗ hổng trong giai đoạn thiết kế hệ thống, trước cả khi bắt đầu viết mã.

- A05:2021 – Security Misconfiguration (Cấu hình sai về bảo mật): Các lỗi như để lại cấu hình mặc định, thông báo lỗi quá chi tiết, hoặc không vá các lỗ hổng trên máy chủ.

- A06:2021 – Vulnerable and Outdated Components (Sử dụng thành phần dễ bị tấn công và lỗi thời): Rủi ro phát sinh khi sử dụng các thư viện, framework hoặc plugin của bên thứ ba có chứa lỗ hổng đã được biết đến.

- A07:2021 – Identification and Authentication Failures (Lỗi nhận dạng và xác thực): Các vấn đề liên quan đến việc quản lý phiên làm việc và xác thực người dùng yếu kém, cho phép kẻ tấn công mạo danh người dùng hợp lệ.

- A08:2021 – Software and Data Integrity Failures (Lỗi về tính toàn vẹn của phần mềm và dữ liệu): Liên quan đến việc không kiểm tra tính toàn vẹn của dữ liệu và mã nguồn, ví dụ như khi cập nhật phần mềm mà không xác minh chữ ký số.

- A09:2021 – Security Logging and Monitoring Failures (Lỗi ghi nhật ký và giám sát an ninh): Việc thiếu cơ chế ghi nhật ký và giám sát hiệu quả khiến việc phát hiện và phản ứng với các cuộc tấn công trở nên khó khăn.

- A10:2021 – Server-Side Request Forgery (SSRF – Giả mạo yêu cầu từ phía máy chủ): Lỗ hổng cho phép kẻ tấn công buộc máy chủ của ứng dụng phải gửi các yêu cầu đến một đích không mong muốn.

Hướng dẫn lập trình viên phòng tránh rủi ro bảo mật theo OWASP

Lý thuyết là quan trọng, nhưng việc áp dụng vào thực tế mới thực sự tạo ra sự khác biệt. Dưới đây là những hướng dẫn cụ thể giúp lập trình viên biến kiến thức từ OWASP thành những dòng mã an toàn.

Thực hành tốt trong phát triển ứng dụng

An toàn không phải là một tính năng thêm vào sau cùng, mà phải là một phần không thể thiếu trong suốt vòng đời phát triển phần mềm. Đầu tiên và quan trọng nhất, hãy luôn áp dụng nguyên tắc “đặc quyền tối thiểu” (Principle of Least Privilege). Điều này có nghĩa là mỗi tài khoản người dùng và thành phần hệ thống chỉ nên có những quyền hạn thực sự cần thiết để thực hiện công việc của mình. Tiếp theo, việc áp dụng kiểm soát truy cập và xác thực mạnh mẽ là bắt buộc. Hãy sử dụng xác thực đa yếu tố (MFA) bất cứ khi nào có thể và đảm bảo rằng mọi yêu cầu truy cập tài nguyên đều được kiểm tra quyền hạn một cách nghiêm ngặt. Cuối cùng, một trong những quy tắc vàng là “đừng bao giờ tin tưởng dữ liệu đầu vào từ người dùng”. Mọi dữ liệu nhận được từ phía client, dù là qua form, URL hay API, đều phải được xác thực, làm sạch (sanitize) và mã hóa (escape) cẩn thận trước khi xử lý để ngăn chặn các cuộc tấn công chèn mã độc (Injection).

Sử dụng tài liệu và công cụ OWASP

OWASP cung cấp một kho vũ khí mạnh mẽ để bạn chiến đấu với các lỗ hổng bảo mật. Hãy biến chúng thành những người bạn đồng hành trong công việc hàng ngày. Khi bạn đang viết một chức năng liên quan đến quản lý phiên làm việc hoặc xử lý mật khẩu, hãy mở ngay OWASP Cheat Sheet Series ra. Các tài liệu này cung cấp những đoạn mã mẫu và hướng dẫn từng bước, giúp bạn áp dụng các kỹ thuật bảo mật một cách chính xác. Ngoài ra, hãy tích hợp các công cụ tự động vào quy trình làm việc của bạn. Ví dụ, sử dụng OWASP Dependency-Check để quét các thư viện bạn đang dùng và nhận cảnh báo về các lỗ hổng đã biết. Quan trọng hơn, hãy thường xuyên sử dụng OWASP ZAP để quét ứng dụng của bạn trong môi trường thử nghiệm. Việc này giúp bạn phát hiện sớm các lỗ hổng phổ biến như XSS, SQL Injection ngay trước khi chúng được đưa lên môi trường production, tiết kiệm thời gian và chi phí sửa lỗi sau này.

Các vấn đề thường gặp và cách xử lý (Common Issues/Troubleshooting)

Việc áp dụng các tiêu chuẩn bảo mật như OWASP không phải lúc nào cũng thuận lợi. Nhận biết trước những thách thức phổ biến sẽ giúp bạn chuẩn bị tốt hơn để vượt qua chúng.

Vấn đề trong việc áp dụng OWASP Top 10

Một trong những khó khăn lớn nhất mà các nhà phát triển và đội nhóm nhỏ thường gặp phải là cảm thấy choáng ngợp trước các khái niệm bảo mật. Các thuật ngữ như “Broken Access Control” hay “Insecure Deserialization” có thể nghe rất trừu tượng và khó hiểu nếu bạn thiếu kiến thức chuyên sâu về an ninh mạng. Hơn nữa, việc diễn giải một rủi ro trong Top 10 thành các hành động cụ thể trong mã nguồn của mình không phải lúc nào cũng rõ ràng. Giải pháp ở đây là bắt đầu từ những bước nhỏ. Thay vì cố gắng giải quyết tất cả 10 mục cùng một lúc, hãy chọn ra 1-2 rủi ro mà bạn cảm thấy dễ hiểu nhất và có khả năng ảnh hưởng lớn nhất đến ứng dụng của bạn, chẳng hạn như SQL Injection hoặc Cross-Site Scripting. Hãy tập trung học và áp dụng các biện pháp phòng chống cho chúng trước, sau đó mới dần dần mở rộng ra các mục khác. Việc tham khảo OWASP Cheat Sheet Series cũng là một cách tuyệt vời để biến lý thuyết thành hành động cụ thể.

Thách thức khi duy trì bảo mật theo OWASP

Bảo mật không phải là một dự án làm một lần rồi thôi, nó là một quá trình liên tục. Thách thức lớn nhất trong việc duy trì bảo mật theo OWASP chính là sự thay đổi không ngừng của công nghệ và các mối đe dọa. Một biện pháp phòng thủ hiệu quả hôm nay có thể trở nên lỗi thời vào ngày mai. Các thư viện và framework bạn sử dụng liên tục được cập nhật, và các lỗ hổng mới cũng được phát hiện hàng ngày. Để đối phó với điều này, việc xây dựng một văn hóa học hỏi và cập nhật kiến thức liên tục là cực kỳ quan trọng. Các đội nhóm nên dành thời gian định kỳ để xem xét lại các phiên bản mới của OWASP Top 10, đọc các blog về bảo mật, và đào tạo nội bộ. Đồng thời, việc tự động hóa quá trình kiểm tra bảo mật (ví dụ: tích hợp OWASP ZAP vào quy trình CI/CD) sẽ giúp giảm bớt gánh nặng và đảm bảo rằng việc kiểm tra an ninh không bị bỏ qua khi dự án gấp rút.

Các phương pháp hay nhất (Best Practices)

Để tích hợp bảo mật vào DNA của dự án, việc tuân thủ các phương pháp hay nhất là điều cốt yếu. Dưới đây là những nguyên tắc vàng được đúc kết từ các chuyên gia và cộng đồng OWASP.

- Luôn cập nhật phiên bản mới của OWASP Top 10: Các mối đe dọa thay đổi liên tục. Hãy đảm bảo rằng bạn và đội nhóm của mình luôn làm việc với danh sách rủi ro mới nhất để không bỏ lỡ các xu hướng tấn công quan trọng.

- Kiểm tra bảo mật định kỳ với các công cụ tự động: Đừng chờ đến cuối dự án mới kiểm tra an ninh. Hãy tích hợp các công cụ như OWASP ZAP hay Dependency-Check vào quy trình phát triển (CI/CD) để phát hiện lỗ hổng một cách sớm nhất có thể.

- Không bỏ qua bước kiểm thử bảo mật (Penetration Testing): Công cụ tự động rất hữu ích nhưng không thể thay thế hoàn toàn con người. Hãy định kỳ thực hiện kiểm thử thâm nhập bởi các chuyên gia bảo mật để tìm ra các lỗ hổng bảo mật logic phức tạp mà máy móc có thể bỏ sót.

- Tránh code không kiểm tra đầu vào: Đây là nguyên tắc cơ bản nhất. Hãy coi mọi dữ liệu đến từ người dùng đều không đáng tin cậy. Luôn xác thực, lọc và mã hóa dữ liệu đầu vào một cách cẩn thận để ngăn chặn các cuộc tấn công Injection và XSS.

- Không lưu trữ thông tin nhạy cảm dưới dạng văn bản thuần (plain text): Mật khẩu, khóa API, chuỗi kết nối cơ sở dữ liệu và các thông tin bí mật khác phải luôn được mã hóa khi lưu trữ và bảo vệ bằng các cơ chế quản lý bí mật an toàn.

- Hợp tác chặt chẽ giữa đội ngũ phát triển, vận hành và bảo mật (DevSecOps): Bảo mật là trách nhiệm của tất cả mọi người. Hãy phá bỏ các rào cản và tạo ra một môi trường làm việc cởi mở, nơi lập trình viên và chuyên gia bảo mật có thể trao đổi và hỗ trợ lẫn nhau trong suốt quá trình phát triển.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau khám phá một cách toàn diện về OWASP – từ định nghĩa, sứ mệnh cho đến những dự án và tài liệu quan trọng. Rõ ràng, OWASP không chỉ là một tổ chức mà còn là một nguồn tài nguyên thiết yếu, một kim chỉ nam đáng tin cậy cho bất kỳ ai hoạt động trong lĩnh vực phát triển web. Việc hiểu và áp dụng các nguyên tắc từ OWASP giúp chúng ta xây dựng những ứng dụng web không chỉ mạnh mẽ về tính năng mà còn vững chắc về bảo mật, giảm thiểu đáng kể rủi ro từ các lỗ hổng phổ biến. Đây là nền tảng để bảo vệ dữ liệu người dùng, giữ vững uy tín thương hiệu và đảm bảo sự phát triển bền vững trong thế giới số.

AZWEB khuyến khích mọi lập trình viên và doanh nghiệp hãy xem việc áp dụng tiêu chuẩn OWASP không phải là một lựa chọn, mà là một yêu cầu bắt buộc trong mọi dự án phát triển web. Đừng đợi đến khi sự cố xảy ra mới hành động. Chủ động trang bị kiến thức và tích hợp các quy trình bảo mật ngay từ đầu chính là cách đầu tư thông minh nhất cho sản phẩm và doanh nghiệp của bạn.

Hãy bắt đầu hành trình bảo vệ ứng dụng của bạn ngay hôm nay. Bước tiếp theo cho bạn là hãy dành thời gian tham khảo chi tiết danh sách OWASP Top 10 mới nhất, khám phá bộ tài liệu Cheat Sheet Series và thử nghiệm công cụ OWASP ZAP. Việc biến bảo mật thành một thói quen sẽ giúp bạn tự tin hơn trên con đường kiến tạo những sản phẩm số an toàn và chất lượng.