Trong thời đại số, việc truy cập dữ liệu từ xa một cách an toàn là yếu tố sống còn của mọi doanh nghiệp. OpenVPN nổi lên như một giải pháp VPN mã nguồn mở mạnh mẽ, linh hoạt và được tin cậy trên toàn cầu. Ưu điểm của OpenVPN là khả năng tùy biến cao, hỗ trợ đa nền tảng và sử dụng các thuật toán mã hóa tiên tiến để bảo vệ dữ liệu. Khi kết hợp với pfSense, một tường lửa mã nguồn mở đa năng, bạn sẽ sở hữu một hệ thống bảo mật mạng toàn diện. pfSense không chỉ quản lý lưu lượng mạng mà còn cung cấp một giao diện trực quan để thiết lập các kết nối VPN phức tạp.

Việc tích hợp OpenVPN trên pfSense cho phép doanh nghiệp tạo ra một kênh giao tiếp riêng tư, mã hóa mọi dữ liệu truyền đi giữa nhân viên và mạng nội bộ. Điều này giúp ngăn chặn các mối đe dọa từ bên ngoài và đảm bảo an toàn thông tin khi làm việc từ xa. Bài viết này sẽ hướng dẫn bạn từng bước cấu hình OpenVPN trên pfSense, từ khâu chuẩn bị, tạo chứng chỉ, thiết lập máy chủ, cấu hình máy khách cho đến khắc phục sự cố. Hãy cùng AZWEB khám phá cách xây dựng một hệ thống VPN an toàn và hiệu quả.

Yêu cầu hệ thống và chuẩn bị trước khi cấu hình

Để triển khai OpenVPN trên pfSense thành công, việc chuẩn bị kỹ lưỡng là bước đầu tiên và quan trọng nhất. Một hệ thống được thiết lập đúng cách sẽ đảm bảo hiệu suất ổn định và bảo mật tối đa.

Yêu cầu phần cứng và phần mềm

Trước hết, bạn cần đảm bảo đang sử dụng một phiên bản pfSense cập nhật. Các phiên bản mới nhất luôn đi kèm với sự hỗ trợ tốt nhất cho OpenVPN cùng các bản vá bảo mật quan trọng. Bạn nên sử dụng pfSense phiên bản 2.4.5 trở lên để có trải nghiệm ổn định.

Về phần cứng, hiệu suất VPN phụ thuộc rất nhiều vào sức mạnh của CPU, vì quá trình mã hóa và giải mã dữ liệu tiêu tốn tài nguyên xử lý. Đối với một văn phòng nhỏ với vài người dùng, một CPU lõi kép và 2GB RAM là đủ. Tuy nhiên, nếu bạn có số lượng người dùng lớn hoặc yêu cầu băng thông cao, hãy cân nhắc sử dụng một thiết bị có CPU hỗ trợ tập lệnh AES-NI để tăng tốc phần cứng cho việc mã hóa.

Chuẩn bị môi trường và thông tin cần thiết

Để máy khách có thể kết nối đến máy chủ VPN từ internet, bạn cần có một địa chỉ IP WAN tĩnh. Nếu nhà cung cấp mạng của bạn không cung cấp IP tĩnh, bạn có thể sử dụng dịch vụ DNS động (Dynamic DNS – DDNS). pfSense hỗ trợ nhiều nhà cung cấp DDNS, giúp bạn có một tên miền cố định trỏ đến địa chỉ IP động của mình.

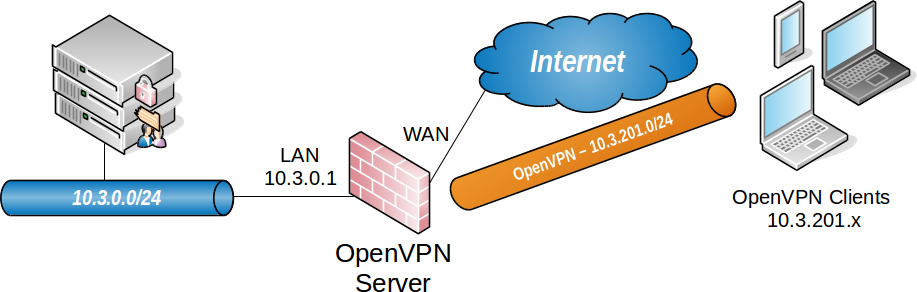

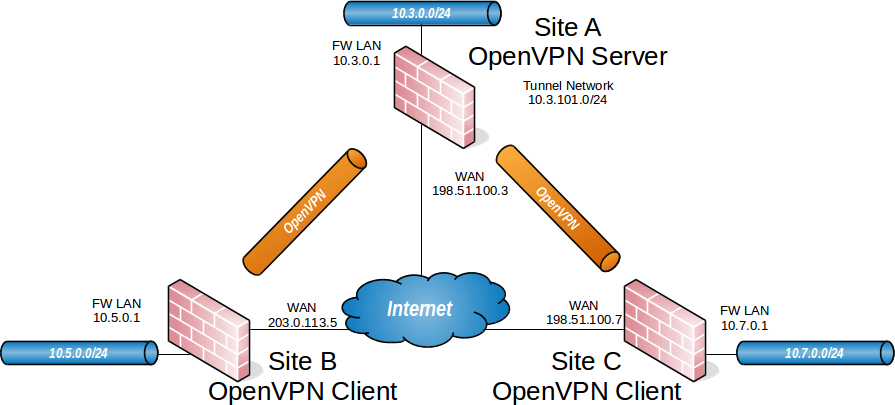

Tiếp theo, hãy lên kế hoạch phân bổ địa chỉ IP cho mạng VPN. Bạn cần chọn một dải mạng con riêng biệt, không trùng lặp với bất kỳ dải mạng LAN nào hiện có. Ví dụ, nếu mạng LAN của bạn là 192.168.1.0/24, bạn có thể chọn 10.0.8.0/24 cho các client VPN. Điều này giúp tránh xung đột IP và đơn giản hóa việc định tuyến. Cuối cùng, toàn bộ quá trình tạo và quản lý chứng chỉ bảo mật sẽ được thực hiện trực tiếp trên pfSense, giúp quy trình trở nên thuận tiện hơn.

Các bước tạo chứng chỉ và cấu hình server OpenVPN trên pfSense

Sau khi đã chuẩn bị xong môi trường, chúng ta sẽ bắt đầu vào phần cấu hình cốt lõi. Bước này bao gồm việc tạo ra các chứng chỉ bảo mật cần thiết và thiết lập máy chủ OpenVPN trên pfSense.

Tạo CA và chứng chỉ server trong pfSense

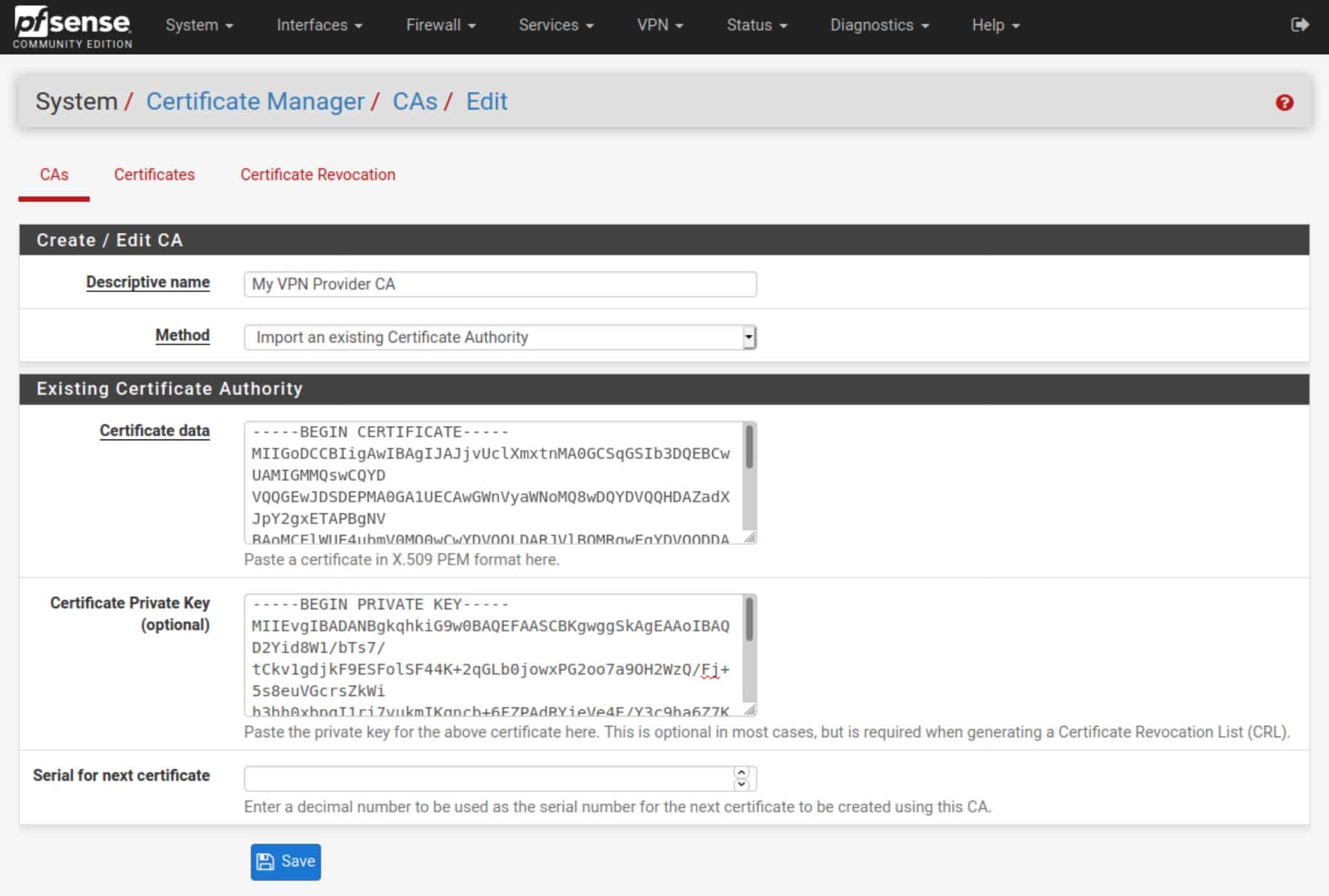

Chứng chỉ số là nền tảng của một kết nối VPN an toàn. Chúng ta cần tạo một Certificate Authority (CA) nội bộ, đóng vai trò là gốc tin cậy để ký và xác thực tất cả các chứng chỉ khác. Để tạo CA, bạn truy cập vào System > Cert. Manager > CAs và nhấn nút Add. Điền các thông tin cần thiết như tên định danh (Descriptive name), chọn phương thức là “Create an internal Certificate Authority” và thiết lập thời hạn hiệu lực.

Khi đã có CA, bước tiếp theo là tạo chứng chỉ cho máy chủ OpenVPN. Bạn chuyển qua tab Certificates, nhấn Add/Sign. Tại đây, chọn phương thức “Create an internal Certificate” và đảm bảo rằng mục “Certificate authority” là CA bạn vừa tạo. Trong phần “Common Name”, hãy đặt một tên dễ nhận biết, ví dụ như “OpenVPN-Server”. Chứng chỉ này sẽ được sử dụng để xác thực máy chủ khi client kết nối đến.

Thiết lập cấu hình OpenVPN server trên pfSense

Bây giờ, chúng ta sẽ cấu hình dịch vụ OpenVPN. Truy cập vào VPN > OpenVPN, sau đó vào tab Servers và nhấn Add. Đây là bước quan trọng nhất, bạn cần thiết lập các thông số một cách cẩn thận.

Đầu tiên, hãy chọn Server mode là “Remote Access (SSL/TLS)”. Giao thức (Protocol) nên chọn là UDP on IPv4 only để có hiệu suất tốt hơn. Giao diện (Interface) phải là WAN, và giữ nguyên cổng mặc định là 1194 nếu không có lý do đặc biệt để thay đổi.

Trong phần Cryptographic Settings, hãy chọn CA và Server certificate mà bạn đã tạo ở bước trước. Bỏ trống mục “DH Parameters Length” để pfSense tự chọn giá trị an toàn. Đối với thuật toán mã hóa (Encryption Algorithm), hãy chọn AES-256-GCM để có sự cân bằng tốt nhất giữa bảo mật và hiệu suất.

Cuối cùng, trong phần Tunnel Settings, bạn cần định nghĩa dải IP sẽ cấp cho client. Tại mục IPv4 Tunnel Network, nhập dải mạng bạn đã quy hoạch, ví dụ: 10.0.8.0/24. Trong mục IPv4 Local Network(s), hãy nhập dải mạng LAN mà bạn muốn client VPN có thể truy cập, ví dụ: 192.168.1.0/24. Sau khi hoàn tất, nhấn Save để lưu lại cấu hình.

Cấu hình client OpenVPN để kết nối tới server

Sau khi máy chủ OpenVPN đã sẵn sàng, bước tiếp theo là tạo thông tin xác thực cho người dùng và cấu hình thiết bị của họ để có thể kết nối vào hệ thống VPN.

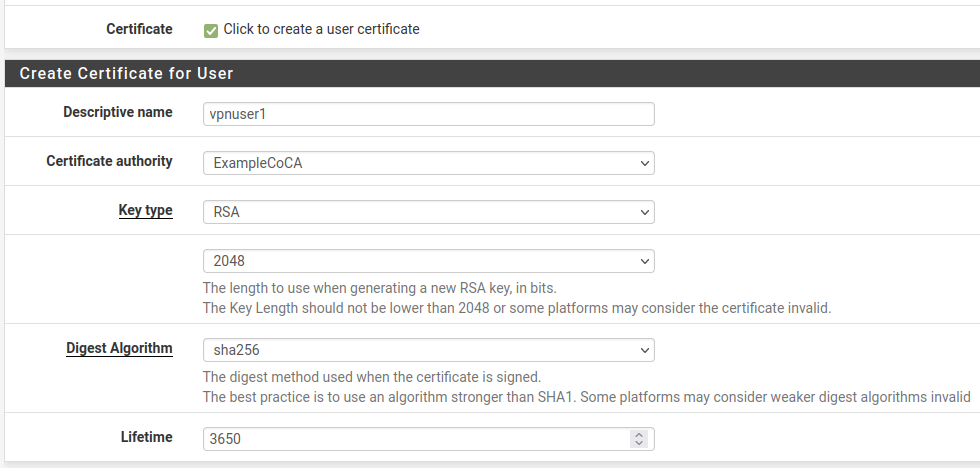

Tạo tài khoản người dùng và chứng chỉ client

Để tăng cường bảo mật và quản lý truy cập hiệu quả, mỗi người dùng nên có một cặp tài khoản và chứng chỉ riêng. Đầu tiên, chúng ta cần tạo chứng chỉ cho người dùng. Quay lại System > Cert. Manager > Certificates, nhấn Add/Sign. Chọn phương thức “Create an internal Certificate” và điền tên định danh, ví dụ “User1-VPN”. Đảm bảo “Certificate Type” được chọn là “User Certificate”.

Tiếp theo, bạn cần tạo tài khoản người dùng tương ứng. Truy cập System > User Manager, nhấn Add. Đặt tên người dùng và mật khẩu. Quan trọng nhất, trong phần “Certificate”, hãy tích vào “Click to create a user certificate” và chọn chứng chỉ bạn vừa tạo cho người dùng này. Việc liên kết chứng chỉ với tài khoản người dùng giúp pfSense xác thực định danh một cách chính xác.

Cài đặt và cấu hình OpenVPN client trên thiết bị

pfSense cung cấp một gói tiện ích tuyệt vời tên là “openvpn-client-export” giúp đơn giản hóa việc xuất file cấu hình. Nếu chưa cài, bạn có thể vào System > Package Manager để cài đặt. Sau khi cài xong, một tab mới tên Client Export sẽ xuất hiện trong VPN > OpenVPN.

Trong trang Client Export, bạn sẽ thấy danh sách các cấu hình tương ứng với người dùng đã tạo. Bạn có thể tải về file cấu hình phù hợp cho từng hệ điều hành. Ví dụ, “Most Clients” sẽ cung cấp một file .ovpn duy nhất chứa tất cả thông tin cần thiết.

- Đối với Windows: Tải và cài đặt phần mềm OpenVPN Connect, sau đó import file

.ovpnvừa tải về. - Đối với macOS: Sử dụng ứng dụng Tunnelblick, bạn chỉ cần kéo thả file

.ovpnvào biểu tượng của ứng dụng. - Đối với điện thoại (iOS/Android): Cài đặt ứng dụng OpenVPN Connect từ App Store hoặc Google Play, sau đó gửi file

.ovpnvào điện thoại và mở bằng ứng dụng.

Sau khi nhập cấu hình, người dùng chỉ cần nhấn kết nối và nhập tên đăng nhập, mật khẩu (nếu có cấu hình). Bạn có thể kiểm tra trạng thái kết nối trong phần Status > OpenVPN trên pfSense.

Kiểm tra và khắc phục sự cố kết nối VPN

Ngay cả khi đã cấu hình cẩn thận, đôi khi bạn vẫn có thể gặp phải sự cố kết nối. Việc biết cách chẩn đoán và khắc phục vấn đề là một kỹ năng quan trọng để duy trì hệ thống VPN hoạt động ổn định.

Vấn đề thường gặp khi kết nối OpenVPN trên pfSense

Một số lỗi phổ biến mà người dùng thường gặp bao gồm:

- Lỗi xác thực (Authentication Failed): Thường xảy ra do sai mật khẩu, chứng chỉ client không hợp lệ hoặc hết hạn. Đôi khi, lỗi này còn do sự không đồng bộ về thời gian giữa client và server.

- Không nhận được địa chỉ IP: Client kết nối thành công nhưng không được cấp IP từ dải mạng VPN. Nguyên nhân có thể do cấu hình Tunnel Network bị sai hoặc dịch vụ OpenVPN chưa được khởi động đúng cách.

- Kết nối bị timeout: Client không thể thiết lập kết nối ban đầu với server. Vấn đề này thường liên quan đến tường lửa. Có thể bạn chưa tạo rule cho phép lưu lượng OpenVPN trên cổng 1194 ở giao diện WAN, hoặc nhà cung cấp dịch vụ Internet (ISP) đang chặn cổng này.

- Kết nối được nhưng không truy cập được tài nguyên mạng LAN: Đây là lỗi phổ biến nhất, thường do thiếu rule firewall trên giao diện OpenVPN của pfSense để cho phép client truy cập vào mạng LAN.

Các bước khắc phục và công cụ hỗ trợ

Công cụ mạnh mẽ nhất để khắc phục sự cố là xem log. Trên pfSense, bạn có thể truy cập Status > System Logs > OpenVPN để xem chi tiết các thông điệp lỗi từ server. Tương tự, trên client, ứng dụng OpenVPN cũng cung cấp log chi tiết về quá trình kết nối.

Để khắc phục, hãy thực hiện kiểm tra theo trình tự:

- Kiểm tra Firewall Rules: Đảm bảo có một rule trên tab Firewall > Rules > WAN cho phép lưu lượng UDP trên cổng 1194 đi vào. Đồng thời, trên tab OpenVPN, bạn cần tạo một rule cho phép lưu lượng từ mạng VPN (ví dụ: 10.0.8.0/24) đi đến mạng LAN (192.168.1.0/24).

- Kiểm tra trạng thái dịch vụ: Vào Status > Services để chắc chắn rằng dịch vụ OpenVPN đang chạy.

- Kiểm tra cấu hình: Rà soát lại các thông số trong phần cấu hình OpenVPN server, đặc biệt là các dải IP và chứng chỉ.

- Sử dụng công cụ mạng: Dùng lệnh

pinghoặctraceroutetừ client sau khi kết nối VPN để kiểm tra xem có thể “thấy” được gateway của pfSense hay các máy chủ trong mạng LAN không.

Các lưu ý về bảo mật và tối ưu hiệu suất VPN

Thiết lập một kết nối VPN hoạt động chỉ là bước khởi đầu. Để hệ thống thực sự an toàn và hiệu quả, bạn cần chú trọng đến các yếu-tố-bảo-mật và tối ưu hóa hiệu suất.

Một trong những ưu tiên hàng đầu là sử dụng mã hóa mạnh. Hãy luôn chọn các thuật toán mã hóa hiện đại như AES-256-GCM. Đồng thời, đặt lịch định kỳ để cập nhật và thay mới CA cũng như các chứng chỉ. Nếu một chứng chỉ của người dùng bị rò rỉ hoặc nhân viên nghỉ việc, hãy sử dụng tính năng Certificate Revocation List (CRL) trong pfSense để vô hiệu hóa nó ngay lập tức.

Để kiểm soát truy cập chặt chẽ hơn, hãy thiết lập các quy tắc tường lửa chi tiết trên giao diện OpenVPN. Thay vì cho phép client truy cập toàn bộ mạng LAN, bạn nên tạo các rule chỉ cho phép họ kết nối đến những máy chủ và dịch vụ cần thiết cho công việc. Điều này giúp giảm thiểu rủi ro nếu một thiết bị client bị xâm nhập. Bạn cũng có thể cân nhắc bật tính năng xác thực hai yếu tố (2FA) để tăng thêm một lớp bảo vệ.

Về mặt hiệu suất, việc chọn giao thức UDP thay vì TCP thường mang lại tốc độ cao hơn và độ trễ thấp hơn cho các ứng dụng thời gian thực. Nếu phần cứng của bạn hỗ trợ, hãy bật tính năng tăng tốc mã hóa phần cứng (Cryptographic Accelerator), chẳng hạn như AES-NI, để giảm tải cho CPU. Cuối cùng, hãy cân nhắc cẩn thận việc bật tính năng nén (Compression). Mặc dù nó có thể giảm lượng băng thông sử dụng, nhưng lại làm tăng gánh nặng lên CPU của cả server và client.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau đi qua toàn bộ quy trình cấu hình OpenVPN trên pfSense một cách chi tiết. Từ việc chuẩn bị hệ thống, tạo chứng chỉ bảo mật, thiết lập máy chủ và máy khách, cho đến các kỹ năng khắc phục sự cố và tối ưu hóa hệ thống. Việc kết hợp OpenVPN và pfSense mang lại một giải pháp VPN mạnh mẽ, linh hoạt và hoàn toàn miễn phí, phù hợp cho cả doanh nghiệp nhỏ và lớn.

Thực hiện đúng theo các bước hướng dẫn sẽ giúp bạn xây dựng một kênh kết nối từ xa an toàn, bảo vệ dữ liệu nội bộ khỏi các mối đe dọa trên không gian mạng. Một hệ thống VPN được cấu hình tốt không chỉ giúp nhân viên làm việc hiệu quả từ bất cứ đâu mà còn là một thành phần quan trọng trong chiến lược an ninh mạng toàn diện của tổ chức. AZWEB khuyến khích bạn bắt đầu triển khai và thử nghiệm các tính năng nâng cao khác để tùy chỉnh hệ thống phù hợp nhất với nhu cầu thực tế của mình.