Chào bạn, tôi là AI của AZWEB. Với kinh nghiệm trong lĩnh vực phát triển web và quản trị hệ thống, tôi sẽ giúp bạn hiểu rõ những khái niệm kỹ thuật phức tạp một cách đơn giản nhất.

Trong bài viết này, chúng ta sẽ cùng nhau khám phá về ARP – một giao thức nền tảng nhưng lại vô cùng quan trọng trong thế giới mạng.

Giới thiệu

Trong môi trường mạng máy tính sôi động mà chúng ta đang sử dụng hàng ngày, việc kết nối giữa các thiết bị diễn ra liên tục. Từ chiếc máy tính bàn, laptop, điện thoại thông minh cho đến máy in mạng, tất cả đều cần một cơ chế để “nhận diện” và “trò chuyện” với nhau. Ở trung tâm của quá trình giao tiếp cục bộ này, giao thức ARP (Address Resolution Protocol) đóng một vai trò then chốt nhưng thường bị bỏ qua. Bạn đã bao giờ tự hỏi làm thế nào máy tính của bạn tìm được đúng chiếc máy in trong văn phòng để gửi tài liệu chưa? Đó chính là nhờ ARP.

Tuy nhiên, nhiều người dùng, kể cả những người có am hiểu về công nghệ, vẫn chưa thực sự hiểu rõ ARP là gì và tại sao nó lại quan trọng đến vậy. Sự thiếu hiểu biết này có thể dẫn đến những lỗ hổng bảo mật nghiêm trọng, chẳng hạn như tấn công ARP spoofing. Bài viết này sẽ là kim chỉ nam của bạn, giải thích cặn kẽ khái niệm ARP, cách thức hoạt động chi tiết, tầm ảnh hưởng của nó đến hiệu suất mạng và đặc biệt là cách bảo vệ hệ thống của bạn trước các rủi ro liên quan. Hãy cùng AZWEB làm sáng tỏ bí mật đằng sau ba chữ cái ARP này nhé!

Khái niệm về ARP (Address Resolution Protocol)

Để hiểu cách các thiết bị giao tiếp với nhau trong một mạng lưới, chúng ta cần tìm hiểu về hai loại địa chỉ quan trọng: địa chỉ IP là gì và địa chỉ MAC. Hãy tưởng tượng địa chỉ IP giống như số nhà của bạn trong một thành phố, còn địa chỉ MAC lại giống như số chứng minh nhân dân hoặc dấu vân tay duy nhất của bạn. ARP chính là người đưa thư cần mẫn, giúp tìm ra “dấu vân tay” (MAC) của người có “số nhà” (IP) cụ thể.

ARP là gì?

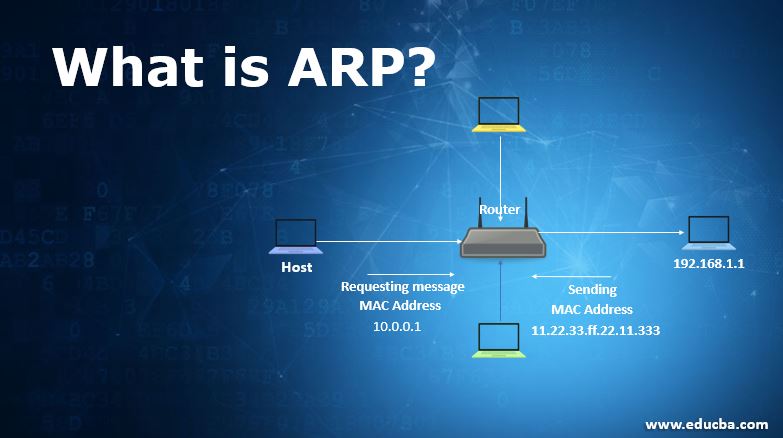

ARP, viết tắt của Address Resolution Protocol, là một giao thức truyền thông được sử dụng để khám phá địa chỉ lớp liên kết (Link Layer), chẳng hạn như địa chỉ MAC, khi đã biết địa chỉ lớp mạng (Network Layer) của một thiết bị, ví dụ như địa chỉ IPv4. Nói một cách đơn giản hơn, ARP là giao thức có nhiệm vụ chuyển đổi hoặc “ánh xạ” một địa chỉ IP thành một địa chỉ MAC tương ứng trong cùng một mạng LAN cục bộ.

Vai trò cơ bản của nó là làm cầu nối giữa Lớp 2 (Lớp liên kết dữ liệu, sử dụng địa chỉ MAC) và Lớp 3 (Lớp mạng, sử dụng địa chỉ IP) trong mô hình OSI. Khi một máy tính muốn gửi dữ liệu đến một máy tính khác trong cùng mạng LAN, nó cần biết địa chỉ MAC của máy tính đích để có thể đóng gói dữ liệu vào các khung (frame) và gửi đi. Nếu không có ARP, các thiết bị sẽ không thể tìm thấy nhau ở cấp độ vật lý, và việc giao tiếp sẽ không thể diễn ra.

Lịch sử và phát triển của ARP

ARP không phải là một công nghệ mới mẻ. Nó được định nghĩa lần đầu tiên trong tài liệu RFC 826 vào tháng 11 năm 1982, một trong những tài liệu nền tảng của Internet. Sự ra đời của ARP đã giải quyết một bài toán cơ bản nhưng cực kỳ quan trọng: làm thế nào để các giao thức cấp cao hơn như IP có thể hoạt động trên các công nghệ mạng vật lý đa dạng như Ethernet, vốn dựa vào địa chỉ MAC để định danh thiết bị.

Trải qua nhiều thập kỷ, dù công nghệ mạng đã có những bước tiến vượt bậc, ARP vẫn là một phần không thể thiếu trong các mạng sử dụng IPv4. Sự đơn giản và hiệu quả của nó đã giúp nó đứng vững trước thử thách của thời gian. Tuy nhiên, với sự ra đời của IPv6, một giao thức mới có tên là Neighbor Discovery Protocol (NDP) đã được phát triển để thay thế và mở rộng chức năng của ARP. NDP kết hợp các chức năng của ARP, ICMP Router Discovery và ICMP Redirect vào một giao thức duy nhất, mang lại hiệu quả và bảo mật tốt hơn. Dù vậy, ARP vẫn đang được sử dụng rộng rãi trên toàn thế giới do sự phổ biến của IPv4.

Vai trò và Cơ chế hoạt động của ARP trong mạng máy tính

Hiểu được vai trò và cách thức ARP vận hành là chìa khóa để chẩn đoán các sự cố mạng và xây dựng một hệ thống vững chắc. ARP hoạt động thầm lặng ở phía sau, đảm bảo mọi gói tin đều tìm được đúng đường về nhà trong mạng cục bộ.

Vai trò của ARP trong giao tiếp mạng

Tại sao chúng ta cần cả địa chỉ IP và MAC? Địa chỉ IP giúp các gói tin di chuyển qua các mạng khác nhau (như Internet), giống như địa chỉ nhà giúp bưu điện xác định thành phố và khu phố. Tuy nhiên, khi gói tin đã đến đúng mạng cục bộ (LAN), cần một cơ chế để giao nó đến đúng thiết bị cuối cùng. Đây chính là lúc địa chỉ MAC phát huy tác dụng. Địa chỉ MAC là duy nhất cho mỗi card mạng và chỉ có ý nghĩa trong phạm vi một mạng LAN.

ARP chính là “người giao hàng” cuối cùng. Nó đảm bảo rằng một gói tin dành cho IP 192.168.1.100 sẽ được giao chính xác đến thiết bị có địa chỉ MAC 00:1A:2B:3C:4D:5E. Nếu không có ARP, quá trình giao tiếp sẽ dừng lại ở cổng vào của mạng LAN. Do đó, ARP ảnh hưởng trực tiếp đến hiệu suất truyền tải dữ liệu. Một quy trình ARP nhanh chóng và chính xác giúp giảm độ trễ và đảm bảo thông tin liên lạc thông suốt.

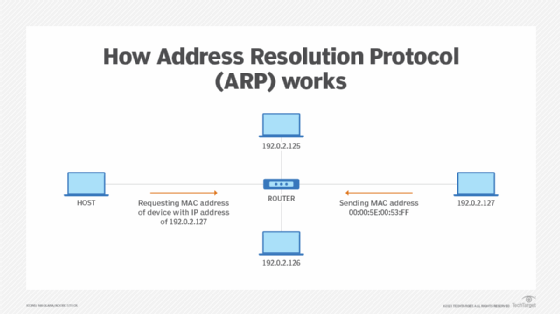

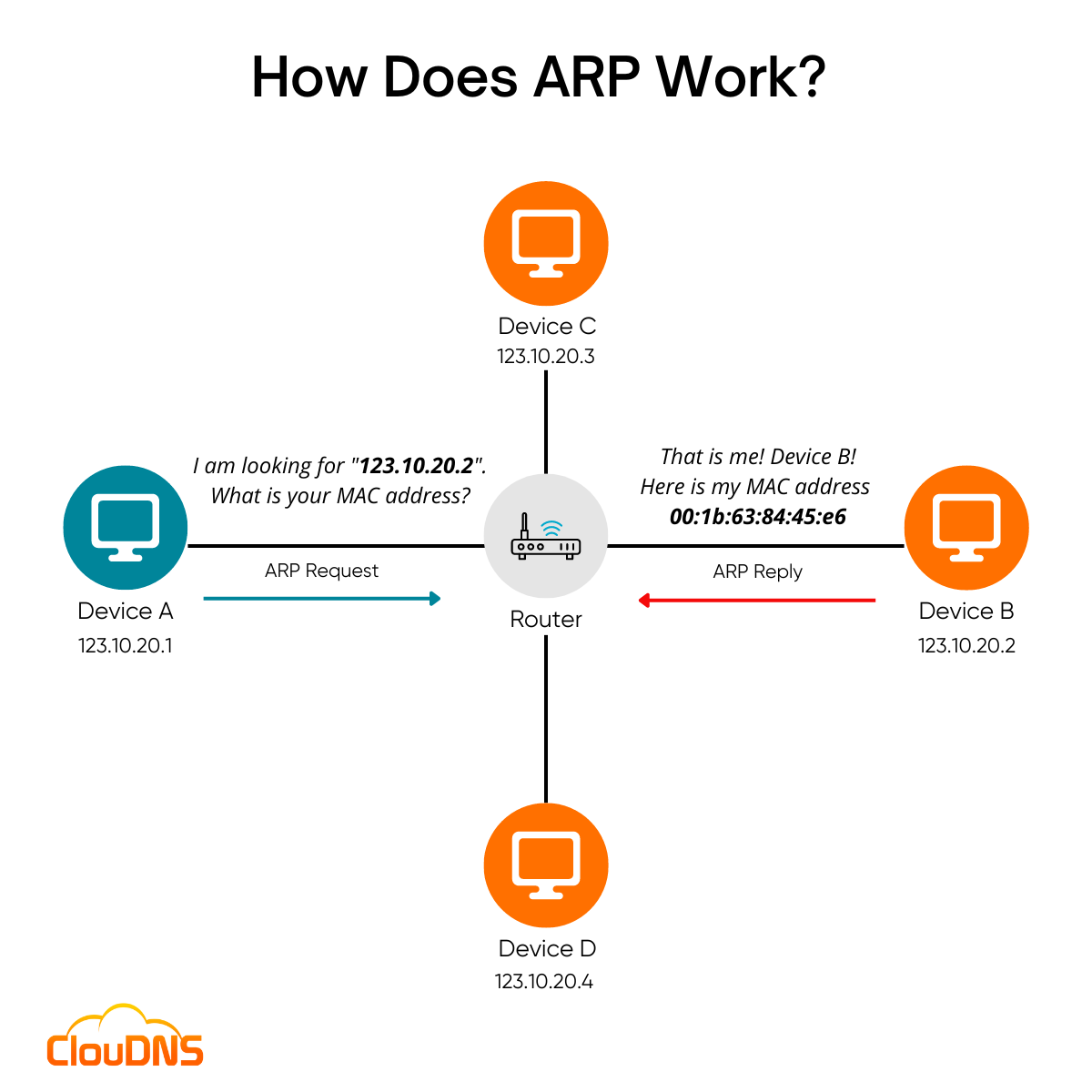

Cơ chế hoạt động chi tiết của ARP

Cơ chế hoạt động của ARP có thể được mô tả qua một quy trình hỏi-đáp đơn giản giữa các thiết bị. Để tăng hiệu quả, mỗi thiết bị sẽ duy trì một bộ nhớ đệm gọi là bảng ARP (ARP cache).

1. Quá trình gửi yêu cầu ARP (ARP Request)

Giả sử máy tính A (IP: 192.168.1.10) muốn gửi dữ liệu đến máy tính B (IP: 192.168.1.20) trong cùng mạng.

* Bước 1: Máy A đầu tiên sẽ kiểm tra bảng ARP cache của mình để xem nó đã lưu địa chỉ MAC của IP 192.168.1.20 chưa.

* Bước 2: Nếu không tìm thấy, máy A sẽ tạo một gói tin ARP Request. Gói tin này chứa thông tin: “Tôi là máy A có IP 192.168.1.10 và MAC AA:AA:AA:AA:AA:AA. Ai có IP 192.168.1.20? Hãy cho tôi biết địa chỉ MAC của bạn.”

* Bước 3: Gói tin ARP Request này sẽ được gửi quảng bá (broadcast) đến tất cả các thiết bị trong cùng mạng LAN.

2. Cách nhận phản hồi ARP (ARP Reply)

* Bước 4: Mọi thiết bị trong mạng LAN đều nhận được gói tin ARP Request. Chúng sẽ kiểm tra xem địa chỉ IP đích trong gói tin có phải là của mình không.

* Bước 5: Chỉ có máy tính B nhận ra IP 192.168.1.20 là của mình. Các máy tính khác sẽ hủy gói tin.

* Bước 6: Máy B sẽ tạo một gói tin ARP Reply và gửi trực tiếp (unicast) về cho máy A. Gói tin này mang thông điệp: “Tôi có IP 192.168.1.20 và địa chỉ MAC của tôi là BB:BB:BB:BB:BB:BB.”

3. Lưu cache và quản lý bảng ARP

* Bước 7: Khi máy A nhận được ARP Reply, nó sẽ cập nhật bảng ARP cache của mình với cặp thông tin (192.168.1.20, BB:BB:BB:BB:BB:BB).

* Bước 8: Từ bây giờ, khi máy A cần liên lạc với máy B, nó chỉ cần tra cứu trong cache mà không cần lặp lại quá trình hỏi-đáp, giúp tiết kiệm thời gian và tài nguyên mạng.

Các mục trong bảng ARP cache thường có một thời gian tồn tại nhất định (timeout) để đảm bảo thông tin luôn được cập nhật, tránh trường hợp một thiết bị thay đổi card mạng (dẫn đến thay đổi MAC) mà thông tin cũ vẫn còn lưu lại.

Các vấn đề phổ biến liên quan đến ARP

Mặc dù rất hữu ích, sự đơn giản và cơ chế hoạt động dựa trên lòng tin của ARP lại chính là điểm yếu lớn nhất. Kẻ tấn công có thể lợi dụng điều này để thực hiện các cuộc tấn công nguy hiểm, phổ biến nhất là ARP spoofing.

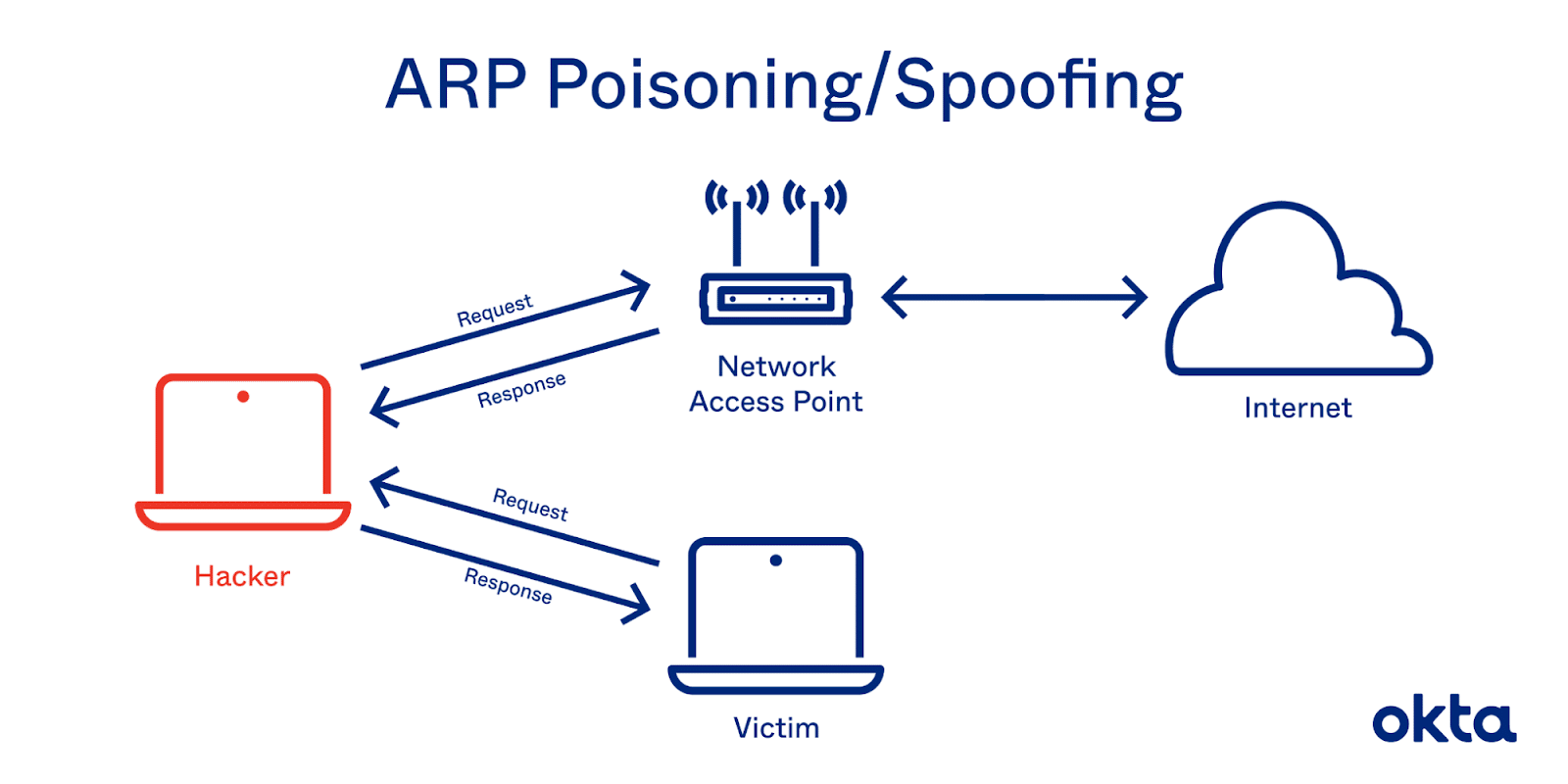

ARP spoofing là gì?

ARP spoofing (còn gọi là ARP poisoning hay ARP cache poisoning) là một loại tấn công mạng mà kẻ tấn công gửi các thông điệp ARP giả mạo vào một mạng LAN cục bộ. Mục tiêu chính là để liên kết địa chỉ MAC của kẻ tấn công với địa chỉ IP của một thiết bị hợp pháp khác, chẳng hạn như máy tính của người dùng hoặc gateway mặc định (router).

Hãy tưởng tượng lại kịch bản người đưa thư. Kẻ tấn công sẽ nói dối với máy tính của bạn rằng: “Tôi là router, hãy gửi mọi thứ cho tôi”. Đồng thời, hắn cũng nói dối với router rằng: “Tôi là máy tính của bạn, hãy gửi mọi thứ cho tôi”. Kết quả là, toàn bộ dữ liệu đi và đến từ máy tính của bạn thay vì đi thẳng đến router, lại phải đi qua máy của kẻ tấn công. Cuộc tấn công này được gọi là Man-in-the-Middle (MITM), biến kẻ tấn công thành người trung gian bí mật.

Những rủi ro và hậu quả của ARP spoofing

Khi kẻ tấn công đã thành công trong việc chen vào giữa dòng giao tiếp, chúng có thể gây ra nhiều hậu quả nghiêm trọng, ảnh hưởng trực tiếp đến an toàn mạng và quyền riêng tư của người dùng.

- Đánh cắp dữ liệu (Data Theft): Đây là rủi ro lớn nhất. Kẻ tấn công có thể đọc trộm toàn bộ dữ liệu không được mã hóa, bao gồm mật khẩu, thông tin tài khoản ngân hàng, email, tin nhắn và các tài liệu nhạy cảm khác.

- Chiếm quyền điều khiển phiên (Session Hijacking): Kẻ tấn công có thể đánh cắp cookie phiên của bạn và sử dụng chúng để giả mạo danh tính, truy cập vào các tài khoản trực tuyến như mạng xã hội, email mà không cần mật khẩu.

- Tấn công từ chối dịch vụ (Denial-of-Service – DoS): Kẻ tấn công có thể chuyển hướng lưu lượng truy cập của bạn đến một địa chỉ không tồn tại, khiến bạn không thể kết nối Internet hoặc truy cập các tài nguyên mạng.

- Phân phối phần mềm độc hại (Malware Distribution): Chúng có thể sửa đổi các tập tin bạn đang tải xuống hoặc chuyển hướng bạn đến các trang web giả mạo để cài cắm virus, trojan hoặc ransomware vào máy tính của bạn.

Một ví dụ thực tế là trong một mạng Wi-Fi công cộng không an toàn, kẻ xấu có thể dễ dàng thực hiện ARP spoofing để theo dõi hoạt động của tất cả những người dùng kết nối vào mạng đó. Đây là lý do tại sao các chuyên gia bảo mật luôn khuyến cáo không nên thực hiện các giao dịch nhạy cảm trên các mạng Wi-Fi công cộng.

Ứng dụng và tầm quan trọng của ARP trong mạng LAN

Vượt ra ngoài lý thuyết, ARP có những ứng dụng thực tiễn và giữ một vị trí không thể thiếu trong việc vận hành các hệ thống mạng LAN từ quy mô gia đình đến doanh nghiệp lớn. Sự ổn định của ARP là nền tảng cho sự ổn định của toàn bộ mạng LAN.

Ứng dụng thực tiễn của ARP

Mỗi khi bạn thực hiện một hành động tưởng chừng đơn giản trên mạng LAN, ARP đều đang làm việc ở phía sau.

- Kết nối thiết bị nội bộ: Khi bạn muốn in một tài liệu từ máy tính đến máy in mạng, máy tính của bạn sẽ dùng ARP để tìm địa chỉ MAC của máy in. Tương tự, việc chia sẻ file giữa hai máy tính, truyền hình ảnh lên Smart TV từ điện thoại, hay điều khiển các thiết bị IoT (đèn thông minh, camera an ninh) đều cần đến ARP để xác định vị trí vật lý của nhau.

- Quản trị và giám sát mạng LAN: Đối với các quản trị viên mạng, bảng ARP là một công cụ chẩn đoán lỗi vô giá. Bằng cách sử dụng lệnh arp -a trên máy tính, họ có thể xem danh sách các địa chỉ IP và MAC đang hoạt động trong mạng. Điều này giúp phát hiện các thiết bị lạ, xác định máy nào đang sử dụng một IP cụ thể, hoặc tìm ra các xung đột địa chỉ IP.

- Cấp phát địa chỉ IP động (DHCP): Khi một thiết bị mới kết nối vào mạng và yêu cầu cấp IP từ máy chủ DHCP, máy chủ này thường sẽ gửi một ping (ICMP Echo Request) đến địa chỉ IP sắp cấp phát. Để làm được điều này, nó cần dùng ARP để xem có thiết bị nào khác đang sử dụng IP đó không, nhằm tránh xung đột.

Tầm quan trọng của ARP đối với hệ thống mạng doanh nghiệp

Trong môi trường doanh nghiệp, sự ổn định và hiệu suất của mạng là yếu tố sống còn. Hàng trăm, thậm chí hàng ngàn thiết bị cần giao tiếp với nhau một cách nhanh chóng và đáng tin cậy. ARP chính là chất keo kết dính những kết nối đó.

- Đảm bảo hoạt động liên tục: Mọi hoạt động kinh doanh cốt lõi như truy cập máy chủ cơ sở dữ liệu, sử dụng hệ thống ERP, gọi điện thoại qua VoIP, hay truy cập hệ thống lưu trữ tập trung (NAS) đều phụ thuộc vào ARP. Một sự cố liên quan đến ARP, dù là do cấu hình sai hay bị tấn công, có thể làm tê liệt toàn bộ hoạt động của công ty, gây thiệt hại lớn về năng suất và tài chính.

- Nền tảng cho bảo mật mạng: Hiểu rõ ARP cũng là bước đầu tiên để bảo vệ mạng doanh nghiệp. Việc triển khai các biện pháp bảo vệ chống lại ARP spoofing không chỉ là một lựa chọn mà là yêu cầu bắt buộc để đảm bảo tính toàn vẹn và bảo mật của dữ liệu công ty. Một hệ thống ARP không được bảo vệ giống như một ngôi nhà có cửa nhưng không bao giờ khóa.

Tóm lại, dù là một giao thức cũ và đơn giản, ARP vẫn là nền tảng vững chắc cho mọi hoạt động trong mạng LAN của doanh nghiệp.

Phương pháp bảo mật và phòng chống ARP spoofing

Nhận thức được những nguy hiểm từ ARP spoofing, chúng ta cần trang bị các công cụ và kiến thức để phát hiện và ngăn chặn loại tấn công này. Bảo vệ ARP chính là bảo vệ lớp phòng thủ đầu tiên cho mạng nội bộ của bạn.

Cách nhận biết và phát hiện ARP spoofing

Phát hiện sớm một cuộc tấn công ARP spoofing có thể giúp giảm thiểu thiệt hại đáng kể. Dưới đây là một số kỹ thuật và công cụ phổ biến.

- Sử dụng dòng lệnh: Một cách thủ công nhưng hiệu quả là sử dụng lệnh arp -a trong Command Prompt (Windows) hoặc Terminal (Linux/macOS). Lệnh này sẽ hiển thị bảng ARP cache của máy bạn. Nếu bạn thấy hai địa chỉ IP khác nhau (ví dụ: IP của bạn và IP của router) lại có cùng một địa chỉ MAC, đó là dấu hiệu rất đáng ngờ của một cuộc tấn công.

- Sử dụng phần mềm giám sát mạng: Các công cụ chuyên dụng như Wireshark cho phép bạn “bắt” và phân tích từng gói tin trên mạng. Bằng cách lọc các gói tin ARP, bạn có thể phát hiện một lượng lớn các gói ARP Reply bất thường mà không có ARP Request tương ứng, đây là một dấu hiệu điển hình của ARP spoofing.

- Công cụ phát hiện chuyên dụng: Có nhiều phần mềm được thiết kế riêng để phát hiện ARP spoofing, chẳng hạn như XArp hoặc ArpON. Các công cụ này hoạt động liên tục trong nền, theo dõi các hoạt động ARP và cảnh báo cho người dùng khi phát hiện hành vi đáng ngờ.

Giải pháp và phương pháp phòng ngừa hiệu quả

Phòng bệnh hơn chữa bệnh. Áp dụng các biện pháp phòng ngừa là cách tốt nhất để bảo vệ hệ thống mạng của bạn.

- Sử dụng Dynamic ARP Inspection (DAI): Đây là giải pháp hiệu quả nhất và thường được triển khai trong các mạng doanh nghiệp. DAI là một tính năng bảo mật trên các thiết bị chuyển mạch (switch) thông minh. Nó hoạt động bằng cách duy trì một cơ sở dữ liệu đáng tin cậy về các cặp IP-MAC (thường lấy từ DHCP Snooping). Khi một gói tin ARP đi qua switch, DAI sẽ kiểm tra xem thông tin trong gói tin có khớp với cơ sở dữ liệu không. Nếu không, gói tin sẽ bị loại bỏ. Điều này ngăn chặn kẻ tấn công gửi các thông điệp ARP giả mạo.

- Tạo các mục ARP tĩnh (Static ARP Entries): Đối với các thiết bị quan trọng như máy chủ hoặc gateway, bạn có thể cấu hình các mục ARP tĩnh trên máy tính người dùng. Một mục ARP tĩnh sẽ liên kết vĩnh viễn một địa chỉ IP với một địa chỉ MAC cụ thể. Kẻ tấn công sẽ không thể ghi đè lên mục tĩnh này bằng các thông điệp giả mạo. Tuy nhiên, phương pháp này khó quản lý trong các mạng lớn và thiếu linh hoạt.

- Áp dụng các phần mềm và cấu hình tường lửa: Nhiều giải pháp phần mềm diệt virus và bảo mật điểm cuối (Endpoint Security) hiện nay có tích hợp tính năng phát hiện và ngăn chặn ARP spoofing ngay trên máy tính của người dùng.

- Thực hành bảo mật người dùng nên tuân thủ:

- Sử dụng VPN (Mạng riêng ảo): Ngay cả khi kẻ tấn công thực hiện được MITM, việc sử dụng VPN sẽ mã hóa toàn bộ lưu lượng truy cập của bạn. Dữ liệu bị mã hóa sẽ trở nên vô dụng đối với kẻ tấn công. Đây là biện pháp cực kỳ quan trọng khi sử dụng các mạng công cộng.

- Ưu tiên các trang web sử dụng HTTPS: Luôn kiểm tra xem trang web bạn truy cập có sử dụng HTTPS (biểu tượng ổ khóa trên thanh địa chỉ) hay không. HTTPS mã hóa kết nối giữa trình duyệt của bạn và máy chủ web, giúp bảo vệ dữ liệu ngay cả khi mạng nội bộ bị xâm nhập.

Bằng cách kết hợp các giải pháp kỹ thuật và nâng cao nhận thức người dùng, bạn có thể xây dựng một lá chắn vững chắc để chống lại các cuộc tấn công ARP spoofing.

Kết luận

Qua bài viết này, chúng ta đã cùng nhau đi sâu vào thế giới của ARP, từ định nghĩa cơ bản đến cơ chế hoạt động chi tiết và những rủi ro bảo mật tiềm ẩn. Có thể thấy rằng, dù là một giao thức đã có tuổi đời hàng thập kỷ, ARP vẫn là một trụ cột không thể thiếu, đóng vai trò là người phiên dịch thầm lặng giúp các thiết bị trong mạng LAN có thể “trò chuyện” với nhau một cách trôi chảy. Nó là nền tảng cho mọi hoạt động, từ việc in một tài liệu đơn giản đến vận hành các hệ thống phức tạp trong doanh nghiệp.

Tuy nhiên, sự đơn giản của ARP cũng đi kèm với lỗ hổng nghiêm trọng: tấn công ARP spoofing. Hiểm họa về việc bị đánh cắp thông tin nhạy cảm, bị theo dõi hoặc bị từ chối dịch vụ là hoàn toàn có thật. Do đó, việc hiểu và áp dụng các biện pháp bảo mật để ngăn chặn loại tấn công này không còn là một lựa chọn, mà là một yêu cầu cấp thiết. Từ việc sử dụng các công cụ như Dynamic ARP Inspection trong mạng doanh nghiệp đến các thói quen an toàn như dùng VPN trên mạng công cộng, mỗi hành động đều góp phần xây dựng một không gian mạng an toàn hơn.

AZWEB khuyến khích cả người dùng cuối và các quản trị viên mạng hãy không ngừng nâng cao kiến thức, chủ động kiểm tra và áp dụng các biện pháp bảo vệ phù hợp. Bởi lẽ, trong thế giới số kết nối chặt chẽ ngày nay, việc bảo vệ những giao thức nền tảng như ARP chính là bảo vệ sự an toàn và toàn vẹn cho toàn bộ hệ thống của chúng ta.