Trong thời đại số hóa, khi mọi hoạt động từ quản trị hệ thống đến truyền tải dữ liệu đều có thể thực hiện từ xa, việc đảm bảo an toàn cho các kết nối này trở nên quan trọng hơn bao giờ hết. Tuy nhiên, nhiều người, kể cả những ai đang làm việc trong ngành công nghệ, vẫn chưa thực sự hiểu rõ SSH là gì và tại sao nó lại là một công cụ không thể thiếu. Họ loay hoay tìm kiếm một phương thức vừa an toàn, vừa hiệu quả để quản lý các thiết bị từ xa mà không làm lộ lọt thông tin nhạy cảm. Đây chính là lúc giao thức SSH (Secure Shell) phát huy vai trò của mình. Bài viết này của AZWEB sẽ cùng bạn tìm hiểu sâu hơn về định nghĩa, cách hoạt động, các tính năng vượt trội và ứng dụng thực tế của SSH, giúp bạn tự tin làm chủ công cụ mạnh mẽ này.

Giới thiệu về SSH

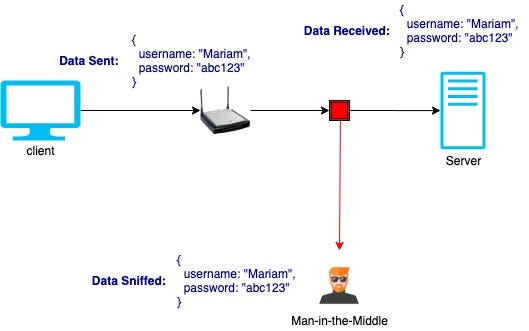

Trong bối cảnh công nghệ số phát triển như vũ bão, nhu cầu kết nối và quản lý thiết bị từ xa đã trở thành một phần tất yếu của công việc hàng ngày, đặc biệt là đối với các nhà quản trị hệ thống và lập trình viên. Tuy nhiên, việc truyền dữ liệu qua các mạng công cộng như Internet luôn tiềm ẩn những rủi ro bảo mật khôn lường. Nhiều người vẫn chưa nhận thức đầy đủ về tầm quan trọng của việc bảo vệ các phiên làm việc từ xa, hoặc chưa biết đến công cụ phù hợp để thực hiện điều đó. Đây chính là lỗ hổng bảo mật khiến tin tặc có thể nghe lén, đánh cắp thông tin đăng nhập và dữ liệu quan trọng. Để giải quyết vấn đề này, giao thức SSH ra đời như một giải pháp toàn diện. SSH, hay Secure Shell, cung cấp một kênh giao tiếp được mã hóa an toàn, giúp bạn quản lý máy chủ và truyền tải tập tin một cách bảo mật. Bài viết này sẽ là kim chỉ nam giúp bạn hiểu rõ SSH là gì, cách thức hoạt động, lợi ích và các ứng dụng thực tiễn của nó.

SSH là gì và vai trò trong công nghệ thông tin

Để thực sự làm chủ công nghệ này, trước tiên chúng ta cần trả lời câu hỏi cốt lõi: SSH là gì? Hiểu rõ định nghĩa và vai trò của nó là bước đầu tiên để bạn có thể khai thác tối đa sức mạnh của giao thức này trong công việc hàng ngày.

Định nghĩa SSH

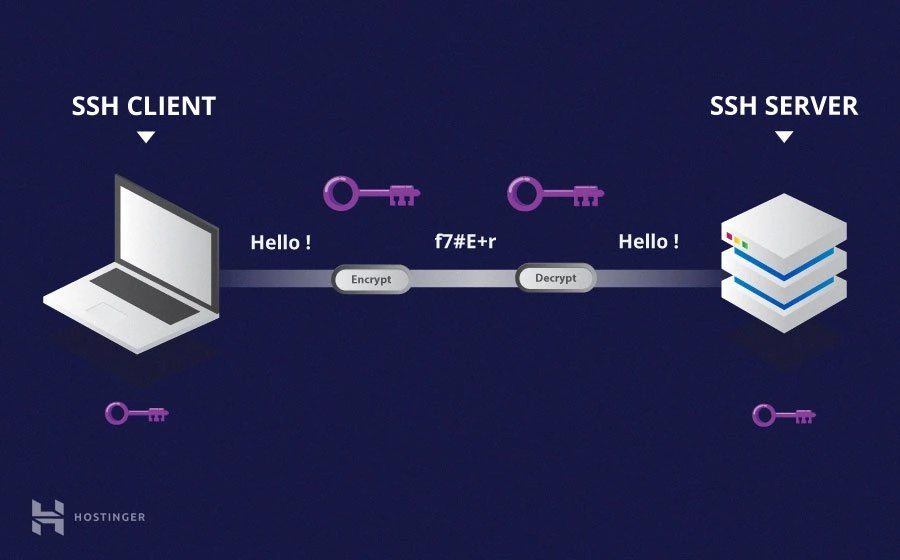

SSH, viết tắt của Secure Shell hoặc Secure Socket Shell, là một giao thức mạng cho phép thiết lập một kết nối an toàn và được mã hóa giữa hai máy tính qua một mạng không an toàn như Internet. Hãy tưởng tượng bạn đang gửi một lá thư quan trọng. Thay vì dùng một tấm bưu thiếp mà bất kỳ ai cũng có thể đọc được (giống như các giao thức cũ Telnet, FTP), bạn đặt lá thư đó vào một chiếc hộp sắt, khóa lại bằng một ổ khóa chỉ bạn và người nhận có chìa khóa. SSH hoạt động tương tự như chiếc hộp sắt đó, nó tạo ra một “đường hầm” bảo mật để mọi dữ liệu trao đổi giữa máy khách (máy tính của bạn) và máy chủ (server) đều được mã hóa, không thể bị đọc trộm.

Giao thức này hoạt động theo mô hình client-server. Bạn sẽ cần một phần mềm SSH client trên máy tính của mình để bắt đầu kết nối đến một SSH server đang chạy trên máy chủ từ xa. Sau khi kết nối được thiết lập, bạn có thể thực thi các lệnh, quản lý file và thực hiện nhiều tác vụ khác trên máy chủ như thể bạn đang ngồi ngay trước nó.

Vai trò của SSH trong CNTT

Trong lĩnh vực công nghệ thông tin (CNTT), vai trò của SSH là không thể thay thế, đặc biệt là trong quản trị hệ thống và phát triển phần mềm. Đầu tiên và quan trọng nhất, SSH là công cụ nền tảng để quản trị hệ thống từ xa một cách an toàn. Các quản trị viên hệ thống (sysadmin) trên khắp thế giới sử dụng SSH hàng ngày để đăng nhập vào các máy chủ Linux, Windows Server, hay các thiết bị mạng như router, switch để cấu hình, cập nhật, giám sát và khắc phục sự cố mà không cần phải có mặt tại trung tâm dữ liệu. Điều này giúp tiết kiệm thời gian, chi phí và tăng hiệu quả công việc.

Bên cạnh đó, SSH còn đóng vai trò then chốt trong việc bảo vệ dữ liệu khi truyền tải. Các giao thức truyền file như SFTP (SSH File Transfer Protocol) và SCP (Secure Copy Protocol), vốn được xây dựng trên nền tảng SSH, cho phép các lập trình viên và người dùng chuyển các tệp tin, mã nguồn, hay dữ liệu nhạy cảm giữa máy local và server một cách an toàn. Toàn bộ quá trình này đều được mã hóa, ngăn chặn hiệu quả các cuộc tấn công xen giữa (man-in-the-middle) và nghe lén dữ liệu. Hơn nữa, SSH còn hỗ trợ tự động hóa các tác vụ quản trị thông qua việc chạy các script từ xa, giúp đơn giản hóa việc bảo trì hàng loạt máy chủ cùng lúc.

Cách hoạt động của SSH trong kết nối và quản lý thiết bị từ xa

Để hiểu tại sao SSH lại an toàn đến vậy, chúng ta cần tìm hiểu sâu hơn về cơ chế hoạt động đằng sau nó. Quá trình này bao gồm việc xác thực danh tính và mã hóa toàn bộ phiên làm việc, đảm bảo tính toàn vẹn và bí mật cho dữ liệu của bạn.

Quá trình xác thực và tạo kết nối

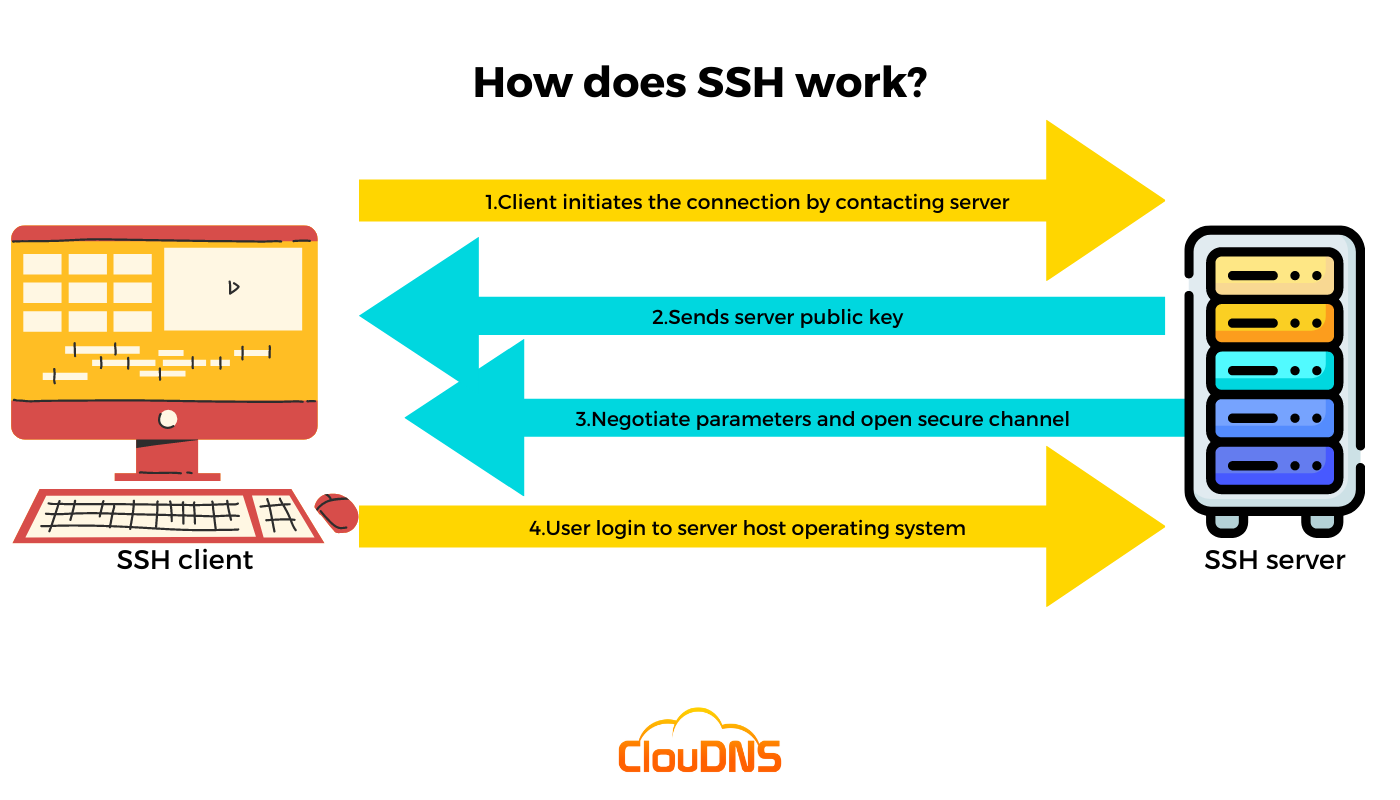

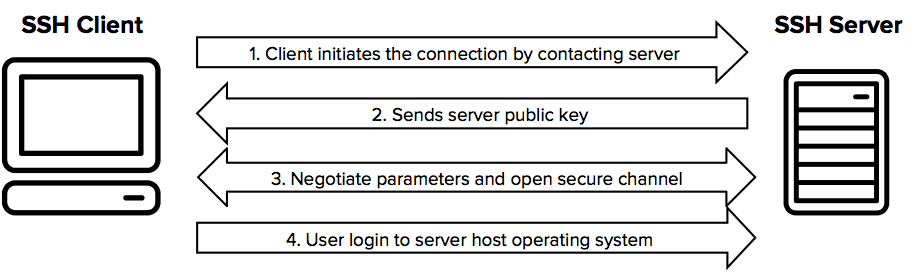

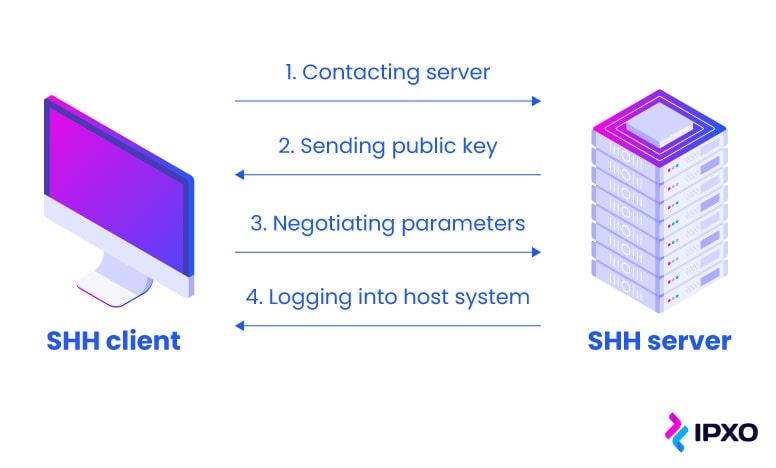

Một phiên kết nối SSH được khởi tạo khi client gửi yêu cầu đến server. Quá trình này diễn ra qua ba bước chính: thương lượng thuật toán, trao đổi khóa và xác thực người dùng.

Đầu tiên, client và server sẽ “thỏa thuận” với nhau về các thuật toán mã hóa sẽ sử dụng. Server sẽ gửi cho client danh sách các thuật toán mà nó hỗ trợ, và client sẽ chọn một thuật toán chung để cả hai cùng sử dụng cho phiên làm việc. Đây là bước quan trọng để đảm bảo cả hai bên đều “nói chung một ngôn ngữ mã hóa”.

Tiếp theo là quá trình trao đổi khóa sử dụng thuật toán Diffie-Hellman. Ở bước này, client và server tạo ra một khóa phiên (session key) bí mật mà không cần truyền trực tiếp qua mạng. Khóa này là duy nhất cho mỗi phiên SSH và được dùng để mã hóa toàn bộ dữ liệu sau đó. Đây là một cơ chế mã hóa đối xứng, rất nhanh và hiệu quả.

Cuối cùng là bước xác thực người dùng. SSH hỗ trợ nhiều phương thức, nhưng phổ biến nhất là dựa trên mật khẩu và dựa trên khóa công khai (Public Key Authentication). Xác thực bằng mật khẩu đơn giản nhưng kém an toàn hơn. Phương thức khóa công khai được khuyến khích hơn. Nó sử dụng một cặp khóa: khóa riêng (private key) được lưu giữ bí mật trên máy client và khóa công khai (public key) được đặt trên server. Khi client kết nối, server sẽ gửi một thông điệp ngẫu nhiên và yêu cầu client mã hóa nó bằng khóa riêng. Nếu server có thể giải mã thông điệp đó bằng khóa công khai tương ứng, danh tính của client được xác thực mà không cần truyền mật khẩu qua mạng.

Quản lý truy cập và điều khiển thiết bị

Sau khi quá trình xác thực thành công và một kênh giao tiếp mã hóa được thiết lập, bạn có toàn quyền điều khiển thiết bị từ xa thông qua giao diện dòng lệnh (Command Line Interface – CLI). Mọi lệnh bạn gõ trên máy client sẽ được gửi an toàn đến server và thực thi. Kết quả từ server sau đó được mã hóa và gửi trả về hiển thị trên màn hình của bạn. Điều này cho phép các quản trị viên thực hiện mọi tác vụ, từ việc kiểm tra trạng thái hệ thống, cài đặt phần mềm, chỉnh sửa file cấu hình cho đến khởi động lại máy chủ.

Ngoài việc điều khiển trực tiếp, SSH còn là nền tảng cho việc truyền tập tin an toàn. Hai giao thức phổ biến nhất là SFTP và SCP. SFTP (SSH File Transfer Protocol) cung cấp một hệ thống quản lý file tương tác, cho phép bạn duyệt, tải lên, tải xuống, đổi tên và xóa các tập tin trên server. Trong khi đó, SCP (Secure Copy Protocol) là một công cụ đơn giản hơn, chủ yếu dùng để sao chép nhanh một hoặc nhiều file giữa client và server. Cả hai đều hoạt động trên cùng một kết nối SSH, do đó được thừa hưởng toàn bộ lớp bảo mật mã hóa mạnh mẽ.

Các tính năng chính và lợi ích của SSH

SSH không chỉ đơn thuần là một công cụ đăng nhập từ xa. Nó được trang bị hàng loạt tính năng mạnh mẽ, mang lại nhiều lợi ích vượt trội về mặt bảo mật và linh hoạt trong quản lý hệ thống.

Các tính năng chính của SSH

Những tính năng này làm cho SSH trở thành một con dao đa năng của Thụy Sĩ cho các chuyên gia CNTT:

- Mã hóa dữ liệu mạnh mẽ: Đây là tính năng cốt lõi của SSH. Nó sử dụng các thuật toán mã hóa tiên tiến (như AES, ChaCha20) để bảo vệ toàn bộ dữ liệu truyền đi, bao gồm mật khẩu, lệnh thực thi và dữ liệu file. Điều này đảm bảo tính bí mật và toàn vẹn của thông tin.

- Xác thực đa phương thức: Như đã đề cập, SSH hỗ trợ nhiều cách để xác thực người dùng. Ngoài mật khẩu và khóa công khai, nó còn có thể tích hợp với các hệ thống xác thực khác như Kerberos hay thậm chí là xác thực hai yếu tố (2FA), tạo thêm một lớp bảo vệ vững chắc cho hệ thống.

- Chuyển tiếp cổng (Port Forwarding/Tunneling): Đây là một tính năng cực kỳ hữu ích. SSH cho phép bạn chuyển tiếp lưu lượng mạng từ một cổng trên máy client đến một cổng trên máy server (Local Port Forwarding), hoặc ngược lại (Remote Port Forwarding). Bạn có thể dùng tính năng này để truy cập an toàn các dịch vụ mạng nội bộ (như database, web admin) từ bên ngoài mà không cần mở port trực tiếp ra Internet.

- X-11 Forwarding: Tính năng này cho phép bạn chạy các ứng dụng có giao diện đồ họa (GUI) trên một máy chủ Linux từ xa và hiển thị giao diện đó trên máy tính local của mình một cách an toàn.

- Nén dữ liệu: SSH có thể nén dữ liệu trước khi mã hóa và gửi đi, giúp tăng tốc độ kết nối trên các đường truyền chậm.

Lợi ích bảo mật khi sử dụng SSH

Việc triển khai SSH mang lại những lợi ích bảo mật rõ rệt, giúp củng cố hàng rào phòng thủ cho hạ tầng công nghệ của bạn:

- Ngăn chặn tấn công nghe lén (Eavesdropping): Vì mọi thứ đều được mã hóa, kẻ tấn công không thể đọc được nội dung gói tin ngay cả khi họ bắt được chúng trên mạng. Điều này vô hiệu hóa hoàn toàn các cuộc tấn công nghe lén thông thường.

- Bảo vệ thông tin đăng nhập: Với phương thức xác thực bằng khóa công khai, mật khẩu của bạn không bao giờ được truyền qua mạng. Điều này loại bỏ nguy cơ mật khẩu bị đánh cắp bởi các phần mềm độc hại (malware) hoặc kẻ gian.

- Chống lại tấn công xen giữa (Man-in-the-Middle): Khi client kết nối với server lần đầu tiên, nó sẽ lưu lại “dấu vân tay” (fingerprint) của khóa công khai của server. Trong các lần kết nối sau, client sẽ kiểm tra lại dấu vân tay này. Nếu có sự thay đổi, SSH sẽ cảnh báo người dùng về một cuộc tấn công xen giữa tiềm tàng.

- Đảm bảo tính toàn vẹn dữ liệu: SSH sử dụng các mã xác thực thông điệp (Message Authentication Codes – MACs) để đảm bảo rằng dữ liệu không bị thay đổi trong quá trình truyền tải. Bất kỳ sự thay đổi nào, dù là nhỏ nhất, cũng sẽ bị phát hiện.

Ứng dụng thực tế của SSH trong quản lý máy chủ và hệ thống mạng

Lý thuyết về SSH rất thú vị, nhưng sức mạnh thực sự của nó nằm ở các ứng dụng thực tế. Từ việc quản lý một VPS đơn lẻ cho đến điều phối cả một hệ thống mạng phức tạp, SSH là công cụ không thể thiếu.

Quản lý máy chủ từ xa

Đây là ứng dụng phổ biến và quan trọng nhất của SSH. Hầu hết các máy chủ trên thế giới, đặc biệt là các máy chủ chạy hệ điều hành Linux/Unix, đều dựa vào SSH để quản trị.

- Truy cập và cấu hình máy chủ: Quản trị viên sử dụng SSH để đăng nhập vào giao diện dòng lệnh của máy chủ từ bất kỳ đâu có kết nối Internet. Tại đây, họ có thể cài đặt, gỡ bỏ phần mềm, chỉnh sửa các file cấu hình quan trọng (ví dụ: file config của web server Apache, Nginx), quản lý dịch vụ và người dùng. Với các dịch vụ như Hosting hay VPS tại AZWEB, việc cung cấp quyền truy cập SSH là tiêu chuẩn để khách hàng có toàn quyền quản lý môi trường của mình.

- Giám sát hệ thống và cập nhật phần mềm: Thông qua SSH, bạn có thể chạy các lệnh như `top`, `htop`, `df` để theo dõi hiệu suất CPU, RAM, dung lượng ổ cứng trong thời gian thực. Quan trọng hơn, việc cập nhật hệ điều hành và các bản vá bảo mật cũng được thực hiện dễ dàng qua các lệnh như `sudo apt update && sudo apt upgrade` (trên Debian/Ubuntu) hoặc `sudo yum update` (trên CentOS/RHEL).

- Khắc phục sự cố: Khi một trang web hoặc ứng dụng gặp lỗi, SSH là công cụ đầu tiên mà các nhà phát triển và quản trị viên tìm đến. Họ có thể xem file log, khởi động lại dịch vụ, hoặc thực hiện các chẩn đoán sâu hơn để tìm ra nguyên nhân và khắc phục sự cố một cách nhanh chóng.

Sử dụng SSH trong hệ thống mạng

Ngoài quản lý máy chủ, SSH còn có nhiều ứng dụng mạnh mẽ khác trong lĩnh vực mạng máy tính.

- Tạo đường hầm VPN đơn giản (Poor Man’s VPN): Sử dụng tính năng Dynamic Port Forwarding của SSH, bạn có thể tạo một proxy SOCKS ngay trên máy tính của mình. Sau đó, bạn cấu hình trình duyệt web hoặc các ứng dụng khác để gửi toàn bộ lưu lượng truy cập qua proxy này. Lưu lượng này sẽ được đóng gói an toàn trong đường hầm SSH đến máy chủ của bạn trước khi đi ra Internet. Đây là một cách nhanh chóng và hiệu quả để duyệt web an toàn khi đang sử dụng mạng Wi-Fi công cộng.

- Kết nối an toàn giữa các mạng: Tính năng port forwarding của SSH cho phép tạo các kết nối an toàn đến các dịch vụ nằm sâu bên trong một mạng riêng. Ví dụ, bạn có thể truy cập vào cơ sở dữ liệu của công ty từ nhà mà không cần phải mở cổng cơ sở dữ liệu đó ra Internet, giảm thiểu đáng kể bề mặt tấn công.

- Tự động hóa các tác vụ bảo trì qua script: Sức mạnh của SSH được nhân lên gấp bội khi kết hợp với các kịch bản (scripts). Bạn có thể viết các script Shell, Python hoặc Ansible để tự động thực hiện các tác vụ trên hàng trăm, thậm chí hàng ngàn máy chủ cùng lúc. Các tác vụ này có thể là sao lưu dữ liệu, kiểm tra bảo mật, triển khai mã nguồn mới. Tất cả đều được thực hiện an toàn qua kết nối SSH.

Cách sử dụng SSH cơ bản cho người mới bắt đầu

Bắt đầu với SSH không hề khó khăn. Bạn chỉ cần một phần mềm client trên máy tính của mình và thông tin đăng nhập của máy chủ. Dưới đây là hướng dẫn cơ bản dành cho người mới.

Cài đặt và thiết lập SSH client

Tùy thuộc vào hệ điều hành bạn đang sử dụng, cách cài đặt SSH client sẽ khác nhau.

- Trên Windows: Lựa chọn phổ biến nhất trong nhiều năm là PuTTY, một phần mềm miễn phí và nhẹ. Bạn chỉ cần tải về, chạy file .exe và nhập thông tin máy chủ để kết nối. Tuy nhiên, các phiên bản Windows 10 và 11 gần đây đã tích hợp sẵn OpenSSH client. Bạn có thể sử dụng nó trực tiếp từ Command Prompt hoặc PowerShell, mang lại trải nghiệm tương tự như trên Linux và macOS.

- Trên macOS và Linux: Tin vui là OpenSSH client đã được cài đặt sẵn trên hầu hết các bản phân phối Linux và tất cả các phiên bản macOS. Bạn không cần cài đặt gì thêm, chỉ cần mở ứng dụng Terminal (hoặc bất kỳ trình giả lập dòng lệnh nào bạn thích) và bắt đầu sử dụng.

Thực hiện kết nối SSH đầu tiên

Khi đã có SSH client, việc kết nối rất đơn giản. Cú pháp lệnh cơ bản nhất là:

ssh user@hostname

Trong đó:

userlà tên người dùng của bạn trên máy chủ từ xa.hostnamelà địa chỉ IP hoặc tên miền của máy chủ đó.

Ví dụ, để kết nối đến máy chủ có địa chỉ IP là `192.168.1.100` với tên người dùng là `azweb`, bạn sẽ gõ lệnh:

ssh azweb@192.168.1.100

Lần đầu tiên kết nối, bạn sẽ thấy một thông báo về “host key fingerprint”. Đây là cơ chế bảo mật để xác nhận bạn đang kết nối đúng đến máy chủ. Gõ `yes` và nhấn Enter để tiếp tục. Sau đó, hệ thống sẽ yêu cầu bạn nhập mật khẩu. Nếu mật khẩu chính xác, bạn sẽ đăng nhập thành công và thấy dấu nhắc lệnh của máy chủ.

Để tăng cường bảo mật, bạn nên chuyển sang sử dụng khóa SSH. Quá trình này bao gồm việc tạo một cặp khóa trên máy client bằng lệnh ssh-keygen, sau đó sao chép khóa công khai (thường là file ~/.ssh/id_rsa.pub) lên máy chủ. Sau khi thiết lập, bạn có thể đăng nhập mà không cần mật khẩu. Ngoài ra, bạn có thể tạo một file cấu hình (~/.ssh/config) để lưu lại thông tin các máy chủ thường xuyên kết nối, giúp việc đăng nhập trở nên nhanh chóng và tiện lợi hơn.

Các vấn đề thường gặp khi sử dụng SSH

Mặc dù SSH rất đáng tin cậy, đôi khi bạn vẫn có thể gặp phải một số sự cố trong quá trình sử dụng. Hiểu rõ nguyên nhân của các lỗi phổ biến sẽ giúp bạn khắc phục chúng nhanh chóng hơn.

Không thể kết nối đến máy chủ

Đây là lỗi phổ biến nhất, thường hiển thị dưới dạng thông báo “Connection timed out” hoặc “Connection refused”. Khi gặp lỗi này, bạn nên kiểm tra theo các bước sau:

- Kiểm tra kết nối mạng: Đảm bảo máy tính của bạn có kết nối Internet ổn định. Thử ping đến địa chỉ IP hoặc hostname của máy chủ để xem nó có phản hồi hay không. Nếu lệnh

pingkhông thành công, vấn đề có thể nằm ở mạng của bạn hoặc máy chủ đang offline. - Kiểm tra địa chỉ IP và Port: Xác nhận lại rằng bạn đã nhập đúng địa chỉ IP hoặc tên miền của máy chủ. Theo mặc định, SSH chạy trên cổng (port) 22. Tuy nhiên, vì lý do bảo mật, nhiều quản trị viên thay đổi cổng này. Nếu vậy, bạn cần chỉ định cổng khi kết nối bằng lệnh:

ssh -p [port_number] user@hostname. - Kiểm tra Firewall: Đây là nguyên nhân rất phổ biến. Cả firewall trên máy client, máy chủ, hoặc các thiết bị mạng ở giữa đều có thể chặn kết nối đến cổng SSH. Hãy kiểm tra cấu hình firewall và đảm bảo rằng nó cho phép lưu lượng đi ra và đi vào trên cổng SSH đang sử dụng.

- Kiểm tra dịch vụ SSH trên máy chủ: Đảm bảo rằng dịch vụ SSH (thường gọi là

sshd) đang chạy trên máy chủ. Bạn có thể cần nhờ quản trị viên hoặc sử dụng một phương thức truy cập khác (như console của nhà cung cấp VPS/Cloud) để kiểm tra bằng lệnhsystemctl status sshdhoặc tương tự.

Lỗi xác thực hoặc từ chối truy cập

Nếu bạn đã kết nối được tới máy chủ nhưng nhận được thông báo “Permission denied” hoặc “Authentication failed”, vấn đề nằm ở quá trình xác thực.

- Sai mật khẩu hoặc tên người dùng: Đây là lỗi đơn giản nhất. Hãy kiểm tra lại kỹ tên người dùng và mật khẩu. Lưu ý rằng mật khẩu trong môi trường dòng lệnh thường không hiển thị khi bạn gõ.

- Vấn đề với khóa SSH: Nếu bạn đang sử dụng xác thực bằng khóa, lỗi này thường do cấu hình sai. Hãy kiểm tra các điểm sau:

- Khóa công khai của bạn đã được thêm chính xác vào file

~/.ssh/authorized_keystrên máy chủ chưa? - Quyền của thư mục

.sshtrên máy chủ phải là700và fileauthorized_keysphải là600. Sai quyền truy cập là một trong những nguyên nhân phổ biến nhất gây ra lỗi. Bạn có thể sửa lại bằng lệnhchmod 700 ~/.sshvàchmod 600 ~/.ssh/authorized_keys. - Đảm bảo rằng SSH client của bạn đang sử dụng đúng khóa riêng tư để kết nối.

- Khóa công khai của bạn đã được thêm chính xác vào file

- Tài khoản bị vô hiệu hóa hoặc hết hạn: Có thể tài khoản người dùng của bạn đã bị khóa, hết hạn, hoặc bị cấm đăng nhập qua SSH trong file cấu hình

sshd_configtrên máy chủ.

Các best practices khi sử dụng SSH

Sử dụng SSH đúng cách không chỉ giúp kết nối thành công mà còn đảm bảo an toàn tối đa cho hệ thống của bạn. Việc tuân thủ các nguyên tắc thực hành tốt nhất (best practices) sẽ giúp bạn xây dựng một hàng rào bảo vệ vững chắc.

- Luôn sử dụng khóa SSH thay vì mật khẩu: Đây là quy tắc vàng. Xác thực bằng khóa SSH an toàn hơn rất nhiều so với mật khẩu. Khóa SSH dài hơn và phức tạp hơn nhiều so với bất kỳ mật khẩu nào con người có thể nhớ, khiến cho việc tấn công brute-force (thử mật khẩu liên tục) trở nên gần như không thể. Sau khi đã thiết lập xong khóa SSH, bạn nên vô hiệu hóa hoàn toàn việc đăng nhập bằng mật khẩu.

- Vô hiệu hóa đăng nhập root qua SSH: Tài khoản

rootlà tài khoản có quyền lực cao nhất trên hệ thống Linux. Cho phép đăng nhập trực tiếp bằngrootqua SSH là một rủi ro bảo mật lớn. Thay vào đó, bạn nên đăng nhập bằng một tài khoản người dùng thông thường, sau đó sử dụng lệnhsudođể thực hiện các tác vụ quản trị khi cần thiết. Điều này tạo thêm một lớp bảo vệ và giúp việc theo dõi hành động của người dùng dễ dàng hơn. - Thay đổi cổng SSH mặc định: Các bot tấn công tự động thường quét cổng 22 để tìm kiếm các máy chủ có SSH. Việc thay đổi cổng SSH sang một cổng khác (ví dụ: 2222) sẽ giúp bạn tránh được phần lớn các cuộc tấn công tự động này và làm cho nhật ký hệ thống của bạn “sạch sẽ” hơn.

- Cập nhật phần mềm SSH thường xuyên: Giống như bất kỳ phần mềm nào khác, SSH client (OpenSSH) và server (sshd) có thể chứa các lỗ hổng bảo mật. Luôn đảm bảo rằng bạn đang chạy phiên bản mới nhất trên cả máy client và server để được bảo vệ khỏi các mối đe dọa đã biết.

- Hạn chế quyền truy cập của người dùng: Không phải người dùng nào cũng cần quyền truy cập SSH. Hãy chỉ cấp quyền cho những ai thực sự cần. Trong file cấu hình

sshd_configtrên server, bạn có thể sử dụng các chỉ thị nhưAllowUsers,AllowGroups,DenyUsers,DenyGroupsđể kiểm soát chặt chẽ những ai được phép đăng nhập. - Sử dụng Fail2Ban: Cài đặt một công cụ như Fail2Ban trên máy chủ của bạn. Nó sẽ theo dõi các file log và tự động chặn các địa chỉ IP có hành vi đáng ngờ, chẳng hạn như cố gắng đăng nhập sai mật khẩu quá nhiều lần.

Kết luận

Qua bài viết chi tiết này, AZWEB hy vọng bạn đã có một cái nhìn toàn diện và sâu sắc về SSH là gì. Không chỉ là một giao thức, SSH là một công cụ nền tảng, một người vệ sĩ trung thành bảo vệ các kết nối từ xa trong thế giới kỹ thuật số đầy rẫy hiểm nguy. Từ việc mã hóa mạnh mẽ, cơ chế xác thực linh hoạt cho đến các tính năng nâng cao như port forwarding, SSH đã chứng tỏ vai trò không thể thiếu trong việc quản trị máy chủ, phát triển phần mềm và bảo mật hệ thống mạng.

Việc áp dụng SSH và tuân thủ các nguyên tắc bảo mật tốt nhất không chỉ là một lựa chọn, mà là một yêu cầu cấp thiết đối với bất kỳ ai làm việc trong lĩnh vực công nghệ. Nó giúp bảo vệ dữ liệu nhạy cảm, ngăn chặn các truy cập trái phép và đảm bảo tính ổn định, an toàn cho toàn bộ hạ tầng của bạn. Hãy bắt đầu bằng việc chuyển từ mật khẩu sang khóa SSH, vô hiệu hóa đăng nhập root và thường xuyên cập nhật hệ thống. Những bước đi nhỏ này sẽ tạo ra sự khác biệt lớn về an ninh. Để tìm hiểu sâu hơn, bạn có thể khám phá các chủ đề nâng cao về cách cấu hình chi tiết file sshd_config để tăng cường bảo mật hoặc cách sử dụng Ansible để tự động hóa các tác vụ qua SSH.